Linux es uno de los sistemas operativos más seguros disponibles hasta la fecha, con una variedad de programas y utilidades que potencian la privacidad y seguridad de tus archivos.

Sin embargo, como todo sistema, no está libre de sus riesgos de seguridad, puesto que a pesar de que no presenta muchas vulnerabilidades, su complejidad puede representar un problema para los usuarios más nuevos a la hora de realizar los ajustes de privacidad.

En este artículo, te explicaremos a detalle cuáles son los principales problemas de seguridad que pueden encontrarse en Linux, cuáles son sus soluciones y cómo prevenir futuros fallos de privacidad en tu sistema operativo.

¿Cuáles son los principales riesgos de privacidad de los que debemos cuidarnos en Linux?

Cuando se trata de la privacidad en Linux, este provee muchas opciones y programas que aumentan la protección de datos en tu ordenador.

Sin embargo, existen ciertas situaciones, programas maliciosos y configuraciones que pueden poner en riesgo los datos del usuario:

Dual Boot con Window y Linux

A pesar de que una instalación doble permite a las personas la comodidad de Windows y la versatilidad de sistemas como Ubuntu, el sistema de archivos representa una brecha de seguridad, puesto que es posible acceder a los archivos de Ubuntu por medio de Windows, por lo que todo lo que un hacker necesita es obtener usuario y contraseña.

Troyanos

A diferencia de otros sistemas operativos, los troyanos no representan en Linux un peligro para los archivos del sistema. Sin embargo, pueden infectar el ordenador y utilizarlos como puerto para ataques DDoS y envío de SPAM por correo electrónico. Para verificarlo, es recomendable monitorear el tráfico de tu red. Si detectas un excesivo envío de paquetes, es probable que tu ordenador forme parte de una BotNet sin que tú lo sepas.

Ransomware

Un ransomware es un software malicioso que secuestra los datos de tu ordenador y exige una suma de dinero como rescate para que los datos sean devueltos, o para evitar que sean publicados. Aún no hay un método específico para bloquear este tipo de software, por lo que el mejor consejo es extremar las precauciones durante la navegación.

Ausencia de respaldos

Se trata de la protección de datos en caso de daños catastróficos en el ordenador. En muchos casos, los usuarios se conforman con un simple respaldo de datos, y subestiman la importancia de realizar una copia de seguridad del sistema completo. Esto lleva, en el peor de los casos, a una pérdida total de la información.

Aplicaciones obsoletas

El no actualizar las aplicaciones de terceros en Linux, representa una brecha de privacidad, puesto que las primeras versiones de ciertos softwares de terceros suelen contar con protocolos de encriptación débiles, lo cual pueden facilitar el acceso de usuarios maliciosos, tanto internos como externos, a la información del sistema

Aprende paso a paso cómo configurar la privacidad de Linux para mantener tu identidad 100% protegida

Linux, siendo una aplicación de código abierto, tiene un riesgo menor de intrusiones de privacidad.

Sin embargo, no es invulnerable, por lo que además brinda al usuario una gran variedad de opciones de protección que se pueden habilitar:

Usar un VPN

Una red VPN es una de las herramientas más seguras para proteger la privacidad en la navegación, por lo que, al entrar a internet por medio del navegador, es recomendable activarla.

Para ello sigue estos pasos:

- Buscar el apartado de “Redes” en la barra de búsqueda de aplicaciones e ingresar.

- Pulsa en el icono “+”, en la parte inferior izquierda de la lista, para agregar una nueva red.

- De entre las opciones que aparecerán en la lista, selecciona “VPN”.

- Selecciona el tipo de conexión.

- Ingresa los detalles de la conexión y pulsa “Aceptar”.

- Cuando la VPN esté configurada, ingresa al menú del sistema, pulsa en “VPN apagada” y haz clic en “Conectar”.

- De ser necesario, ingresa la contraseña para establecer la conexión. Cuando la red esté conectada, verás el icono de un candado junto al icono de redes.

Navegar en la red Tor

Tor es un servicio de navegación que ofrece protección de privacidad ocultando la identidad y la ubicación del usuario.

Esta protección se extiende incluso dentro de la misma red Tor, protegiendo al usuario contra otros usuarios de la red:

- Ingresa al sitio web

torprotect.org/download/donde verás la selección de versiones del navegador. - Selecciona el icono de la versión de Linux.

- Ve a tu carpeta de descargas y selecciona el archivo descargado.

- Espera a que inicie el instalador y selecciona la carpeta de destino.

- Ubica la carpeta “tor-browser_en-US”, ábrela y seleccione el icono “Tor Setup”.

- Selecciona “connect” para ingresar a la red Tor.

- Espera a que cargue la barra de conexión para ingresar en la navegación.

- En la esquina superior derecha de la pantalla de navegación, selecciona en contra deslizante de seguridad y fija en un valor alto.

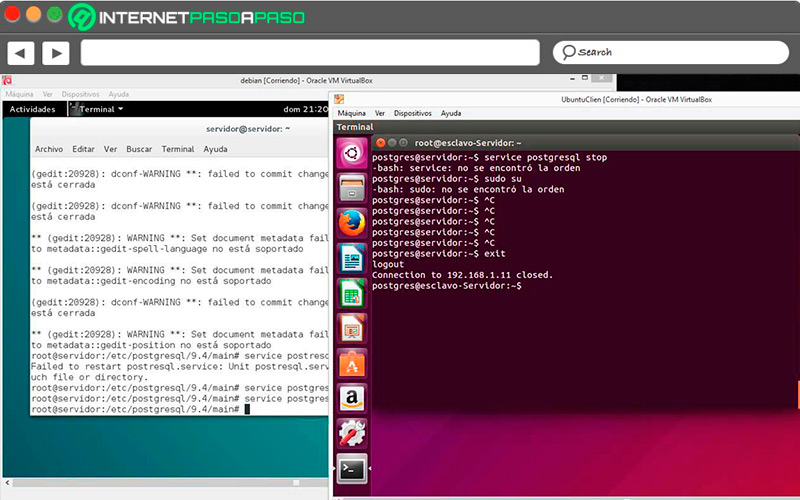

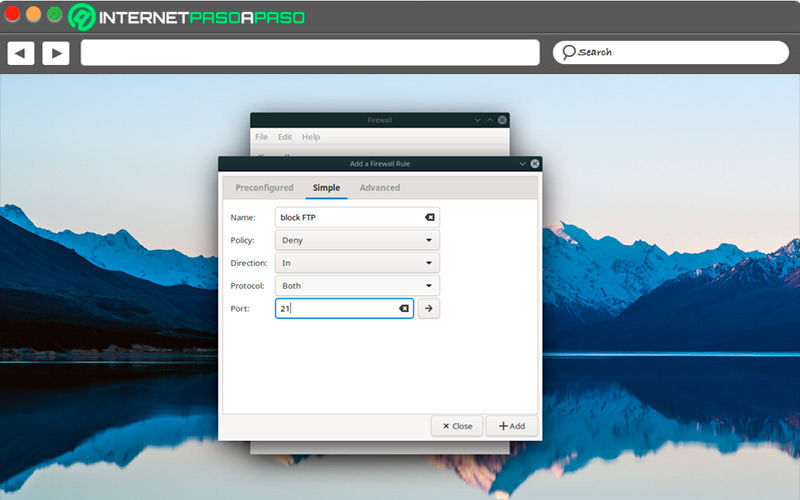

Habilitar y configurar el Firewall del Kernel

Con el script UFW (Uncomplicated Firewall) es posible activar el cortafuegos del Kernel de Linux.

Viene preinstalado en todas las versiones de Ubuntu, aunque está deshabilitado por defecto:

- Abre la terminal de comandos e ingresa

sudo ufw status. - Si está inhabilitado, verás el mensaje “Estado: inactivo”.

- De ser así, ingresa el comando

sudo ufw enable. - Ingresa nuevamente

sudo ufw status. - Esta vez, si todo salió bien, verás el mensaje “Estado: activo”.

Una vez que el firewall está activado, es hora de realizar las configuraciones requeridas para gestionar las conexiones. Por defecto, UFW incluye la política de negación de conexiones entrantes.

Para asegurarte, sigue estos pasos:

- Teclea

sudo ufw default denypara activar la política de negar conexiones. - Reinicia UFW con los comandos

sudo ufw disableseguido desudo ufw enablecon el que has reiniciado el firewall con las configuraciones deseadas.

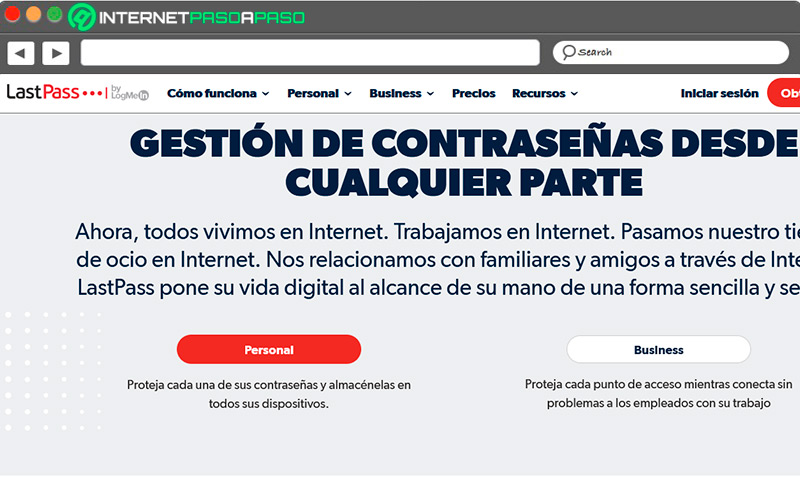

Emplear un gestor de contraseñas

La mejor opción para mantener un repertorio de claves seguras, tanto para tu ordenador como para tus cuentas online, es un gestor de contraseñas. Esta herramienta es ideal para generar passwords seguros y mantenerlos a salvo de ser perdidos.

Lista de las mejores herramientas y software para instalar y hacer tu Linux más privado

Una de las razones de la popularidad de Linux es que todos sus desarrolladores se toman muy en serio la privacidad y seguridad, por lo que se pueden encontrar una gran variedad de herramientas de todas las categorías para proteger nuestras operaciones en Linux.

Vamos a ello:

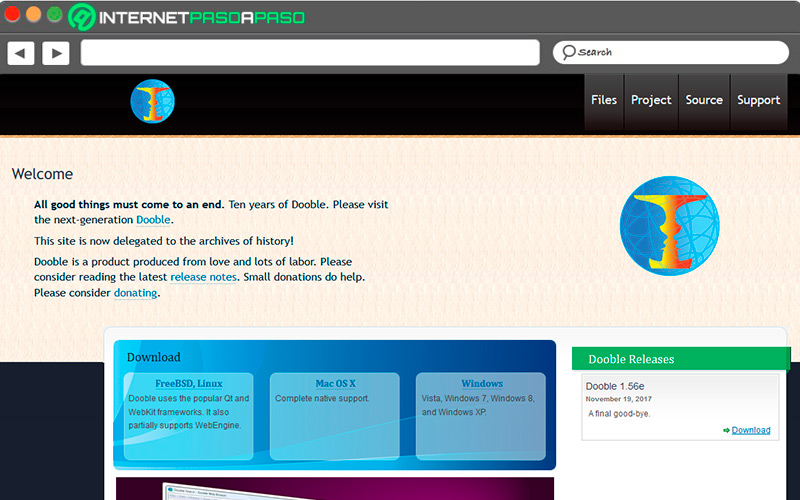

Navegadores

Los momentos más vulnerables para la privacidad es durante la navegación, puesto que el usuario se expone al ataque de usuarios o softwares externos que pueden violentar o robar su información. Por este motivo, es clave seleccionar un navegador con un apropiado nivel de seguridad y políticas de privacidad satisfactorias.

Estos son los navegadores más seguros disponibles para Linux:

- Dooble: es un navegador web de código abierto diseñado para potenciar la privacidad de la navegación. Incluye características como mecanismo de eliminación automática de cookies, e incorpora el motor de búsqueda YaCy.

- Tor: considerado uno de los navegadores más seguros disponibles, Tor contiene funciones como bloqueadores de rastreo, cifrado en múltiples capas y protección contra vigilancia por parte de terceros.

- Vivaldi: está disponible para Windows, Mac OS, Linux y Android. Está basado en Chromium, por lo que es compatible con extensiones de la Chrome Web Store. Cuenta además con adblock y bloqueador de rastreadores.

Motores de Búsqueda

Cuando navegas por internet, muchos motores de búsqueda permiten la activación de scripts de rastreo mediante los cuales pueden identificar tu ubicación, además de guardar la información de tu búsqueda. Es por este motivo que se vuelve de gran importancia utilizar un motor de búsqueda que proteja la privacidad del usuario.

En esa categoría, podemos encontrar tres buenas opciones para Linux:

- DuckDuckGo: es uno de los motores de búsqueda más populares enfocado en la privacidad. Cuenta con bloqueador de rastreadores, un poderoso sistema de cifrado y trabaja con políticas de privacidad que evitan el rastreo de la navegación

- Ixquick: es un motor de búsqueda que funciona sin cookies de seguimiento, ni rastrea tus datos de navegación. Incluye la posibilidad de ingresar a las páginas web que visites mediante un servidor proxy, incrementando así la privacidad de tu paso por internet.

- Yippy: funciona como un motor de búsqueda “familiar”, puesto que es posible utilizarlo para bloquear contenido de los resultados de algunas búsquedas. Además, evita completamente el rastreo por medio de bloqueadores y no lleva registro de los datos de navegación del usuario.

Extensiones

Ciertos navegadores como Google Chrome tienen fuertes políticas de seguridad, pero dejan mucho que desear en cuanto a privacidad.

Por este motivo, existen extensiones que pueden instalarse en el navegador Chrome, así como en otros navegadores, que pueden potenciar sus características de protección de datos:

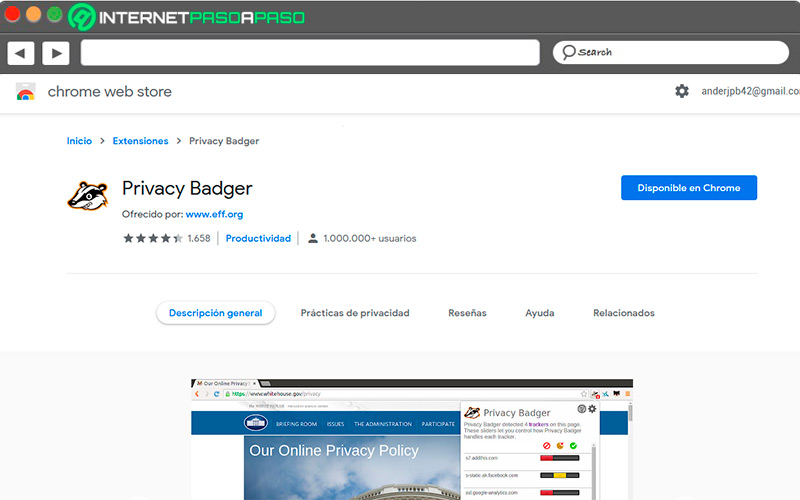

- Privacy Badger: es una extensión disponible para Chrome Browser y otras opciones que funciona como bloqueador de rastreadores. Opera de manera intuitiva, aprendiendo a bloquear los sitios web que ignoran al señal de “No rastrear” que Privacy Badger emite.

- HTTPS: Everywhere: protege la privacidad de tus datos de navegación aplicando seguridad HTTPS a sitios web HTTP de baja seguridad. Aunque este proceso aumenta la seguridad, puede bloquear porciones de ciertas páginas web, afectando su desempeño y su interfaz.

- uBlock Origin: es un eficiente bloqueador de anuncios con una alta disponibilidad de filtros, conocido por su gran balance entre protección de privacidad y consumo de recursos, pues puede aplicar una gran cantidad de protecciones con un consumo mínimo de procesador y CPU.

Proveedores de Correo

Aunque se trate de uno de los servicios de comunicación más utilizados actualmente, el riesgo de fuga de datos en los clientes de correo electrónico más comunes es bastante alto. Al enviar un correo, este pasa por canales de comunicación desprotegidos, causando que los datos (contraseña, nombre de usuario y mensajes) puedan ser interceptados.

En este sentido, es altamente recomendable acudir a clientes de correo electrónico con canales de comunicación cifrados, como es el caso de los siguientes:

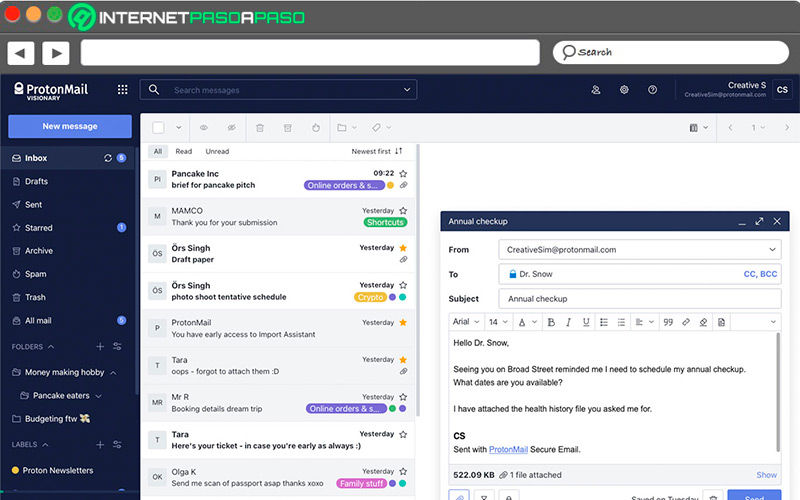

- ProtonMail: es un servidor de correo electrónico de alta seguridad, creado en 2013 por ingenieros del CERN. Está protegido mediante dos contraseñas y autenticación de usuario en dos pasos, además de sus canales de comunicación con cifrado de extremo a extremo, y cuenta con un navegador propio.

- ZohoMail: es un hosting de correo electrónico enfocado a la comunicación empresarial. Sus centros de datos cuentan con seguridad de primer nivel, encriptación de extremo a extremo y bloqueo de anuncios.

- CounterMail: provee alta seguridad de comunicación y encriptación de extremo a extremo, con una interfaz simple que permite acceder de forma fácil a los ajustes de seguridad. Es compatible con cualquier ordenador y no requiere de programas externos, permitiéndote acceder a tus correos protegidos desde cualquier parte.

Servicios de mensajería

La mensajería instantánea es un servicio indispensable, tanto en nuestros ordenadores como en nuestros móviles. Sin embargo, es necesario elegir qué aplicación es la más conveniente en el apartado de privacidad.

La información que se comparte por mensajería instantánea puede ser muy sensible, así que lo mejor es optar por clientes de mensajería con políticas de manejo de datos favorables, y que funcionen con cifrado de extremo a extremo:

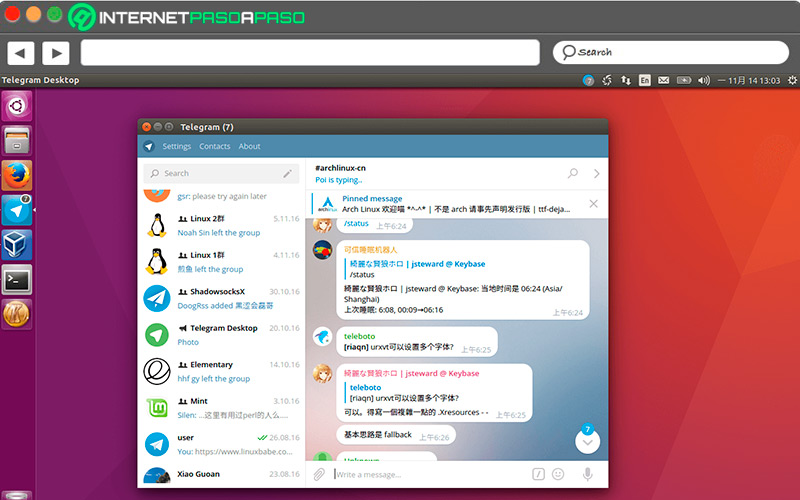

- Telegram: es uno de los servicios de mensajería instantánea mas descarados del mundo. Está disponible para Windows, Mac OS, Linux, Android e iOS, y ofrece cifrado con protocolo AES 256 en todos los chats individuales, grupales e intercambios multimedia

- Signal: ofrece a los usuarios un servicio encriptado de chat, llamadas de voz, video y conversaciones grupales encriptados. La aplicación de Linux requiere emparejamiento con su versión de móvil para comenzar a funcionar.

- WICKR: su encriptación de grado militar ofrece uno de los canales de comunicación más seguros disponibles. Cuenta con aditamentos de seguridad altamente avanzados e incluye todas las funciones de mensajería instántanea, desde chats privados hasta videoconferencias.

Gestores de contraseña

La creación de contraseñas seguras es un aspecto de la privacidad y seguridad en internet que muchas veces es subestimado. Usualmente, las personas piensan que una contraseña consistente en su nombre y fecha de nacimiento será suficiente, cuando en realidad, es mucho más complejo que eso.

Para estas situaciones, Linux cuenta con varios gestores de contraseñas que permiten crear claves seguras y almacenarlas, de manera que puedas acceder a ellas cuando sea necesario:

- Dashlane: ofrece una gran cantidad de opciones en cuanto a gestión de contraseñas. Cuenta con autenticación por factores, generación de clave, alertas de seguridad y e-wallet, entre otras funciones.

- RoboForm: es un gestor de contraseñas y programa de llenado de formularios multiplataforma. Es compatible con las extensiones de los navegadores más populares, y cuenta con cifrado AES 256 para todas las contraseñas generadas.

- KeePass: permite al usuario proteger sus contraseñas, así como nombres de usuario y archivos adjuntos en un archivo encriptado al que se puede acceder por medio de una contraseña maestra. Tiene soporte para varios plugins, generador de contraseña y modo de escritorio seguro.

Ajustes de firewall

Mantener habilitado el firewall del Kernel en Linux puede parecer una medida de protección muy básica, pero es uno de los pasos esenciales en la protección de la privacidad del usuario y su información. Un firewall correctamente ajustado realiza un seguimiento a todo el tráfico de datos de la red, gestionando así la entrada y salida de cualquier potencial amenaza para la seguridad del sistema y su información.

DNS

Las DNS (Domain Name System) es un protocolo que nos permite identificar la dirección IP de la red a la que estamos conectándonos, y la traduce de los números complejos que conforman una dirección IP regular, a la dirección URL que conocemos. Gracias a esto, el usuario tiene visibilidad completa del dominio al que trata de acceder, y puede tomar las medidas de protección pertinentes en cada caso.

VPN

Es una de las mejores formas de mantener en privado tus datos de navegación y tu actividad en internet. La creación de una red privada virtual te permite burlar los métodos de rastreo que están integrados en muchos motores de búsqueda. De este modo, una red VPN nos vuelve invisibles, evitando así la detección por parte de terceros y softwares maliciosos, y previniendo la filtración de información de navegación.

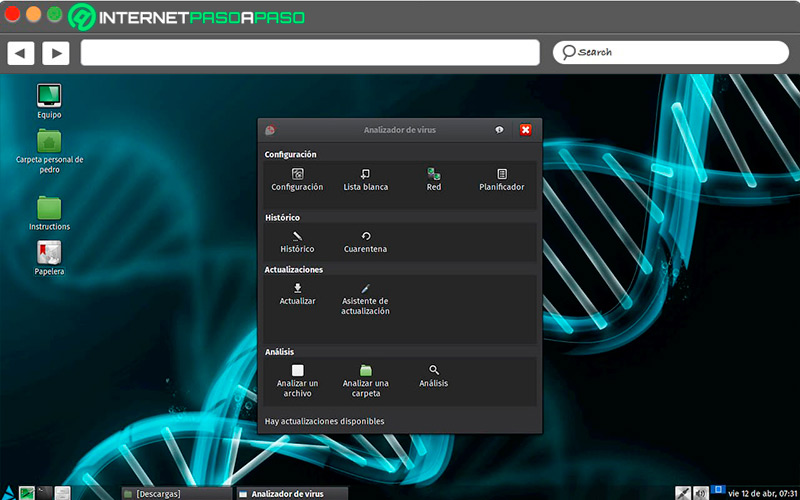

Antivirus

Aunque el riesgo de sufrir el ataque de un malware en Linux es muy bajo, gracias a su construcción de software libre, hay que recordar que ningún sistema operativo es invulnerable, por lo cual es necesario estar preparado con los softwares de protección apropiados. Linux tiene acceso a una amplia gama de los mejores antivirus disponibles.

Si bien no todos son exclusivos de GNU/Linux, o de software libre, son conocidos por ofrecer una sólida protección:

- Avast Core Security: es uno de los clientes de antivirus más instalados a nivel mundial. En Linux, tiene funciones de escaneo accesibles desde la terminal de comandos, y se mantiene en constante actualización para estar a la vanguardia de la protección de sistemas operativos.

- Clam AV: software de antivirus multiplataforma de código abierto, diseñado para la detección de troyanos, malware, spyware y otros software maliciosos, centrándose especialmente en las amenazas provenientes de correos electrónicos.

- Comodo Antivirus: distribuida por Comodo Group como un cliente de seguridad freemium. Ofrece una gran variedad de funciones, puesto que está pensado para ser, además de antivirus, firewall personal, sistema de detección de intrusiones, y sandbox.

Estás son las distribuciones de Linux perfectamente optimizadas para garantizar la privacidad de tus datos

Independientemente de las medidas de seguridad que se puedan adoptar, la base para un ordenador Linux seguro es una distribución segura. Linux tiene a su disposición muchas distribuciones dedicadas a la privacidad y seguridad, y todas cuentan con herramientas especializadas para la protección de tus datos.

Veamos:

Tails

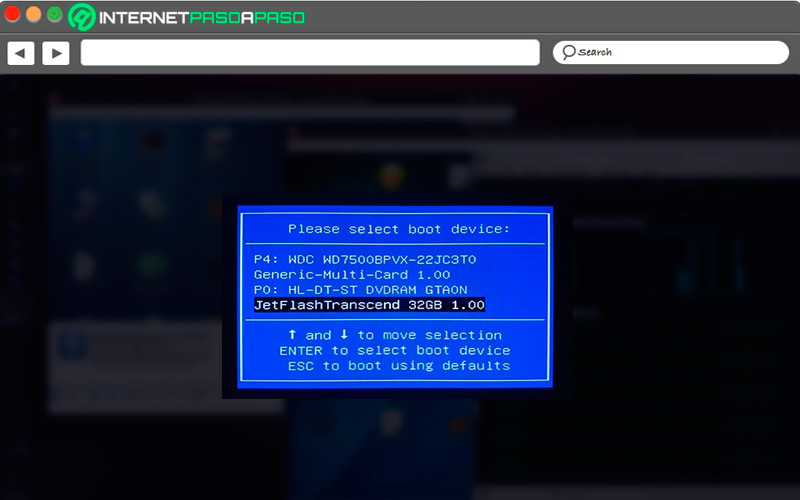

The Amnesic Incognito Live System abreviado como Tails, es una distribución basada en Debian y enfocada en el anonimato y la privacidad. Todas las conexiones salientes se filtran a través de Tor, y está diseñado para iniciarse a través de medios booteables como CD o USB.

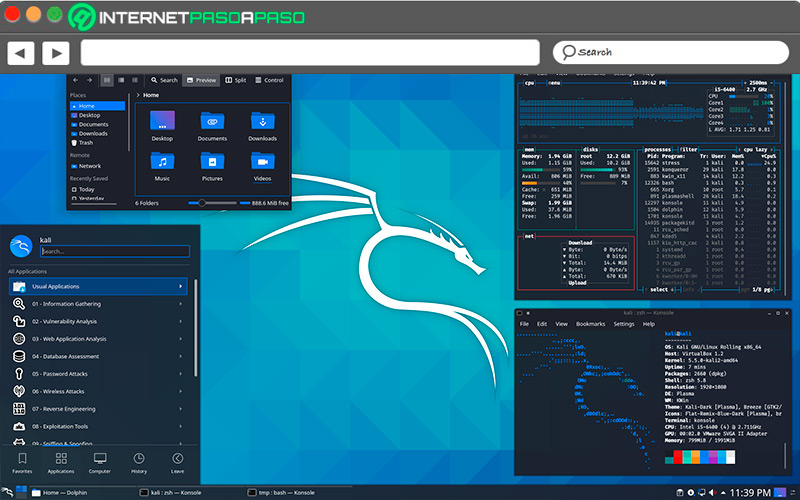

Kali Linux

Kali Linux es una distribución GNU/Linux de código abierto basada en Debian, que agrupa las mejores herramientas de seguridad informática. Está pensada principalmente para la auditoría de seguridad de sistemas operativos

PureOS

Es una de las distribuciones más seguras disponibles, puesto que está construida enteramente con software libre, y diseñada expresamente para la seguridad y la privacidad del usuario. Cuenta con una serie de herramientas con configuraciones de privacidad aumentadas.

![¿Cuáles son los mejores firewall para Linux y proteger tu PC al máximo con cortafuegos de alta protección? Lista [year]](https://internetpasoapaso.com/wp-content/uploads/Como-probar-cientos-de-distros-de-Linux-sin-instalar-nada-directamente-desde-tu-navegador-Guia-paso-a-paso-1.jpg)