Todos los usuarios de Internet en su vertiente ociosa hemos escuchado hablar, y cada vez más, de la Deep Web y quien más y quien menos, nos hacemos una ligera idea de lo que es o, al menos, de lo que encontramos en ella.

Sin embargo, son muchos aún los interrogantes que la mayoría tiene al respecto y hemos será en este espacio en el que desvelaremos explícitamente qué es, qué encontrarás en ella, cómo funciona y porque está oculta esta parte de Internet.

A continuación tienes la mayor guía de uso para acceder a la deep web y respuestas a preguntas como que tamaño estimado tiene y su comparación con la dark web o internet «normal», como acceder a ella de forma segura, que nos podemos encontrar allí y algunas enlaces famosos de esta zona oscura, ¿aún quieres seguir adelante? pues vamos!.

¿Qué es la Deep Web o Internet profunda? Definición

Son muchas las maneas en las que se conoce la deep web. Hablamos de internet profunda como el concepto literal al traducirlo del inglés, internet oculta o internet invisible. En cualquier caso, todos estos conceptos vienen a significar lo mismo.

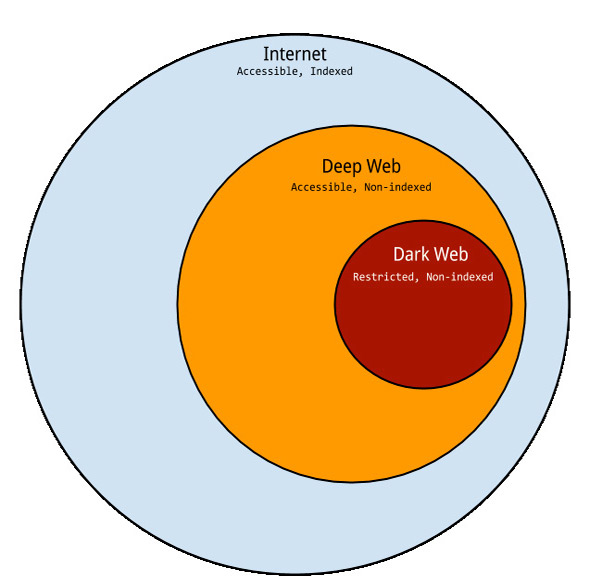

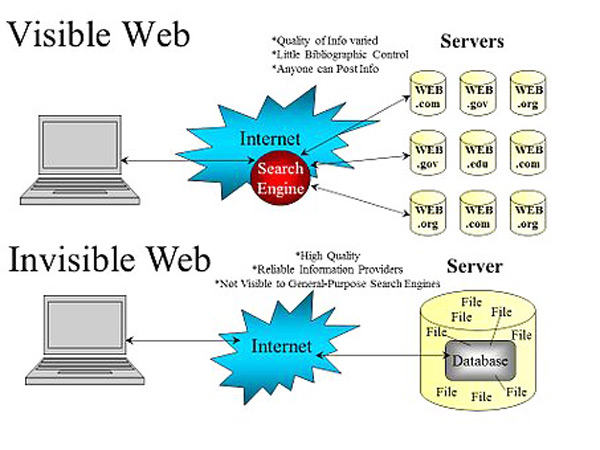

Se trata de un contenido que se encuentra en internet pero que no se ha indexado en los motores de búsqueda habituales que utilizamos, ya sea el gran Google o muchos otros como Yahoo!, Bing, Ask, Ecosia y tantísimos otros. Es un contenido público o privado online que no se a rastreado y que no se puede encontrar de manera habitual.

Así, cuando utilizamos cualquiera de ellos, esta información nunca aparecerá en los resultados de búsqueda, no resulta ser accesible a simple vista.

Los motivos por los que cualquier buscador no rastrea algunas páginas son:

- Información oculta: Existe cierta información colgada en un sitio indexado pero esta no lo está, de manera que queda oculta.

- Web contextual: Son sitios que van a verse modificadas en función del contexto que se dé.

- Acceso restringido: Acceder a los sitios requiere de una actuación que resuelva la protección de acceso.

- Contenido dinámico: Los sitios dinámicos creados como una respuesta a ciertos parámetros.

- Contenido no HTML: Aunque lo común es utilizar este lenguaje, también podemos no hacerlo, creando contenido textual en diferentes extensiones.

- Softwares necesarios: Hay cierto contenido que se oculta de manera intencional y que requiere de programas específicos (o de otros protocolos).

- Paginas sin enlazar: Cualquier sitio del que un buscador no tenga constancia de su existencia en relación al sistema de enlazado. Esto es, que no tenga realizado un trabajo de linkbuilding externo ni tampoco interno.

¿Qué tamaño se cree que tiene la Deep Web?

En la internet invisible encontramos todo el contenido que, por alguno de estos motivos, no ha sido indexado. Aunque el concepto se utiliza para hacer referencia a todo aquello que se oculta con una intención aviesa, lo cierto es que realmente se considera internet oculta a toda la información que no se indexa, no sólo de manera intencional por ser parte de un delito sino porque queremos preservar la privacidad de nuestras creaciones o, simplemente, porque se nos olvida hacer el trabajo de indexado.

Se trata de información diseminada, archivos o páginas de texto es un lugar específico de internet al que se accede de manera especial. Hay una estimación de principio de década que nos habla de un tamaño de más de 200.000 sitios y 91.000 terabytes de información.

Su característica más distintiva es la falta de registro por parte de los motores de búsqueda, por supuesto. Sin embargo, también se dan algunas otras, siendo la más importante, y en la que se escudan los criminales, el anonimato. La actividad en este espacio oculto no se asocia a ninguna persona o máquina. Los contactos establecidos no se monitorean, no se nos observa allí y las transferencias son prácticamente irrastreables.

Por contra, tenemos el internet superficial, que es el que todos exploramos habitualmente; yo para escribir este texto y tú para leerlo, para entrar en redes sociales, para encontrar el teléfono de tu dentista, para comprar unos vaqueros en la ecommerce de una empresa de moda, para escribir un correo a tu jefe…

¿Cuál es el origen y como se creó la deep web?

Su origen se da, de hecho, con la aparición de Internet puesto que son precisamente los primeros sitios que utilizaron la red los que menos interés tenían en indexarse. De hecho, los primeros softwares web se utilizaban sin siquiera hablar de un registro, ni de motores, nada.

Internet, literalmente, surgió siendo invisible. Fue después que, con los buscadores, se comenzó a hablar de contenido indexado y no indexado.

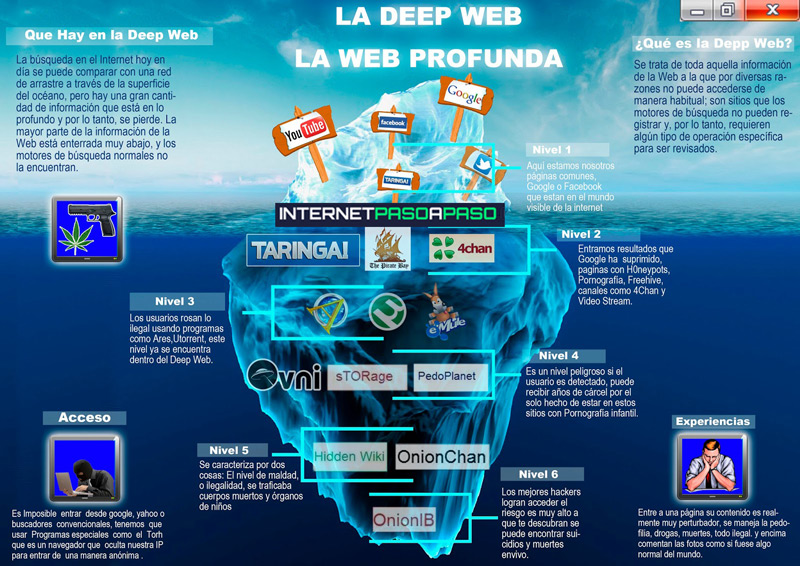

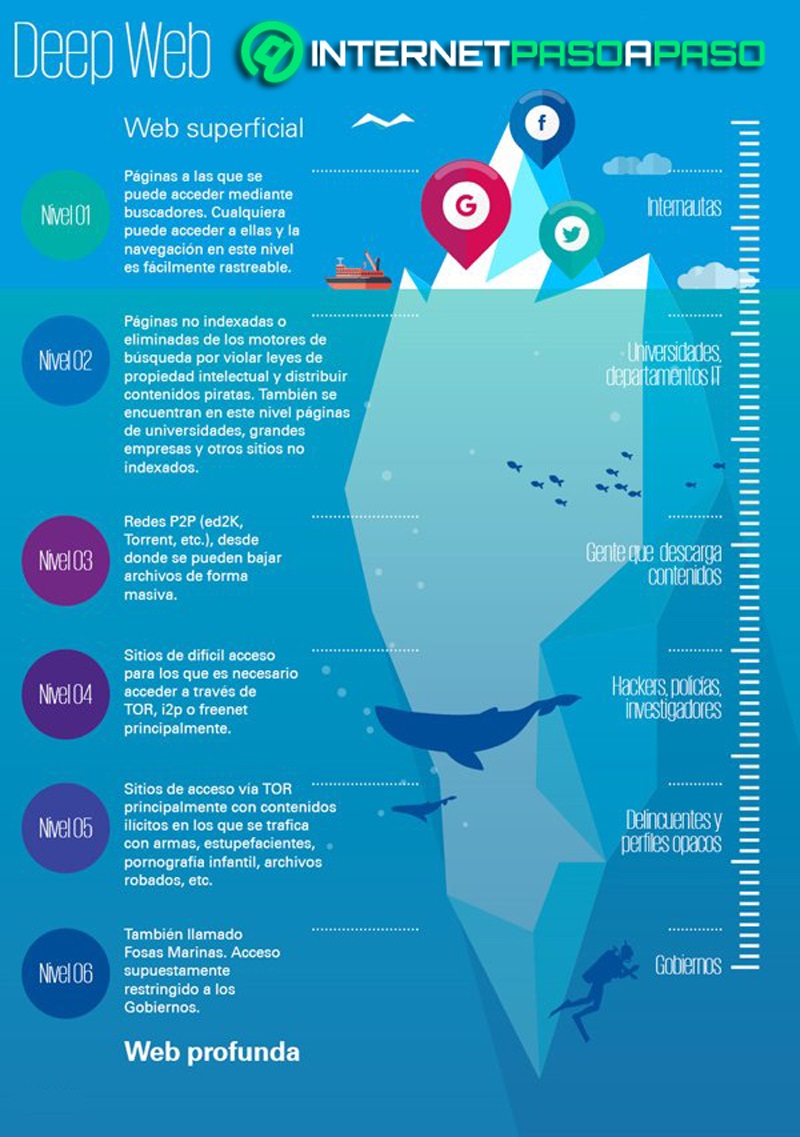

¿Hay niveles de profundidad en la Deep Web? ¿Qué vamos a encontrar en ellos?

Efectivamente, internet cuenta con varios niveles o estratos. Tanto es así que lo que queda a la vista de todos se estima que sea solamente en torno al 5% del contenido total de información que existe en internet.

- Nivel 0: Este sería la clearnet, la web superficial, la convencional, a la que todos accedemos al arrancar nuestro buscador y teclear cualquier cosa. Todo este contenido está indexado y, en un principio, es legal (al menos hasta que sea descubierto y estudiado).

- Nivel 1: Este combina contenido indexado pero de más difícil acceso y otro no indexado pero de índole legal y cuyo uso se da en el nivel anterior, por usuarios comunes. Pueden ser bases de datos en MySQL, ciertas comunidades y redes sociales, servicios de redes o alojamientos web.

- Nivel 2 o Bergie Web: Aún de acceso sencillo tenemos contenido clandestino que puede o no estar indexado pero que, como decimos, por su conocimiento y su uso, es accesible. Podríamos hablar de los resultados que Google bloquea, de la enorme comunidad 4Chan, de sistemas trampa, Jailbait, servidores FTP… Entre este y el anterior apenas nos topamos con el 5% de toda la información colgada.

- Nivel 3: Este es el primer nivel que requiere de un método de acceso especial como una red anónima o un proxy, lo que ya consideraríamos Deep Web como tal. Aquí encontraríamos vídeos pornográficos, información de hackeo, escándalos de famosos, vídeos gore, snuff, maltrato animal, seguridad informática, información sobre virus…

- Nivel 4 o Charter Web: Su contenido queda dividido en dos partes. Una de ellas tiene acceso fácil desde Tor e incluye material de temática diversa, todo él bastante cuestionable, por supuesto. Están a tu disposición vídeos, libros y películas prohibidos y se da el mercado negro con comercio de droga, juegos ilegales. venta de animales de especies exóticas, contratación de sicarios, tráfico de personas… La segunda requiere de un acceso con un sistema cerrado de shell y en ella se encuentra el contenido relacionado con pseudociencias, conspiraciones y ufología o fenómeno OVNI. También podrás encontrar información sobre inteligencia artificial, hardware experimental, supercomputación, planes experimentales de personalidades de la historia… Hasta aquí encontraríamos un 20% del total de contenido de la red.

- Nivel 5 o red Mariana: En honor a la profundidad de la fosa homónima. No se sabe a ciencia cierta qué contiene este nivel, siendo común la especulación hasta el punto de la que la realidad se ha mezclado con lo imaginado o inventado. Se teoriza, por descarte, con que aquí se encuentre información clasificada y otra documentación secreta de los diferentes gobiernos.

- Nivel 6: En teoría, es un mero elemento intermediario.

- Nivel 7, Virus Soup o The Fog: Es un hervidero de código malicioso pensado para evitar que nadie pueda ir más allá a la vez que se trata de detectar la IP de los usuarios. Requiere de computación cuántica para su acceso.

- Nivel 8 o The Primarch System: De imposible acceso directo, este es un sistema que controla todo internet y queda fuera del alcance de organización alguna. Se trata de una anomalía que hace que se envíen comandos inalterables a la red, haciéndose esto de manera aleatoria. Se ha conseguido determinar que existe una protección de función cuántica que nadie ha alterado todavía.

Aunque, como hemos visto, el contenido de los diferentes niveles tiene pinta de ser ilegal tanto de consumir como de acceder siquiera a él, lo cierto es que también se encuentra diseminada todo tipo de información que no es ilegal ni propone o supone una ilegalidad sino que, simplemente, se oculta o no se desea que sea de fácil acceso por no estar pensada para consumo por parte del usuario.

El ejemplo más claro es el de la Academic Invisible Web, un conjunto de redes de instituciones científicas donde se encuentran publicaciones previas y todo tipo de material académico.

Otro contenido sería el que nosotros creamos de manera única y privada, que queremos o tenemos que tener colgado pero que no deseamos que sea accesible, por ejemplo, el desarrollo de inventos o elementos de interés que aún no tienen patente.

Infografía: Niveles de la Web Profunda

Contenido de la web profunda indexado en buscadores

En los últimos años, y coincidiendo con el conocimiento que el usuario va teniendo sobre este contenido oculto, se ha empezado a buscar más y más, por mera curiosidad. Tanto ha sido así que ya es posible que ciertos buscadores indexen parte de este.

La manera en la que los buscadores comerciales lo están consiguiendo pasa por usar un protocolo Site que Google desarrolló en el año 2005 y el protocolo OAI, de la National Science Foundation. Estos trabajan en servidores web, permitiendo que estos puedan anunciar, mediante el uso de tres algoritmos, URLs detectadas automáticamente al ser, precisamente, recursos no vinculados a la web superficial.

El contenido que se encuentra, eso sí, se corresponde al primer nivel considerado invisible, es decir, aquellos puntos menos sensibles dentro de ese enorme mar desconocido.

¿Cómo funciona la internet oculta?

El acceso a este lugar requiere de un conocimiento previo de lo que se desea encontrar y de donde hacerlo pues, a diferencia de lo que ocurre con el internet superficial, en la web profunda todo es mucho más complicado, no existiendo vínculos de agilidad para las búsquedas.

Esto es así porque, como hemos visto, los sitios no están indexados, de acuerdo a una sencilla petición NO INDEX por parte del webmaster, la cual consigue que los crawlers (arañas web de búsqueda que trabajan en la capa superficial de la red) no los recorran.

Dominios

Onion es la extensión de dominio que se utiliza en estos primeros niveles de la Deep Web. Lo verás finalizando todas las URLs, como ocurriría con el .com, el .es, el .org, etc.

Este va precedido, en lugar de por un dominio compuesto, generalmente, por el nombre del sitio o alguna de sus palabras clave, por una serie alfanumérica que incluye incluso decimales.

Enciclopedias

Lo que se utiliza para empezar a navegar en este mar es lo que se conoce como Hidden Wiki, una especie de Wikipedia que contiene información sobre aquello que podemos encontrar, funcionando como un índice de sitios cuyo dominio es .onion.

La enciclopedia se estructura en categorías, facilitando al usuario encontrar lo que busca de manera rápida y sencilla pues, como decimos, al no funcionar con nombres sino con números, resulta imposible realizar una búsqueda que arroje resultados en base a las palabras que hubiésemos introducido.

Resulta esencial saber que la URL de esta cambia bastante a menudo, de manera que es posible que cuando vayas a utilizar el más actual que hayas encontrado hace unos días este ya no sea útil y necesites volver a buscarlo justo en el momento de la navegación.

También es necesario comentar que aunque aquí vas a encontrar un extenso índice, no todo lo que veas es accesible para cualquiera. Muchos de esos sitios no te permitirán el acceso por requerir de usuario y contraseña (sólo realizable tras recibir invitación) o, simplemente, por precisar de un método de navegación más específico.

Por otro lado, estando cada vez más aceptada la existencia de este lugar y estos contenidos, son varias las webs con enlaces de sitios profundos que vas a encontrar en el internet superficial, por lo que no te va a resultar difícil saber qué sitios existen sin necesidad de entrar. Así, podemos tener acceso sencillo a la URL de la Hidden Wiki y de otras enciclopedias haciendo una sencilla búsqueda.

Motores de búsqueda

Aunque habitualmente no se utilizan por lo primitivo y lo escaso y desacertado de los resultados, sí existen algunos motores de búsqueda en la deep web. Algunos de ellos son DuckDuck Go, Ahmia, Deep Search o The Abyss.

Sus enlaces también se encuentran en la red superficial fácilmente, sin embargo, verás que, si accedes a ellos, no vas a encontrar demasiado; una wiki es mucho más rápida y completa.

Criptomonedas

Parte importante de este mundo se basa en la compra de todo tipo de cosas, desde bases de datos hasta armas, pasando por drogas o incluso órganos. Para que esto sea posible y no exista rastro de las transacciones, en la red oculta se utilizan criptomonedas, que son monedas digitales que son imposibles de rastrear y que, aun así, quedan fuera de la jurisprudencia que tenemos, sea del país que sea.

Invitaciones

El mayor conocimiento de estos sitios ha obligado a sus creadores a protegerlos mejor, de manera que, en la actualidad, muchos de ellos requieren de un acceso específico que no tendrás a no ser que se te haya lanzado una invitación. Ello significa que muy posiblemente no llegues a encontrar lo que buscas si sólo estás cotilleando.

Enlaces inválidos

Encontrarte con que un enlace no funciona es muy habitual. Al igual que ocurre con la Hidden Wiki, la ilegalidad de estos espacios hace que continuamente tengan que estar cambiando de dominio y servidor.

Por ello, aunque existen muchos espacios que te dan información sobre enlaces, lo mejor es que hagas las consultas en el momento de acceder, asegurándote de que los enlaces no están caídos.

¿Cómo entrar en la Deep Web de forma segura? ¿Es ilegal hacerlo?

Es importante saber, antes de nada, que entrar aquí no es ilegal, no está prohibido y, como ya hemos visto, puedes encontrar más cosas de aquellas relacionadas con actos ilegales. Lo que sí avisamos es que el contenido que puedes encontrar resultará, seguramente, desagradable. Además, también puede resultar peligroso.

Piensa que accediendo a estos lugares tienes el riesgo de que:

- Los hackers maliciosos podrían fijarse en ti, atacándote para robarte información.

- Tu estabilidad emocional podría verse vulnerada debido al carácter de muchos de los contenidos que, curiosamente, resultan ser los más accesibles: vídeos de asesinatos, relatos reales muy explícitos, en primera persona, de delitos, maltrato animal, imágenes explícitas de cadáveres…

- Podrías ser estafado. Ninguna transacción que hagas aquí está regulada, entre otras cosas porque seguramente lo que has comprado no sea legal.

- Acoso y amenazas. Aunque en un principio tu identidad debería ser anónima, lo cierto es que, además de otros criminales, también rondan ciberdelincuentes especializados en hackear equipos, rastrear movimientos y, con ello, acabar dando contigo.

- Captación. Es posible que, a base de persuasión o simple engaño, quedes convencido para formar parte de comunidades con intereses ilegales o, cuanto menos, siniestros, de las cuales es muy difícil salir.

- Finalmente, ten en cuenta que, aunque no es un lugar con ojos, a veces estos pueden estar ahí, por lo que sea, llegando a poderte acusar de cómplice en cualquier delito, ya sea por compartir contenido ilegal, por hacer una compra, contratar un servicio…

Entrar a la deep web: paso a paso

Ahora que ya eres consciente de lo que es, lo que vas a encontrar y lo que puede ocurrir, sólo queda enseñarte cómo puedes acceder a esos primeros niveles de la deep web (recordemos que, a partir de cierto punto, para ir profundizando hay que ir de uno en uno).

Descarga TOR browser para Windows

Descarga TOR browser para Mac

Descarga TOR browser para Linux

- Descarga el software TOR Project, The Onion Router, un navegador que diseñó la marina estadounidense con capacidad para encriptar la comunicación a la vez que ocultar tu IP cambiándola constantemente mediante el uso de proxys. Se le atribuye el acceso a más de 6000 sitios ocultos.

- Instálalo en tu ordenador lanzando su ejecutable.

- Configúralo de acuerdo a tus intenciones considerando seguridad y anonimato.

- Cuando quieras comenzar a navegar en la internet invisible ábrelo como harías normalmente con cualquier otro. Saber que este funciona mediante un protocolo P2P que hace que el rastro se termine perdiendo; es decir, que tu equipo actuará de cliente y servidor al mismo tiempo, como el resto, pasando a ser un nodo de la red. La información de tu equipo se habrá cifrado en capas y esta información se enviará a los demás.

- Como hemos visto, tendrás que ingresar un enlace específico, el de la Hidden Wiki, el de otra enciclopedia o, si ya conoces el de algún sitio, pues ese mismo (sin necesidad de recurrir a índices). Recuerda que estos deben acabar en .onion.

- Si no conoces ningún espacio, entra en la Hidden Wiki o en el directorio que hayas escogido. Sólo tienes que copiar el enlace correspondiente y pegarlo en la barra del navegador TOR. Así accederás a URLs de todo tipo de sitios.

- Busca aquellas direcciones que te sean de interés y para entrar sólo tienes que volver a pegarlas en la barra de TOR.

Consejos para estar a salvo

Finalmente, queremos comentar algunos puntos que pueden servir para aumentar tu seguridad:

- A la hora de configurar el navegador TOR, deshabilita cualquier pluging o script, pues estos almacenan y regalan información personal. Eso sí, realiza la configuración sólo si estás seguro de lo que haces; por lo general, esta ya está preparada para ofrecer anonimato y seguridad, pues para eso existe este navegador.

- Ten tu Firewall y tu antivirus activados y actualizados.

- Actualiza también el navegador.

- Navega con la extensión HTTPS activada.

- Aunque lo común es utilizar Tor, existen otras opciones más seguras. Si te desenvuelves en Linux sería mejor opción elegir Tails de Linux, una distribución de un SO bootable que no deja rastro.

- Los sistemas operativos más seguros son Linux y Mac OS.

- No accedas más allá del segundo nivel invisible. Si estás aquí curioseando seguramente eso no vaya a ocurrir, pues si cuentas con los conocimientos necesarios no necesitarías leer estas palabras.

- Utiliza una conexión VPN ubicada en otro país, a poder ser en aquellos en los que la legislación es más favorable, por lo que pueda pasar. De esta manera, nuestro proveedor de servicios no podrá saber que hemos accedido a la red TOR.

- No descargues nada. Estos lugares, al igual que ofrecen contenido morboso también te llenan de malware sin que puedas quejarte o hacer nada. Además, también podrías estar cometiendo un delito al descargar cierto tipo de contenido. Por último, hay archivos que llevan incrustados recursos de red que permiten revelar la IP real de nuestro equipo.

- No uses TOR para descargar torrents. Curiosamente, en este caso tu IP se acaba conociendo y estarás navegando muy lentamente para nada a la vez que saturando la red.

- Puedes conectarte a Bridge Tor si buscas más privacidad, dejando de lado la red pública de TOR, que es a la que accedemos de manera convencional.

- Nunca accedas a ningún perfil personal tuyo, ni de correo ni en plataformas sociales ni en ningún lugar donde se disponga de información personal. Ya tendrás tiempo de hacerlo cuando dejes de navegar por estos mares.

20 Mejores páginas y puntos de entrada .onion «seguros» para acceder a la Deep Web

Todos los links aquí listados redirigen directamente a la Deep Web, por lo que para poder entrar tendréis que acceder directamente desde el navegador Tor antes mencionado, ya que si entras desde un navegador «común» darán error. Disfruta del viaje!

Los comentarios están cerrados.