El phishing es una de las formas de ciberataque más comunes que existen. Es sencillo de hacer para los delincuentes informáticos, y allí radica su efectividad, pues apela al miedo y la ingenuidad de la posible víctima para sustraer datos personales.

Este método de ataque se aplica principalmente por medio de correos electrónicos que llegan a cualquier dirección, en cualquier plataforma y, por supuesto, Gmail no es la excepción por más formas de seguridad que pueda tener.

Para prevenir caer en este tipo de estafa, te explicaremos con más detalle qué es el phishing, de qué se trata, cómo se puede evitar y qué hace Gmail para contribuir en la lucha contra este modelo de ataque.

¿Qué es el phishing y cuáles son los riesgos de sufrirlo en Gmail?

Se trata de un modelo de ciberataque muy común que afecta a los usuarios de servicios de correo electrónico. Su objetivo es engañar al usuario para que este proporcione datos importantes, credenciales y números de tarjetas de crédito. El método más común consiste en enviar un mensaje a la potencial víctima desde una dirección de correo electrónico que suplanta la identidad de una persona o compañía de confianza.

El mensaje redactado tiene la intención de asustar al usuario, llamándole a la acción inmediata para evitar sufrir alguna consecuencia. Este modelo de ataque es simple, efectivo y muy usado, puesto que en muchos casos se incluyen enlaces que llevan a páginas que son imitaciones muy bien hechas de las originales En estas paginas, se solicitan ingresar nombres de usuarios, contraseñas e información bancaria, entre otros datos que el atacante podrá usar para acceder a las cuentas de la víctima o vender en el mercado negro.

El phishing es principalmente aplicado a correos electrónicos y mensajes de texto, ya que son más difíciles de rastrear y ofrecen más facilidad para suplantar la identidad de alguna empresa o particular que sirva para el propósito del atacante. Debido a que Gmail es usado por millones de personas, es extremadamente común esta forma de delincuencia, por lo que se hace necesario, tanto para el usuario como para el proveedor, tomar las medidas pertinentes para prevenir este delito.

¿Cuáles son los principales métodos usados para hacer phishing en servicios de correo electrónico?

Existen tantos métodos para este tipo de delitos, que se ha extendido más allá del correo electrónico, al punto de que un phisher puede incluso llegar a tu bandeja de entrada de WhatsApp o a tus mensajes de texto. A pesar de esto, el método que ofrece más herramientas para el atacante es el correo electrónico, pues le permite redireccionar al usuario a una página que podría poner en peligro la integridad de sus datos.

Con esto en mente, los métodos más comunes de phishing en servicios de correo electrónico son los siguientes:

- Spear phishing: es un método de phishing en el que un atacante persigue un objetivo en particular, que puede ser una persona, una organización, o un puesto dentro de una empresa. El atacante envía al objetivo un correo en el que incluye una gran cantidad de información de este último, con el objetivo de hacerle creer que le conoce, y sustraer información personal para vender en el mercado negro.

- Pharming: esta variante incluye el envió de un correo con suplantación de identidad que incluye un enlace a una página sustituta creada por el hacker para engañar al objetivo, haciendo creer que es la página deseada. Su objetivo es robar credenciales para venderlas o utilizarlas para suplantación de identidad. Por lo general se usa en busca de sustraer datos de acceso bancario.

- Whaling: este método está más basado en la suplantación de identidad. El atacante se hace pasar por un jefe, ejecutivo o figura de autoridad de alguna empresa conocida. El mensaje parece provenir de dicha persona y cuenta una historia muy realista, que tiene como meta hacer que el objetivo baje la guardia para solicitar dinero.

Aprende paso a paso los mejores consejos y estrategias para evitar sufrir phishing en tu cuenta de correo Gmail

Independientemente de que Google haya tomado medidas para facilitar la identificación de correos phishing en el servicio de Gmail, es necesario repasar las estrategias necesarias para evitar caer en una estafa.

Ya que la metodología de los estafadores es similar y aplicable a cualquier servicio de correo electrónico, estas estrategias funcionan de igual manera para detectar un correo phishing, sin importar qué servicio de correo electrónico utilices:

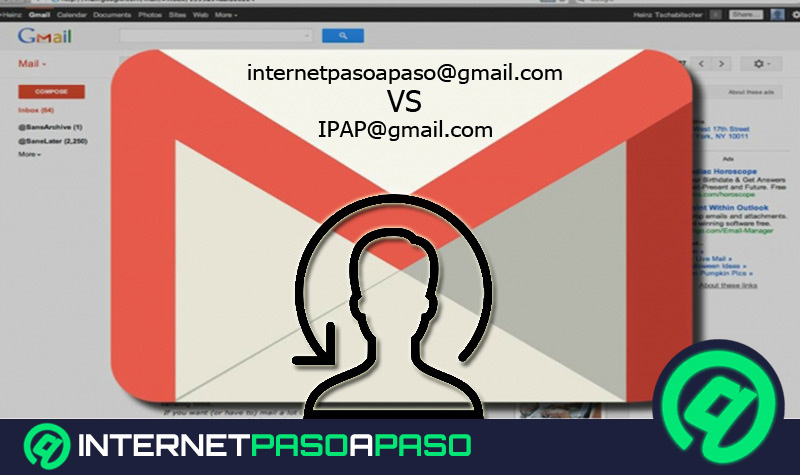

Verificar la cuenta de origen

El primer paso es asegurarte de que el correo que te contacta no está suplantando una identidad. Para verificar esto es necesario identificar si la cuenta de correo que te contacte es personal o de una empresa.

Usualmente, un phisher escogerá suplantar a un conocido del objetivo, o a una empresa conocida. Para el primer caso, lo ideal es contactar al remitente para asegurarte de que es quien dice ser. En caso de una empresa, por lo general las más conocidas cuentan con números de contacto, y sus direcciones de correo electrónico están publicadas en internet, de modo que podrás consultar si la dirección que te contacto es oficial o no.

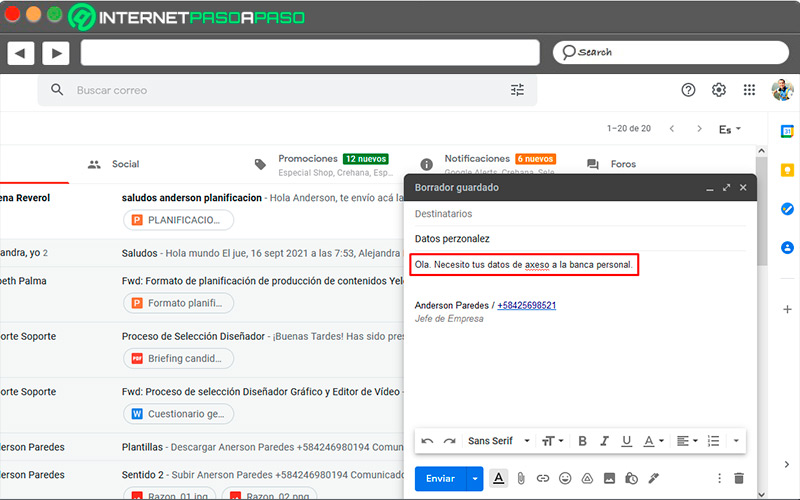

Buscar faltas de ortografía y otras señales

Los estafadores novatos o los más descuidados tienden a permitir que un error ortográfico se cuele entre sus textos, por lo que siempre es útil leer bien el mensaje y buscar por cualquier falta de ortografía. Además de eso, hay señales como saludos no personalizados, firma sin datos de contacto de la empresa y el tono usualmente apremiante del mensaje que delatan un mensaje phishing.

Entre los principales indicadores a los cuales debemos estar atentos, podemos mencionar los siguientes:

- El mensaje indica un intento de actividad sospechosa.

- Urge al usuario a confirmar datos personales.

- Ofrece un cupón para un premio gratuito.

- Anexa una cuenta o un enlace para realizar un pago.

Indicador de marca para identificación de mensajes

Google ha desarrollado una tecnología para su aplicación de Gmail que es de gran utilidad para combatir el phishing, pues facilita el diferenciar un correo empresarial legítimo de una potencial estafa. Se trata de la tecnología “indicadores de marca para identificación de mensajes”, resumido como BIMI por siglas en inglés, y consiste en identificar los mensajes de compañías verificadas con un logotipo, lo cual las diferencia de un correo creado por un phisher.

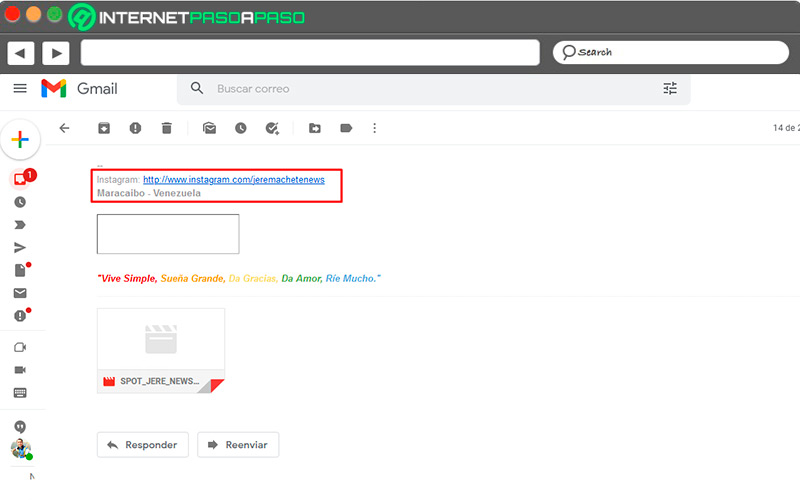

Comprobar enlaces

En determinados casos, los mensajes enviados por un estafador contendrán enlaces a páginas en las cuales podrá sustraer tu información bancaria o de cualquier índole. Estos enlaces estarán ocultos por medio de un hipertexto.

Para estas situaciones, coloca el cursor sobre el hipertexto, sin hacer clic, para poder verificar que el link esté relacionado a la empresa que nos envía el correo. Otro método de verificación es copiar el enlace y correrlo a través de una página de detección de malware como, por ejemplo, virustotal.com. En este sitio podrás verificar la seguridad del enlace.

Evitar los archivos adjuntos

Si recibes un mensaje de un remitente no familiar o sospechoso, y este incluye archivos adjuntos nasalizados, no los descargues ni los abras bajo ninguna circunstancia, puesto que pueden contener malware diseñado para espiar tus actividades. Para evitar este modo de ataque, es recomendable mantener tu sistema operativo y aplicaciones de seguridad (firewall y antivirus) actualizadas en todo momento, y correr los archivos por dichas aplicaciones para comprobar que son seguros.