No es un secreto para nadie que el Internet se ha convertido en la mano derecha del ser humano, especialmente porque en él se puede buscar cualquier tipo de información y siempre conseguir una respuesta para ello. Todo esto ha hecho que se convierta en una herramienta muy esencial para cualquier ser humano, ya sea para realizar una investigación estudiantil, para el ámbito laboral, para llevar a cabo operaciones bancarias entre muchas otras.

Sin embargo, realizar actividades diarias en la red puede llegar a revelar tu información personal, permitiendo que personas desconocidas puedan invadir tu privacidad. Y es que la privacidad en Internet es la única manera que tienen los usuarios de poder controlar a dónde van sus datos personales, tanto a nivel personal como laboral, por lo que la seguridad en estos casos tiene mucha importancia.

Debes tener en cuenta que cuando se hace uso del Internet para llevar a cabo todas o casis todas tus actividades, todos tus datos están en peligro, incluyendo los datos bancarios, confidenciales, correo electrónico, dirección física, entre muchos otros. Es por ello que resulta sumamente importante poder proteger tu privacidad online, para aprender correctamente como hacerlo, simplemente sigue detalladamente todo lo que te enseñaremos a continuación.

¿Cuáles son los principales riesgos por no proteger nuestra privacidad online?

Poder navegar en Internet te va a brindar una gran cantidad de opciones sobre que ver, que descargar, que sitios web visitar, que redes sociales utilizar, entre muchas otras actividades que se pueden llevar a cabo.

Pero lo cierto de todo esto es que en la mayoría de casos se terminan introduciendo datos personales ya sea para acceder a una web bancarias, registrarte en una plataforma, abrir alguna de tus redes sociales, entre otras. Como se puede ver, básicamente todos los movimientos que se hacen desde la red tienen sus peligros en cuanto a la seguridad y privacidad.

Por lo que no tomar las medidas necesarias para protegerte te puede ocasionar distintos tipos de riesgos como los que te vamos a enseñar a continuación:

Robo o suplantación de identidad

Sin duda alguna este es uno de los aspectos que más preocupa a la mayoría de los usuarios, especialmente porque este tipo de acciones se han vuelto muy común en la red, especialmente hoy en día cuando prácticamente todo en Internet obliga a los usuarios a tener que dejar ciertos datos personales, ya sea para acceder a un sitio web, para ingresar a las redes sociales, para registrarse en una página web, entre muchas más

Todo esto ha hecho que las personas dedicadas a cometer actos delictivos puedan sacar provecho para ello, ya que con lograr extraer unos cuantos datos de una persona pueden empezar a hacerse pasar por ellos. A todo esto se le conoce como suplantación de identidad y es usado actualmente para estafar y robar a otros usuarios a través de la red.

Sin duda alguna esto atenta contra la privacidad del usuario, por lo que se recomienda evitar dar datos personales e información de manera pública. En el caso que te llegues a ver afectado lo más recomendable es hacerlo saber en la plataforma donde te estés viendo afectado, esto te ayudará a cubrirte las espaldas.

Spam y datos a terceros

El spam cada vez se hace más presente en los usuarios, y es que esta se ha convertido en una manera de lograr estafar a los usuarios ya sea a través de los correos electrónicos o redes sociales, siendo estos los medios más frecuentes por donde se realizan estos tipos de actividades.

En este caso los usuarios reciben un mensaje o email publicitario que los invita a acceder a un sitio web y registrarse a través de promociones muy tentadoras. Pero lo cierto de todo esto, es que estas plataformas terminan siendo falsas y su objetivo es lograr que la persona ingrese sus datos personales para luego extraerlos y utilizar toda esa información personal para llevar a cabo cada una de sus actividades ilícitas.

Contraer un virus

No contar con ningún tipo de protección mientras navega te puede ocasionar diferentes problemas de seguridad, una de ellas es la de contraer un virus en tu ordenador. Ten en cuenta que estos softwares maliciosos pueden estar en los sitios web, en algún archivo que descargues desde la web, en un email o en cualquier mensaje que recibas desde una red social.

Una forma para intentar prevenir estos tipos de software es contando con las herramientas ideales para ello, en estos casos se trata de programas de antivirus o antimalware que constantemente te analizarán los sitios web que visites, así como los diferentes archivos que descargues desde la web. Esto te ayudará a tener tu ordenador completamente limpio y fuera de peligro en todo momento. Ten en cuenta que los virus pueden llegar a ocasionar daños graves o irreparables en tu máquina.

Las redes sociales

Desde el nacimiento de las redes sociales los problemas de seguridad de los usuarios aumentaron considerablemente, y es que a pesar de que estas plataformas se han convertido en un sitio indispensable para la mayoría de personas, las mismas colocan mayormente los datos personales de los usuarios como presa fácil para los delincuentes online.

Es por ello que en estos casos son los mismos usuarios quienes deben colocar los límites. Por suerte, cada uno de ellos decide que publicar y que no publicar, por lo que se debe tener muy en cuenta todos los riesgos que se corren al momento de subir información personal a estas plataformas.

Muchas personas constantemente están publicando sus vacaciones, fotos de sus hijos, donde estudian, sus rutinas diarias, entre muchos otros datos privados que pueden ser usados por terceros. Gracias a este tipo de acciones se lleva a cabo lo que es el sexting o el ciberacoso, es por ello que resulta muy importante poder controlar y limitar todo aquello que se publica en las redes sociales.

Los ataques Phishing

Los ataques phishing se han convertido en una de las más grandes problemáticas para la mayoría de los usuarios, y es que la misma se ha convertido en la principal técnica utilizada por las personas para llevar a cabo actos no legales con la finalidad de extraer datos personales, credenciales, contraseñas, entre muchos otros datos de bastante importancia.

Estos tipos de ataques se pueden realizar de diferentes maneras, pero la más común es a través de los correos electrónicos, en estos casos se suelen enviar mensajes supuestamente de sitios web conocidos o plataformas como Instagram, Facebook o Twitter, donde les indica que deben actualizar su contraseña o sus datos personales por seguridad. Para tratar de que esto sea rápido, obligan al usuario a responder dicho correo en 24 horas.

Sin embargo, el objetivo de todo esto es hacerle creer al individuo que existe un problema con su cuenta por lo que debe acceder inmediatamente al enlace que le han dejado allí. De esa manera el individuo accede e introduce todos los datos necesarios para actualizar su información personal y laboral. Pero el problema es que todos estos datos van directamente a los delincuentes, quienes sacan provecho de esta técnica para extraer todos los datos privados y credenciales de acceso para llevar a cabo sus diferentes actividades ilegales.

Pornografía infantil

Este punto va dirigido directamente a todas las cuentas de redes sociales de niños que existen actualmente, hay que tener en cuenta que los niños no miden hoy en día el peligro que puede llegar a existir en Internet, por lo que suelen subir mucho contenido en sus redes sociales para compartir con amigos y con los no amigos que tienen allí entre sus contactos.

Pero lo cierto de todo esto es que existen muchas personas dedicadas a tomar fotos de menores de edad para ser publicadas en sitios web pornográficos, por lo que las fotografías de todos estos niños pueden llegar a correr peligro. En estos casos los más recomendables es que los padres administren dichas cuentas, esto no solo les permitirá saber con quién mantiene una comunicación por ahí, sino que también pueden ver qué tipos de personas los siguen en cada uno de sus perfiles.

¿Realmente debo preocuparme si las empresas conocen mis hábitos de consumo online?

Hay que tener en cuenta que los hábitos de consumo online son las acciones que realizan los usuarios repetidamente en la web, todo esto es muy valioso en el mundo del marketing para las empresas, ya que se ha convertido en una forma de poder conocer a los clientes, saber que les gusta, cuáles son sus actividades preferidas, entre muchos otros datos que pueden recolectar.

Sin embargo, todos estos hábitos se toman en cuenta desde el punto de vista del consumidor y se refiere directamente al comportamiento y costumbre que tiene dicha persona. En el caso de las empresas su éxito depende en gran medida del éxito de su estrategia de marketing, y la misma va a depender de que tan correcto o no sea su análisis sobre los hábitos de consumo de sus potenciales clientes.

Por lo tanto, se considera que el hábito de consumo no resulta ser tan peligroso para los usuarios, ya que esto ha sido tomado como una medida por parte de las empresas para tratar de conocer a su público y poder llegarles de una manera más directa y fácil. Sin embargo, existe el riesgo de que todos estos datos puedan ser tomados por un individuo malicioso con el objetivo de sacar provecho propio de toda esa información.

Pese a esto, la recolección de datos de las empresas en cuanto a los hábitos de consumo de los usuarios no se ha convertido en un problema mayor para los consumidores, por lo que se podría decir que esto no es realmente preocupante siempre y cuando no se esté proporcionando información muy confidencial como contraseñas, datos bancarios, direcciones físicas, entre otros.

¿Cómo la NSA espía a todo el mundo de forma descarada? Caso Snowden

Si aún no lo sabes se presume que la NSA ha comenzado desde hace un tiempo atrás un espionaje en todo el mundo de una forma descarada, todo esto ha salido a la luz gracias a las revelaciones hechas por un ex empleado de la CIA Edward Snowden, todo esto dejó en shock a toda la comunidad internacional. Es así como este joven estadounidense ha tratado de traidor a la Agencia Nacional de Seguridad (NSA), todo lo llevo a ser catalogado como un héroe por parte de la comunidad internacional.

Pero en su país ha sido considerado como un traidor a la patria, por lo que hoy en día Edward Snowden vive asilado en Moscú. De la misma manera, Edward Snowden ha señalado que Estados Unidos tiene en marcha un plan de espionaje no solo en su país, sino en todo el mundo, donde incluso señala que realiza un espionaje a varios líderes europeos a través de sus teléfonos móviles.

Entre algunas de las formas en que la NSA realiza este tipo de espionaje se encuentran las siguientes:

Consiguiendo acceso a los datos de empresas en Internet

Según unos documentos filtrados han revelado que la NSA contaba con una puerta trasera para así poder conseguir un acceso a la mayoría de los datos de las empresas en el mundo. En dicho documento filtrado se mostraba que la agencia ingresaba a servidores de grandes empresas tecnológicas de Internet como lo eran las compañías de Google, Microsoft, Facebook y Yahoo, todo esto con la finalidad de poder espiar las comunicaciones a través de Internet, todo esto se llevaba a cabo a través de un programa de vigilancia llamado Prism.

De esta manera, se señaló que Prism le otorgó un acceso a la NSA y a su contraparte británica, el Cuartel General de Comunicación del Gobierno. Todo esto le permitía poder tener un acceso a los correos electrónicos, información de las redes sociales, chats, tráfico de voz, transferencia de archivos, datos almacenados, entre muchos otros. A pesar de todos estos documentos revelados, la empresa de seguridad Prism negó rotundamente haber facilitado todos los accesos a sus servidores.

A través de llamadas telefónicas

En octubre de 2013 los medios alemanes denunciaron que los Estados Unidos habían interceptado el teléfono móvil del canciller, Ángela Merkel, por más de una década y que este espionaje lo habían finalizado solo hace unos meses atrás. A todo esto era necesario agregarle los documentos facilitados por el estadounidense Snowden, donde se denuncia que la NSA estaba espiando a Merkel desde el año 2002.

Según diferentes documentos citados señalaban que esta práctica de escuchar llamadas telefónicas no solo estaba siendo practicada en Alemania, sino que también en otros 80 países más alrededor de todo el mundo. Lo que indicaba que la NSA estaba obteniendo mucha información de personas, empresas y ciudadanos de todo el mundo. En el caso del canciller Ángela Merkel se pudo comprobar que estaban afectados dos de sus teléfonos, uno de ellos era usado para obtener datos de su partido.

Mientras que el otro era el que usaba para todos los temas relacionados al gobierno. Según los expertos la encriptación estándar puede ser vulnerable por el sistema de codificación, por lo que está separado del programa que es usado para crear el mensaje. Todo esto permite que el espía pueda ubicarse entre el programa creador del mensaje y lo que va a encriptar.

De esta manera puede ver la información antes de que esta sea decodificada o codificada. Además, también existen muchos indicios de que la NSA ha estado monitoreando millones de llamadas de los ciudadanos alemanes, francés e inclusos las llamadas telefónicas de los presidentes de Brasil y México en ese entonces. De la misma manera se presume que han logrado espiar los teléfonos de al menos 35 presidentes de todo el mundo.

A través de los cables de fibra óptica

En junio de 2013 se pudo descubrir gracias a los documentos filtrados por parte del joven estadounidense que la NSA también llevaba a cabo un espionaje a través de la fibra óptica, es así como el Reino Unido pudo interceptar cables de fibra óptica con comunicaciones globales donde toda esta información iba directamente hacia la Agencia Nacional de Seguridad de los Estados Unidos.

Según los documentos que salieron a la luz indican que se tenía un acceso a 200 cables, con los cuales eran capaces de poder monitorear alrededor de 600 millones de comunicaciones al día. Tanto la información que se obtenido a través de la navegación de Internet y el uso del teléfono era guardada en sus servidores hasta por 30 días para poder analizarla adecuadamente.

En todo lo relacionado a esto El Cuartel General de comunicaciones del Gobierno por sus siglas GCHQ se negó a realizar cualquier tipo de comentario. Pero tiempo después el semanario italiano L’Espresso hizo saber a la comunidad internacional que tanto la NSA como GCHQ habían contado con tres cables submarinos con terminación en Italia, logrando interceptar datos tanto militares como comerciales. Los cables en Sicilia eran llamados SeaMeWe 3, SeaMeWe 4 y Bandera Europa-Asia.

Mediante el espionaje dirigido

Otra de las denuncias que salieron a la luz fue la de la NSA espiando a las oficinas de la Unión Europea en Estados Unidos y en Europa. Todo esto gracias a los documentos facilitados por parte de Edward Snowden quien conseguía demostrar que Estados Unidos contaba con una red de computación de la Unión Europea en Washington y en las oficinas del bloque de las Naciones Unidas (Nueva York).

Estos mismos documentos también señalan que la Agencia Nacional de Seguridad también realizaba operaciones de espionaje en los edificios de Bruselas, allí en encuentras las principales oficinas de las instituciones de la Unión Europea. De la misma manera se supo que al menos 38 embajadas habían sido también objetivos de estos espionajes, entre algunos de los países afectados fueron Grecia, Italia, Francia, Japón, India y Corea del sur.

Y es que no solo se realizó un espionaje fuera de los Estados Unidos, sino que también las embajadas y edificios diplomáticos de Nueva York y Washington estaban siendo vigilados. Para todo esto se señal que se usaron rangos extraordinarios para poder interceptar mensajes de teléfonos, grabaciones y antenas especializadas.

Las redes sociales como nuestras personalidades digitales ¿Cuánta información contiene tu perfil sobre ti?

No es un secreto para nadie que las redes sociales se han convertido en una parte de la vida de muchas personas, donde muchos la han catalogado como un diario abierto de cada una de las personas, y es que la gran mayoría de los usuarios suele publicar todo o casi todo lo relacionado de su vida, como lo es su vida personal, laboral, amistades, familia, pasatiempo, pareja, entre mucho otro tipo de información.

Es así como en muchas ocasiones y sin pensarlo los usuarios terminan mostrando toda su información a través de sus perfiles, es por ello la pregunta de ¿Cuánta información contiene tu perfil sobre ti? Y la realidad de todo esto es que cualquier persona podría deducir tu estilo de vida simplemente revisando tu perfil de redes sociales, estos tipos de datos pueden llegar a ser usados para fines maliciosos sin darte cuenta.

Entre algunos de los detalles privados que se pueden obtener a través de los perfiles en redes sociales son los siguientes:

La personalidad de la persona

A través de las publicaciones realizadas en esta plataforma, de los comentarios realizados y de todas las interacciones que se tienen allí, fácilmente se puede manifestar la manera en la que se seleccionan los amigos, el tipo de familia, el trabajo, entre muchos otros aspectos que ayudan a definir el tipo de personalidad del usuario.

En este caso se puede conseguir dos tipos de personalidades:

- Personalidad exhibicionista: Se le suele decir así a aquellas personas que constantemente aceptan cualquier invitación de amista sin saber de qué persona se trata, pues en la mente de estas personas se entiende que mientras más audiencia tenga en su red social esta será mejor. Además, constantemente están actualizando su perfil solo para hacerse notar pero sin interactuar mucho con los demás.

- Personalidades explotadores o agresivos: Este tipo de persona también busca conseguir una gran cantidad de audiencia y que además sean escuchados y respondidos. Este tipo de personalidad suele ser agresiva cuando las personas no les contestas sus estados o realizar una interacción con ellos.

Se ha comprobado que este tipo de comportamiento puede deberse a al síndrome del famoso, estas son personas que quieren contar con una gran cantidad de público y ser siempre el centro de atención, donde todos o la gran mayoría siempre tenga que ver con ellos.

Son una ventana a tu ser real

Aunque muchos usuarios no se den cuenta, los perfiles de las redes sociales se han convertido en una ventana de tu vida real, pues allí se puede ver básicamente el comportamiento de las personas, ya sea si el mismo se lo pasa viajando, en fiesta, es un profesional, está estudiando, entre muchos otros detalles.

Cabe mencionar que en las redes sociales todas las personas muestran una personalidad mucha más abierta a la que verdaderamente son, esto se debe a que muchos usuarios se pueden expresar e interactuar fácilmente a través de un ordenador o móvil que hacerlo en persona.

El famoso triángulo de las bermudas

Quizás mucho no conozcan lo que es el triángulo de las bermudas en las redes sociales, pero se le llama a si a la relación o coherencia que debe existir entre la foto, el nombre y la biografía del usuario. Teniendo en cuenta que estas tres cosas influyen mucho para saber el tipo de persona que hay detrás de dicho perfil.

Si se trata de una persona emprendedora o de mucho trabajo posiblemente su foto de perfil esté relacionada con su trabajo, también a través de esta foto y de su biografía se puede llegar a conocer el nivel de estatus de la persona. Todo esto permitirá saber si se puede encontrar bien económicamente o no.

Lo cierto de todo esto es que las redes sociales terminan proporcionando más información de ti de la que te puedes imaginar, gracias a ellas muchas personas sin ni siquiera conocerte en persona pueden saber que te gusta, quien es tu círculo de amigos más cercano, a que te dedica, tu familia, entre muchos otros aspectos. Debido a todo esto, lo más recomendable es tener mucha precaución con el tipo de contenido personal que se suban a ellas.

Aprende paso a paso cómo configurar la privacidad de tus redes sociales desde cero

Considerando toda la información privada que pueden revelar las diferentes redes sociales hoy en día, es muy importante poder conocer cómo configurar su privacidad desde cero. Es por ello que aquí te vamos a enseñar a cómo realizar este procedimiento en cada una de las redes sociales más importantes de la actualidad.

Para ello sigue detalladamente todo lo que te enseñaremos a continuación:

En Facebook

Poder controlar la privacidad en cada una de tus redes sociales es muy importante, en el caso de Facebook hay que mencionar que es una de las plataformas con más usuarios registrados, por lo que allí tienes la oportunidad de conseguir personas de todo el mundo, esto quiere decir que las posibilidades de que información personal pueda llegar a manos de extraño aumentan.

Para poder configurar y aumentar tu privacidad dentro de Facebook será necesario que sigas cada uno de los siguientes consejos que te vamos a dar:

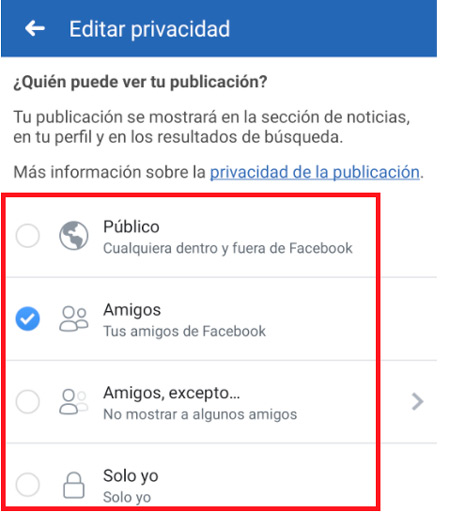

Escoge qué personas pueden ver tus fotos

Cada vez que realizas una publicación en Facebook esta puede llegar a ser vista por todas las personas, es decir, por aquellos que tienes en tu lista de amigos y por los que no están. Una forma de aumentar tu privacidad es haciendo que dicho contenido subido solo pueda ser visto por las personas que tu quieres, en este caso tu lista de amigos más cercanos y familiares.

Para ello puedes configurar esto desde el panel derecho de tu propia aplicación, en la lista de opciones que te aparecen allí simplemente debes seleccionar aquella que más te interese, ya sea si quieres que tu post sea público, que solo lo vean tus lista de amigo, algunos amigos en específico o sólo esté disponible para ti.

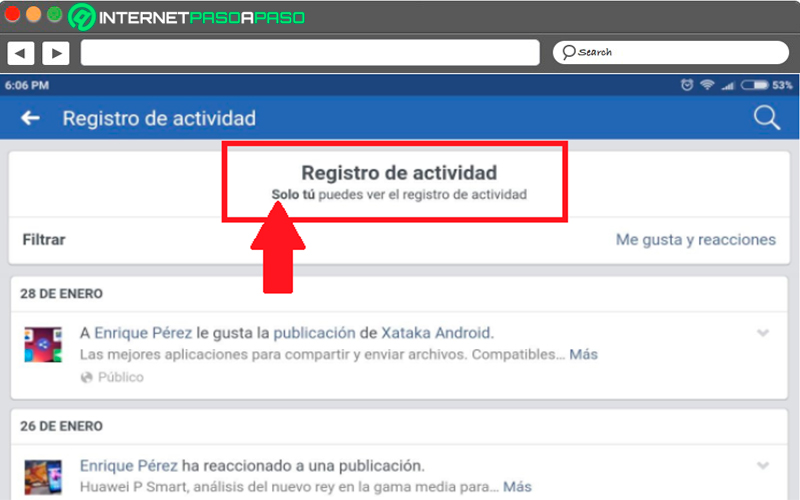

Decide quién puede ver tus comentarios o actividad

Otra forma de mantener la privacidad de tu cuenta es decidiendo que personas pueden ver tu actividad y comentarios, para ello debes ingresar a los “Registro de actividad” desde la “Configuración de la cuenta”, aquí puedes ver todas tus actividades dentro de la plataforma, en la parte superior puedes ver marcado que usuarios pueden ver tu actividad, aquí puedes seleccionar si solo tus amigos, solo tú o todos.

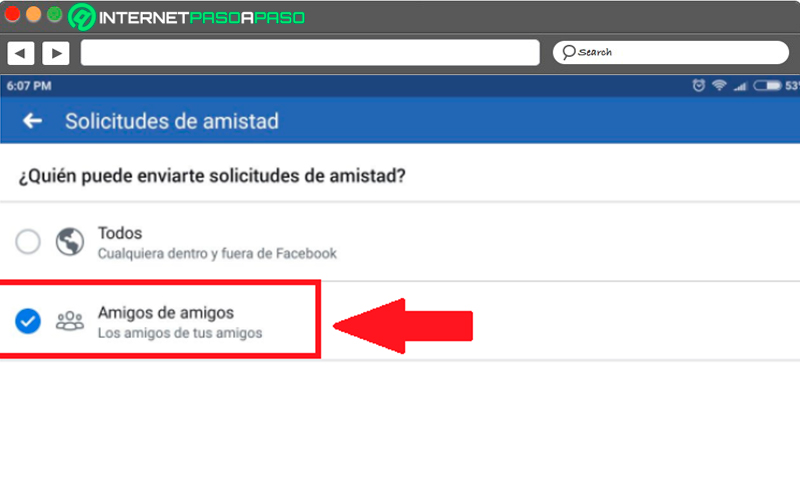

Escoge quién puede enviarte solicitudes de amistad

La mayoría de personas suele recibir constantemente invitaciones de amistad de desconocidos, lo que puede resultar bastante tedioso para la mayoría. Para poder evitar esto es necesario que te dirijas a la biografía justo debajo de tu imagen de perfil, allí vas a encontrar tres botones, cuando lo selecciones te aparecerá un menú desplegable donde debes seleccionar “Ver accesos directo de privacidad”.

Cuando te encuentres en este apartado debes buscar la opción de “Quién puede enviarte solicitud de amistad”, esto evitará que personas desconocidas para ti puedan enviarte dicha solicitud, aquí debes seleccionar la casilla de “Amigos de amigos”.

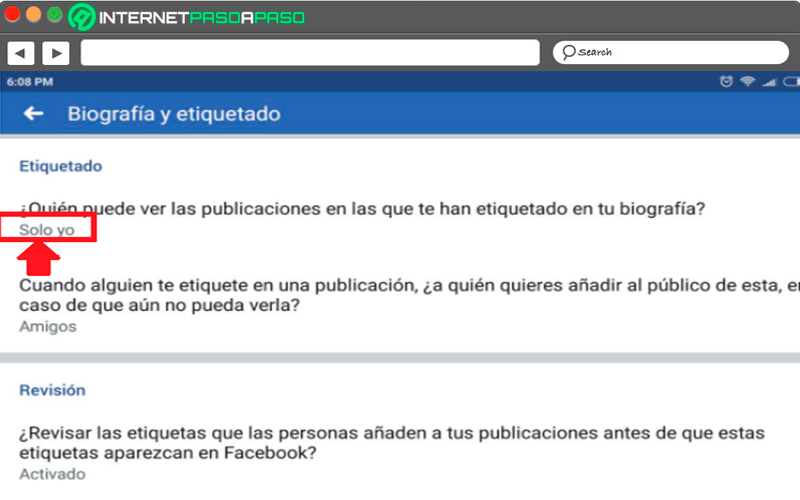

Configura quién puede ver tus fotos etiquetadas

En muchas ocasiones se termina siendo etiquetado en fotografías que no se quiere que más nadie vea, para poder mantener esta privacidad y ser tú mismo quien decida que esta foto te aparezca o no, entonces puedes configurar este apartado, para ello debes dirigirte a la “Biografía y Etiquetado” desde allí vas a poder establecer una serie de opciones que te permitirá definir quiénes pueden ver las fotos donde se te etiquete.

Al no poder manejar las etiquetas personalmente, ya que cualquier amigo puede subir una imagen y etiquetarte en ella, la única manera de hacerlo es aplicando este tipo de opciones. Para ello en el apartado de etiquetas en la opción de ¿Quién puede ver las publicaciones donde te han etiquetado? Solo debes seleccionar “Solo yo”.

En Instagram

Instagram es actualmente la red social más popular, la misma es utilizada casi en todo el mundo por lo que cuenta con una gran cantidad de usuarios activos. Hay que mencionar que esta plataforma es completamente fotográfica, por lo que sus usuarios pueden subir fotografías o vídeos y así compartirlos con sus amigos y seguidores. Sin embargo, poder mantener la privacidad en tu cuenta es muy importante, para ello aquí te enseñamos cómo hacer tu perfil de Instagram mucho más seguro en todo momento.

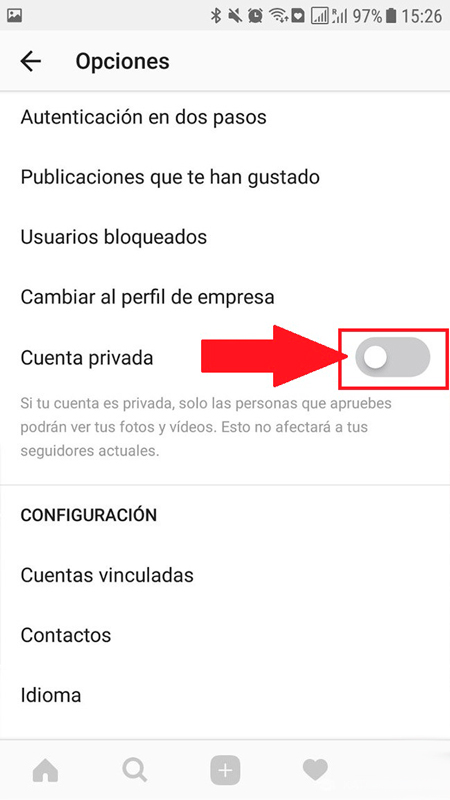

Coloca tu cuenta privada

Esta red social al igual que la mayoría le permite a sus usuarios poder decidir si tener un perfil público o solo privado, en el caso de los perfiles públicos cualquier usuario puede acceder sin importar si es tu amigo o no, este podrá ver todo el contenido que tú tienes en tu feed, en el caso de las cuentas privadas solo tus publicaciones estarán disponible para tus seguidores.

En el caso que un usuario quiera ser tu seguidor, entonces debes aprobar dicha solicitud primero, esto te permitirá decidir quiénes pueden ver tus fotos y quiénes no. Para poder colocar tu perfil como privado es necesario que ingreses a la sección de “Perfil” y allí pulses sobre los tres puntos verticales en la parte superior derecha de tu pantalla.

En el menú desplegable que te aparece allí debes seleccionar la opción de “Cuenta privada” y hacer que el interruptor se coloque en color verde. De esta manera ningún usuario que no sea tu seguidor podrá acceder a tus publicaciones en Instagram.

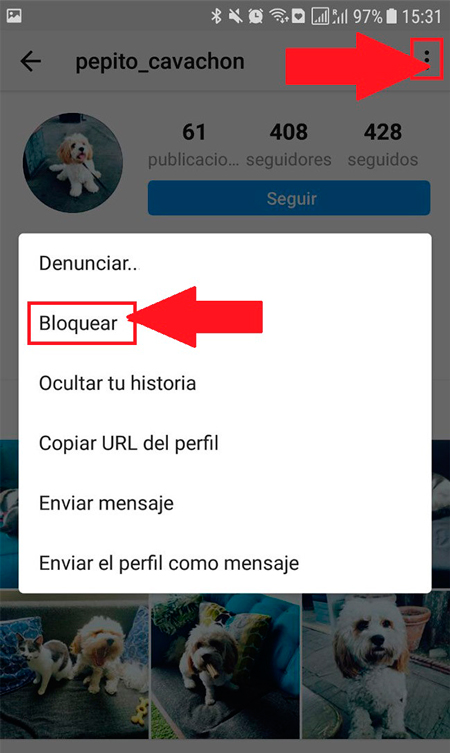

Bloquea aquellos usuarios que te molestan

En muchas ocasiones sueles tener personas desconocidas agregadas en tu cuenta que constantemente te están molestando ya sea enviando mensaje o comentando tus publicaciones. Una forma de solucionar esto es bloqueando a ese contacto.

Al bloquearlo dicha persona no podrá acceder más a tu perfil, no podrá ver tu contenido ni tampoco comentar tus fotos sin importar si tu cuenta es pública o no. Para poder bloquear a un usuario simplemente debes irte al perfil de esa persona, allí pulsas en los tres puntos verticales que aparecen en la parte superior de tu pantalla y en el menú de opciones que te aparece seleccionas la opción de “Bloquear”, automáticamente esa persona dejará de ser tu amigo y no podrá volver a saber más nada de ti.

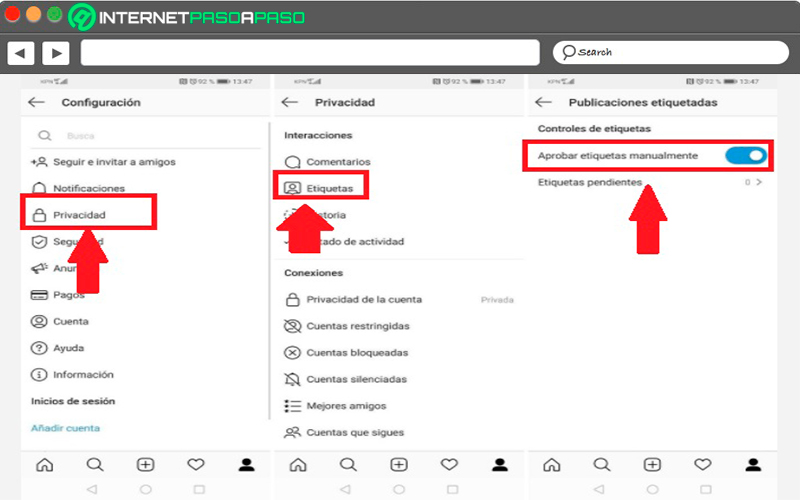

Oculta las publicaciones donde te etiquetan

Poder controlar las fotos que suben tus amigos donde sales tu es prácticamente imposible, pero una manera de evitar que esas fotos las puedan ver tus seguidores es ocultando dichas publicaciones de tu perfil. Por suerte, Instagram te permite tener todo el control necesario en tu feed, esto te permitirá decidir que se va a mostrar en él y que no.

Para poder ocultar estas publicaciones es necesario que sigas cada uno de estos pasos:

- Lo primero será ingresar a la sección de tu perfil,

- Seguidamente accede al menú de configuración de tu cuenta.

- Allí debes seleccionar la opción de “Privacidad”.

- Seguidamente pulsa en la opción de “Etiquetas”.

- Ahora debes activar la opción que te aparece allí para aprobar las etiquetas manualmente. De esta manera cada vez que alguien te etiquete en una fotografía o vídeo primero debes aprobar si quieres que esta se refleje en tu perfil.

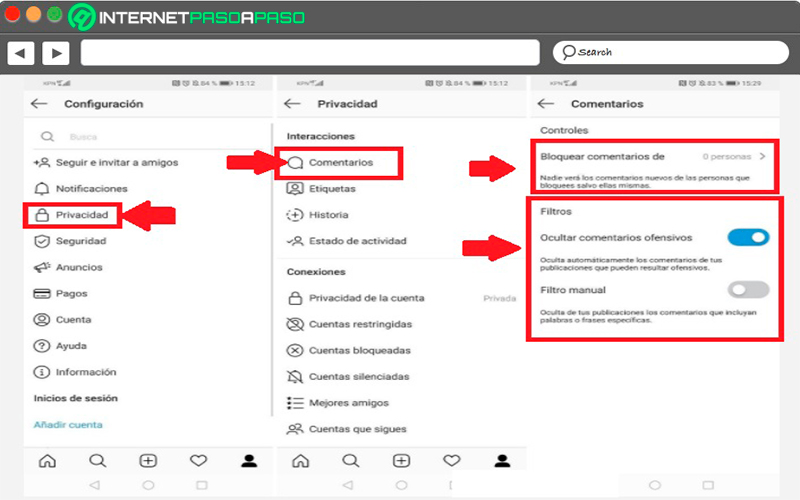

Controla los comentarios que te hacen

Otra ventaja que te ofrece Instagram en cuanto a tu privacidad es que te permite gestionar los comentarios que te hacen en tus publicaciones. En este caso puedes restringir quien te comenta, también cuenta con filtros que permiten detectar ciertas palabras en ellos y automáticamente bloquear esos comentarios para que los mismos no aparezcan. Esto resulta una muy buena manera para evitar que se puedan realizar algunos tipos de comentarios pocos agradables.

Para poder gestionar estos comentarios simplemente debes seguir estos pasos:

- Aquí debes acceder al menú de “Configuraciones” desde tu perfil.

- Allí debes ingresar al apartado de «Privacidad».

- Seguidamente pulsa sobre el ítem de “Comentarios”.

- Ahora debes activar la opción de ocultar comentarios ofensivos.

- En el caso que quieras que un usuario en particular no pueda comentar, entonces debes introducir su nombre en la sección de “Bloquear comentario de”.

De esta manera puedes evitar que algunas personas comenten tus publicaciones y a su vez evitar que las mismas lleguen a tener mensajes ofensivos o groseros por parte de otros usuarios.

En Whatsapp

WhatsApp es una de las aplicaciones de mensajería más importante en todo el mundo, aunque pueda parecer mucho más segura que cualquier otra red social, lo cierto es que esta aplicación viene por defecto con una configuración que podría perjudicar tu privacidad, es por ello que aquí vamos a enseñarte cómo puedes mejorar la privacidad en ella y evitar que tus contactos sepan mucha información de ti.

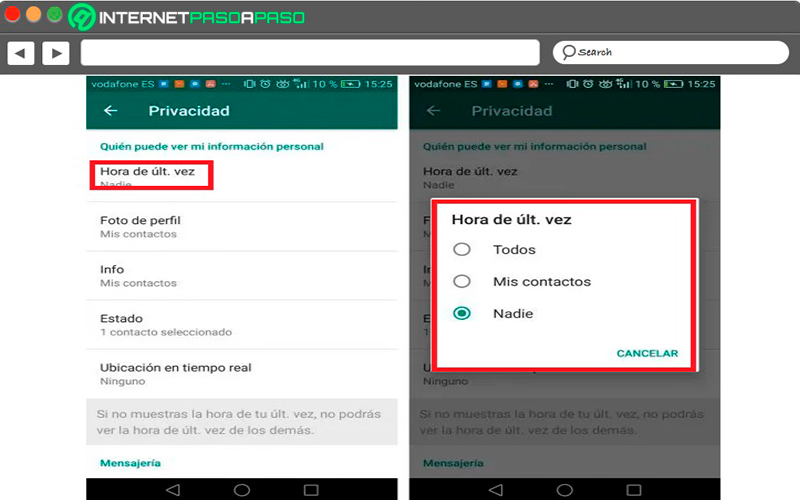

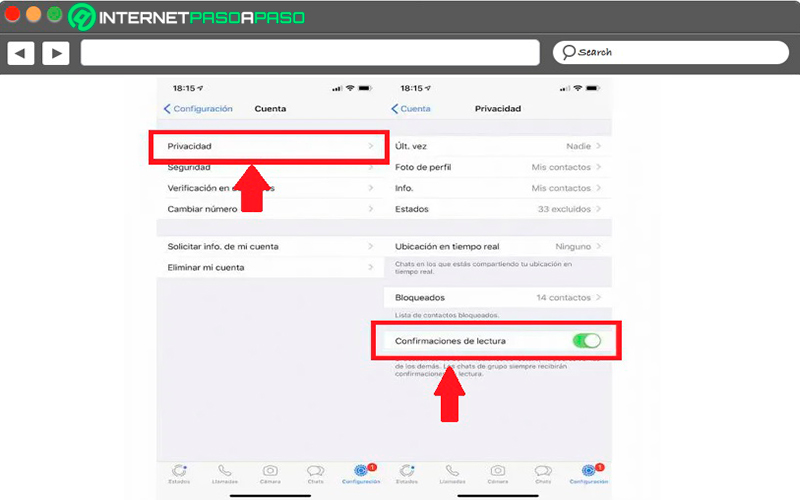

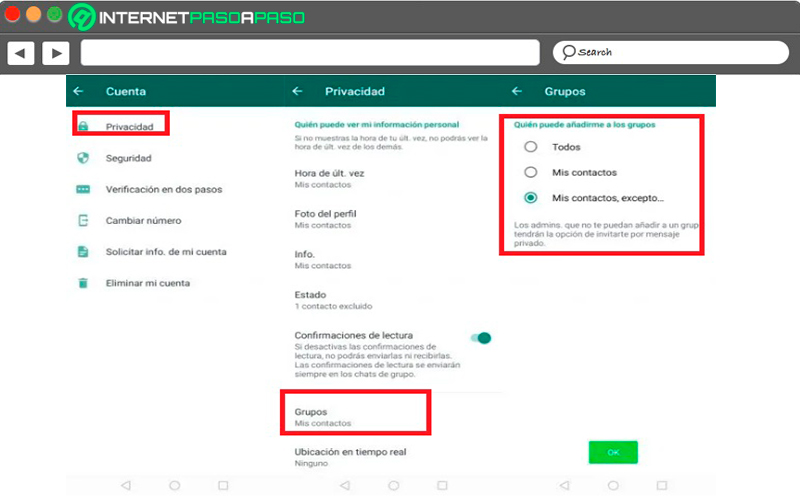

Para poder ingresar a las configuraciones de WhatsApp lo vas a poder hacer a través de la siguiente ruta, esto dependerá de qué teléfono inteligente tengas si Android o iPhone:

- Android: “WhatsApp” > “Más opciones” > “Ajustes” > “Cuenta” > “Privacidad”.

- IPhone: “WhatsApp” > “Configuración” > “Cuenta” > “Privacidad”.

Teniendo en cuenta cual es la ruta para acceder a la privacidad de tu aplicación, aquí te enseñamos a qué aspectos puedes mejorar la seguridad.

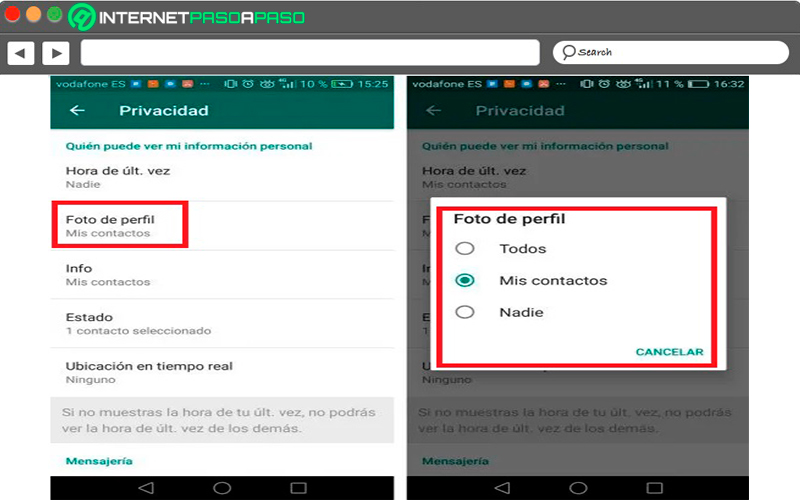

Foto de perfil

La configuración de la aplicación viene programada para que por defecto tu foto de perfil la pueda ver cualquier usuario que agregue tu número telefónico. Sin embargo, esto se puede cambiar para que tu foto solo la puedan ver aquellos usuarios que tú también tengas agregado. Para ello puedes decidir si quieres que tu imagen de perfil la vea “Todos los usuarios de WhatsApp”, “Solo tus contactos” o “Nadie”.

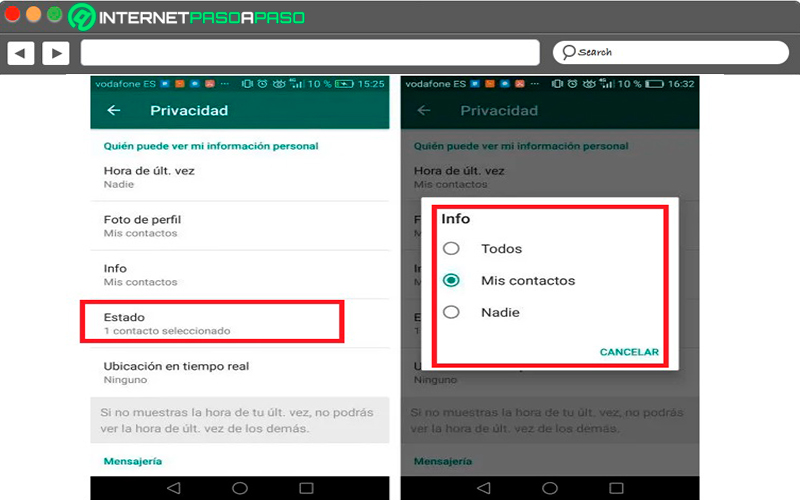

Decide a quien mostrarle tu estado

Con el estado de WhatsApp sucede lo mismo que con la foto de perfil, cada vez que subes un estado este viene configurado por defecto para que sea mostrado a todas las personas que tienen tu número almacenado sin importar si tú los tienes a ellos. Por suerte todo esto se puede configurar desde la Privacidad, en este caso tienes que seleccionar la opción de “Estado” y desde allí seleccionar cualquiera de estas opciones “Todos”, “Mis contactos” o “Nadie”.

Hora de conexión y en línea

Se puede decir que este es uno de los aspectos que más viola la privacidad de los usuarios en WhatsApp y es que gracias a la hora de conexión los demás usuarios pueden saber cuándo fue la última vez que ingresaste a la mensajería, lo mismo sucede con en línea, esto permite que los demás usuarios puedan ver cuando tu estés usando dicha aplicación. WhatsApp permite configurar estos aspectos.

Es así como tú puedes decidir si quieres que se muestre tu hora de conexión o no, en el caso del estado en línea si no se podrá ocultar al igual que el escribiendo. También debes tener presente que al desactivar tu última hora de conexión, tú tampoco podrás ver la última hora de tus contactos. Sin embargo, desde la privacidad de la mensajería y desde el apartado de “Hora de última vez” puedes seleccionar si quieres que dicha opción la puedan ver solo tus contactos, cualquier persona de la mensajería o nadie.

Desactiva la confirmación de lecturas

Las antiguas versiones de la mensajería instantánea no aplicaban lo que es la confirmación de lectura, este es el famoso Check azul que se ha vuelto tan popular en dicha aplicación. Su función es indicarle a la persona si su mensaje ha sido enviado, si el usuario ya lo recibió y si ya ha sido leído.

El mismo se define de acuerdo a lo siguiente:

- Un solo Check gris significa que el mensaje ya se envió correctamente.

- Doble Check gris significa que tu mensaje ya ha sido entregado en el dispositivo del destinatario.

- Doble Check azul significa que el destinatario ya ha leído tu mensaje.

Una gran parte de los usuarios no les gusta revelar este tipo de información, especialmente porque se siente comprometidos a responder una vez lo han leído. Por suerte esto es algo que se puede cambiar desde el apartado de “Privacidad”, aquí simplemente debes desactivar dicha opción, pero ten en cuenta que esto no se desactiva para los chats de grupo ni para las reproducciones de los mensajes de voz.

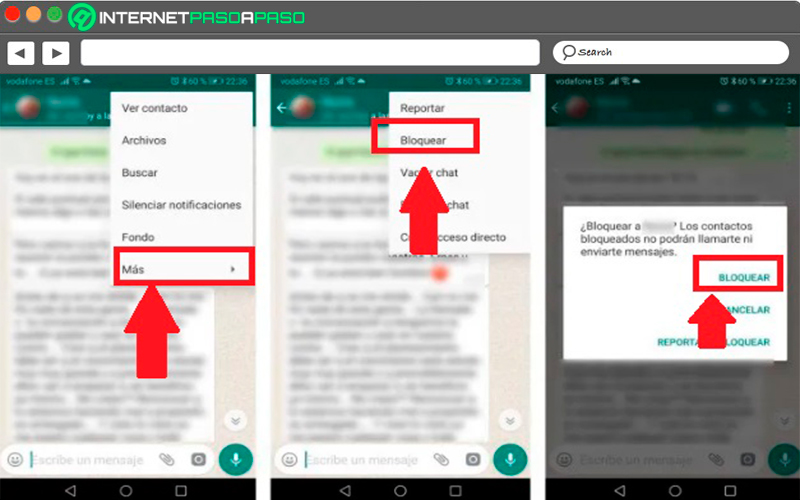

Bloquear contactos

Cuántas veces has tenido una discusión con alguno de tus contactos en la mensajería y por alguna razón no quieres que esa persona te siga teniendo entre su lista. Una forma de poder solucionar esto es “Bloqueando” esto lo puedes hacer directamente desde el chat de la persona pulsando sobre los tres puntos ubicados en la parte superior derecha y en el menú de opciones pulsando sobre el ítem “Más” y en el nuevo menú seleccionar “Bloquear”.

Otra manera de agregar usuarios a tu lista de bloqueados es desde las opciones de “Privacidad” justo al final del menú encontrarás la opción de “Usuarios bloqueados” desde allí puedes agregar aquellos contactos con los que no quieres tener ningún tipo de comunicación mediante la mensajería instantánea.

Evita que te añadan a grupos de WhatsApp sin tu autorización

Seguramente en algún momento te han agregado a un grupo de WhatsApp sin antes consultarlo y en el cual no quieres estar, por lo que tu única opción es abandonarlo. Pero por suerte para la gran mayoría todo esto ha cambiado y se puede escoger que personas te pueden invitar a unirte a un grupo. Aquí puedes escoger entre “Todos”, “Mis contactos” o “Mis contactos excepto..”.

En Twitter

Twitter es otra de las redes sociales más usadas en todo el mundo, la misma consiste en una plataforma pública por la que cualquier usuario puede acceder a ella. Sin embargo, para que todos tus datos e información se encuentren más seguro, esta plataforma te ofrece algunas herramientas que te ayudarán principalmente con la privacidad de la misma.

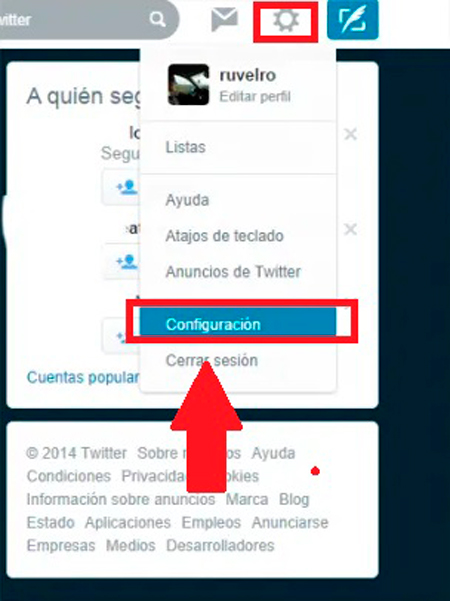

Para poder configurar las opciones de privacidad en esta plataforma es necesario que accedas al menú de configuración, para ello debes seleccionar la opción de la rueda ubicada en la parte superior de tu pantalla, allí te aparecerá un menú desplegable donde seleccionar el ítem de “Configuración”.

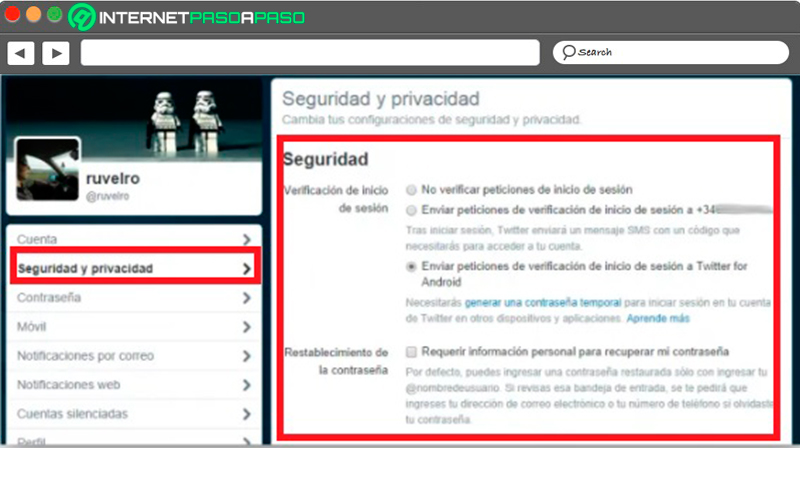

Ahora en el menú de la parte izquierda de la sección de “Configuración” debes escoger el apartado de “Seguridad y privacidad”, desde dicho menú vas a poder configurar algunos aspectos relacionados con la seguridad de tu cuenta y con la privacidad.

Como se puede ver en dicho apartado se encuentra diferentes opciones de seguridad, todas o la gran mayoría de ellas relacionadas directamente con el inicio de sesión, esto con la finalidad de evitar que terceros no autorizados puedan entrar en tu cuenta. Una forma de poder mejorar esto es activando la autenticación de 2 pasos, esto te ofrecerá una seguridad extra al momento de iniciar sesión. También puedes solicitar que el sistema te haga unas preguntas personales cada vez que inicies sesión.

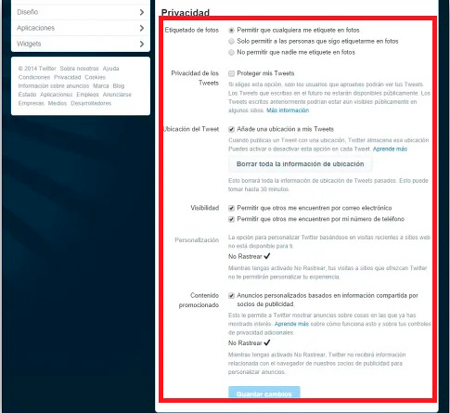

Ahora en el apartado de Privacidad vas a encontrar las siguientes opciones que puedes configurar:

- Proteger los tweets: Con esta opción vas a tener la oportunidad de cerrar la cuenta a todas aquellas personas no autorizadas. Esto permite que toda aquella persona que quiera seguirte y ver tus publicaciones primero tendrá que enviarte una solicitud de seguimiento, solo si tú la aceptas dicha persona podrá acceder a tu contenido.

- Etiquetar en fotos: En el caso que quieras controlar las publicaciones en las que eres etiquetado, entonces con esta opción puedes escoger qué usuarios pueden etiquetarte en las fotos que se suban a la red social, aquí puedes seleccionar si lo puede hacer cualquier usuario, tus amigos o simplemente nadie.

- Visibilidad: Se hace con el objetivo de saber si tú quieres que otros miembros de la plataforma te puedan localizar a través de tu correo electrónico o número telefónico cuando te quieran encontrar allí.

- Ubicación del tweets: Esta función te permite escoger si quieres que a cada uno de tus tweets se les añada la dirección en forma de metadatos o que no se envíe ningún dato GPS. También puedes escoger que se elimine todos los datos GPS de todos los tweets que hayas publicado anteriormente.

- Contenido promocionado: Mediante esta opción la red social colocará en tu línea de tiempo anuncios promocionados de sus patrocinadores según el tipo de contenido que publiques.

Poder configurar todo esto de manera correcta sin duda alguna te ayudará a mejorar tu privacidad y seguridad en todo momento. Esto te permite tener un mayor control de tus actividades y movimiento en Twitter.

En Telegram

Finalmente te enseñamos a como configurar la privacidad en tu aplicación de mensajería de Telegram, hay que mencionar que esta app no tiene la misma popularidad de WhatsApp pero en cuanto a su funcionamiento son básicamente igual, por lo que a pesar de ser una aplicación de chat, existen muchos detalles que pueden revelar algunos aspectos de tu privacidad, para evitar esto es necesario que modifiques los siguientes aspectos:

Nombre de usuario

A diferencia de WhatsApp aquí no necesitas dar obligatoriamente tu número para que puedan agregarte a su lista de contacto, en este caso se trata de un nombre de usuario que se debe tener pero que no es obligatorio tampoco, hay que tener en cuenta que esto se hace con la finalidad de que otros usuarios puedan buscarte y escribirte a través de la mensajería. En el caso que no quieras tener un nombre de usuario, entonces simplemente puedes usar tu número telefónico para ello.

Con el alias o nombre de usuarios los otros usuarios de la plataforma podrán buscarte y colocarse en contacto contigo, pero en ningún momento tendrás que dar tu número, por lo que mejora tu privacidad. Por lo tanto lo más recomendable es usar un alias y de esa manera evitar dar tus datos personales. Además, en caso de que te agregue alguien que no conozcas lo puedes eliminar o bloquear fácilmente, esto evitará que esa persona pueda volver a comunicarse contigo.

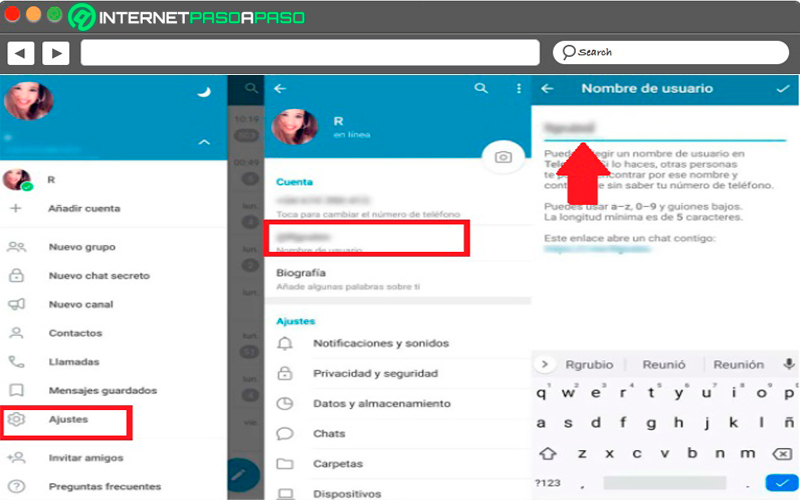

Para poder escoger un nombre de usuario y así evitar dar tu número de teléfono es necesario que sigas estos pasos:

- Una vez te encuentres dentro de la aplicación de Telegram debes dirigirte a las tres líneas ubicada en la parte superior izquierda de tu pantalla.

- En el menú que te aparece allí selecciona el ítem de “Ajustes”.

- Ahora vas a ver el apartado de “cuenta” y en ella la opción de “Nombre de usuario”.

- Aquí debes pulsar sobre dicha opción y escribir el alias con el que quieres que los demás usuarios te consigan.

- Cuando se haya finalizado, simplemente haz clic en “Confirmar y Guardar”.

Última vez y en línea

En esta app de mensajería instantánea también contarás con una última vez y un en línea, pero al igual que WhatsApp les permite a sus usuarios poder ocultar esto y de esa manera mejorar su privacidad. Esto evitará que tus contactos sepan cuándo fue la última vez que accediste a la mensajería.

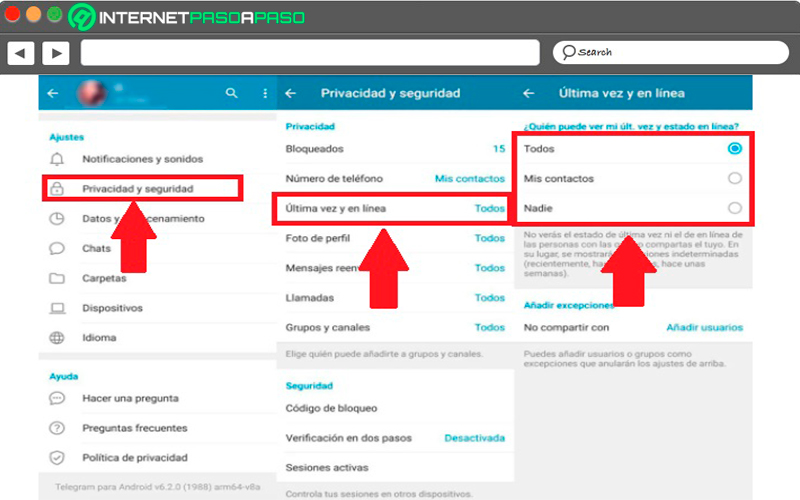

Para modificar estos parámetros debes seguir estos pasos:

- Lo primero será ingresar a los “Ajustes” de la aplicación.

- Seguidamente debes acceder al apartado de “Privacidad y seguridad”.

- Allí encontrarás diferentes opciones disponibles, en este caso debes seleccionar “Última vez y en línea”.

- Allí encontrarás tres opciones, en este caso debes seleccionar “Todos” si quieres que todas las personas de Telegram vea tu última vez, si solo quiere que lo vean tus contactos o simplemente “Nadie” si quieres que nadie pueda ver este detalle sobre ti. Al aplicar esta función tú tampoco podrás ver la última hora de conexión de tus contactos.

En el caso que no quieras compartir estos detalles de tu privacidad solo con algunos de tus contactos en específico, entonces puedes dirigirte al apartado de “Añadir excepciones” y allí seleccionas la opción de “No compartir con”, allí simplemente debes añadir a los usuarios que no quieren que vean tu hora de conexión. Esto se realiza desde el mismo apartado de “Última vez y en línea”.

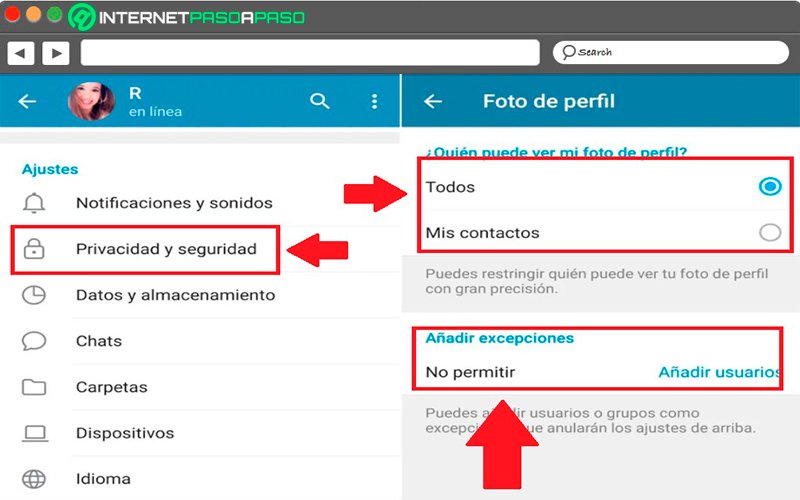

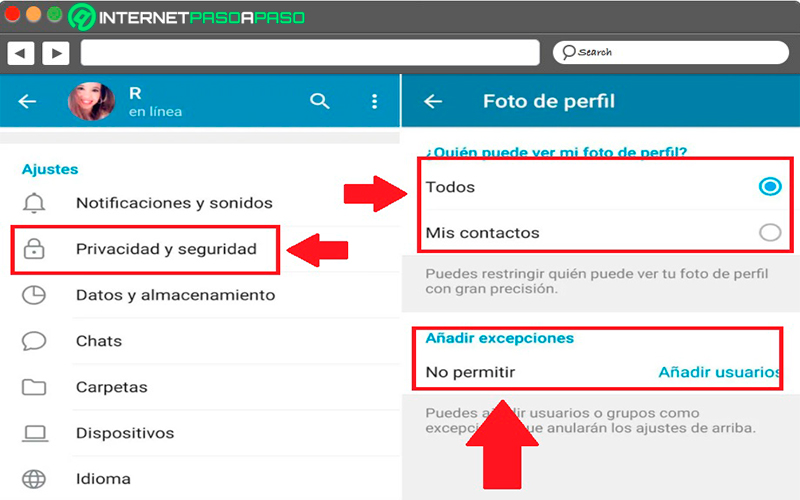

Escoge quién puede ver tu foto de perfil

También tienes la oportunidad de seleccionar qué usuarios pueden ver tu foto de perfil, esto te permitirá evitar que extraños puedan ver la imagen que tienes allí.

Para esto es necesario que sigas estas instrucciones:

- Lo primero será ingresar a los “Ajustes” de la app.

- Seguidamente ingresa a “Privacidad y seguridad”.

- Desde allí debes pulsar “Foto de perfil”.

- En este punto debes seleccionar alguna de estas dos opciones “Todos” o “Mis contactos”. En el caso que no quieres que le aparezca a algunos usuarios en específico, entonces puedes seleccionar “Añadir excepciones” y allí “Agregar contactos”. Desde tu agenda debes elegir las personas que desees.

Los metadatos ¿Cuánta información pueden contener y cuáles son los riesgos?

Los metadatos significan “Datos acerca de los datos” esto se refiere específicamente a la información relativa a un documento, como lo puede ser la fecha de creación o publicación, fecha de modificación, autor, el programa editor entre muchos otros.

Se puede decir que estos datos son considerados de gran ayuda al momento de tener que gestionar documentos y sus procesos de elaboración. Es importante mencionar que los metadatos se pueden encontrar específicamente en los programas ofimáticos, es por ello que cada vez que trabajas en programas como Microsoft Word estarás generando metadatos, es decir, datos sobre datos.

Un ejemplo de esto para que puedas comprender todo esto mejor es el siguiente:

- Si estás creando un documento de Word o con cualquier otra herramienta tú vas a estar escribiendo una gran cantidad de información en él, pero al mismo tiempo la aplicación va a ir generando una serie de metadatos para dicho archivo.

- En estos casos se encarga de recolectar detalles como lo es la fecha de creación del documento, el nombre de la app que estás utilizando, la fecha de la última modificación, entre algunos otros detalles.

Teniendo un poco más claro la definición de esta herramienta, entonces aquí te enseñamos qué tipos de contenido pueden recolectar en los documentos ofimáticos:

- Las propiedades del documento: Aquí recolecta información sobre el autor, título, cantidad de páginas, palabras, tiempo de edición, la fecha de la creación, hora de la última modificación, entre algunos otros.

- Propiedades técnicas: Impresora física o virtual, la aplicación editora y la versión.

- Revisiones de la edición: También mostrará el historial de versiones anteriores.

Es importante mencionar que aparte de los documentos ofimáticos, también se pueden recolectar metadatos desde otros tipos de archivos como lo son las imágenes.

Entre los principales metadatos que se recolectan de las imágenes se encuentran los siguientes:

- Propiedades de la imagen: Artista, descripción, título, geolocalización, la orientación, fecha de creación, la fecha de la última modificación, su resolución.

- Propiedades técnicas: La marca y el modelo del dispositivo fotográfico, la aplicación editora y versión.

Teniendo en cuenta todos los datos que recolectan muchos usuarios se preguntarán ¿Los metadatos pueden suponerse una fuga de información? Pero lo cierto de todo esto es que esta herramienta de recolección de datos es considerado como una medida de seguridad de la información, por lo que debería suponerse que no genera ningún tipo de riesgo para los usuarios.

Si bien es cierto, al almacenar todos estos tipos de datos puede llegar a sufrir algún tipo de vulnerabilidad, pero se puede tomar en cuenta que el riesgo que esto representa se puede considerar bastante bajo teniendo presente que los tipos de datos que almacenan pueden ser considerados pocos relevantes.

Sin embargo, el nivel de riesgo que esto representa va a depender de los siguientes factores:

- La criticidad de la información que se haya proporcionado acerca de las vulnerabilidades del entorno.

- La cantidad de los metadatos disponibles.

- El grado de relación que existe entre cada uno de los datos recolectados.

Considerando todo esto, se puede dar como ejemplo que se dispone de un metadato donde se tiene el Autor y la Aplicación editora junto con su versión de un mismo documento. En el caso del autor nos proporcionará una información sobre la existencia de un usuario en el entorno, mientras que la aplicación editora y versión proporciona información sobre la existencia de un software que pertenece al entorno.

De acuerdo con todo esto, se puede decir que los metadatos solo se encargan de proporcionar una información que está relacionada con el entorno y no con el contenido del documento, por lo que se podría considerar que los metadatos no representan una fuga de información para el usuario, sino que permite conocer un poco sobre el entorno de cada documento o archivo.

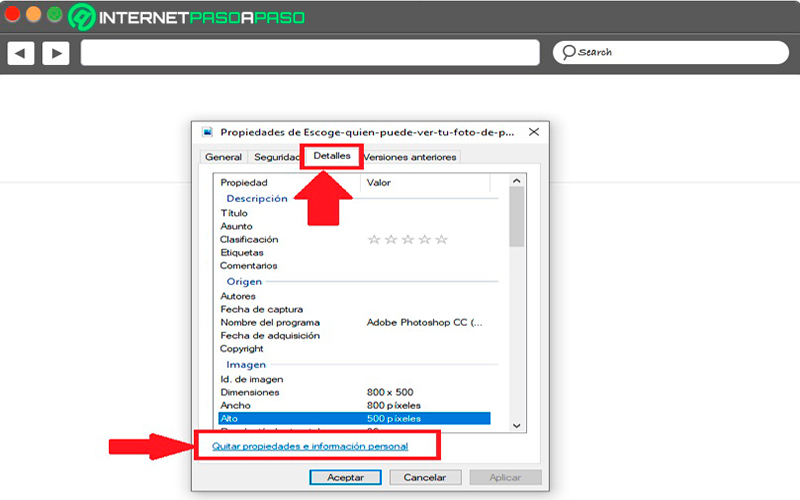

Aprende cómo eliminar tus metadatos para evitar que nadie más acceda a ellos

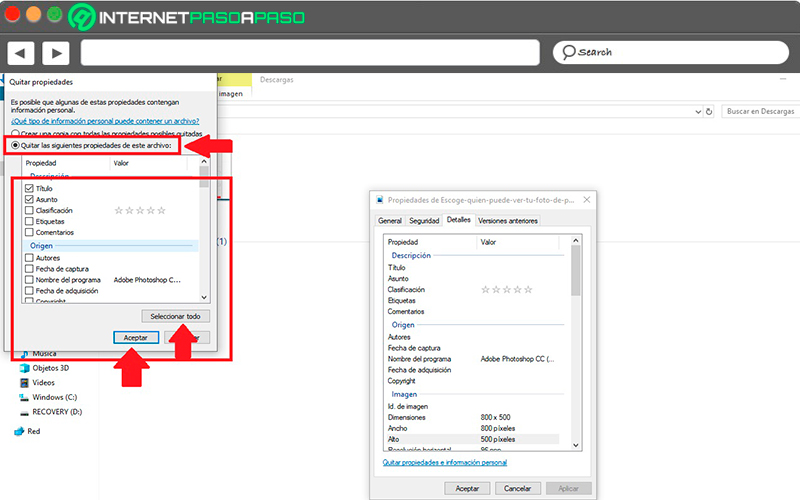

El procedimiento para eliminar estos metadatos desde Windows 10 es muy sencillo de realizar, para ello lo primero que debes hacer es acceder a dichos datos, para eso debes buscar el archivo que tiene los metadatos que quieres borrar y hacer clic derecho sobre él. En el menú de opciones que te aparece allí debes seleccionar la opción de “Propiedades”.

Cuando se haya iniciado la ventana de propiedades en tu pantalla debes hacer clic sobre la pestaña de “Detalles”, esto te permitirá visualizar los metadatos básicos del archivo. Aquí debes seleccionar la opción de “Quitar propiedades e información personal” esta se encuentra en la parte inferior de la ventana de propiedades.

Al hacer clic allí se te abrirá una nueva ventana llamada “Quitar propiedades” en este caso debes seleccionar la casilla de “Quitar las siguientes propiedades de este archivo”, aquí puedes empezar a seleccionar cada uno de los metadatos que deseas eliminar, también puedes escoger el botón de “Seleccionar todo” y por último haz clic en “Aceptar” para que se apliquen los cambios.

Lista de las mejores herramientas para proteger tu privacidad online que debes conocer

La seguridad web es uno de los factores más importantes a tomar en cuenta hoy en día, especialmente porque cada vez los problemas de seguridad y privacidad mientras se navega por Internet son mayores. Ya sea cuando se está haciendo uso de una red social, se ingresa a un sitio web, se descargan archivos online, entre muchos otros tipos de actividades que se pueden realizar en la red.

Para intentar frenar un poco los riesgos y aumentar tu privacidad online, aquí te enseñamos las mejores herramienta para ello, en este caso sigue el listado que te enseñaremos a continuación:

Privacy Badger

Privacy Badger se trata de una extensión de Google Chrome que la puedes instalar completamente gratuita, la misma tiene como función ayudarte a tener una navegación completamente segura en todo momento cuidando principalmente tu privacidad.

Para ello cuenta con una función automática que les permite bloquear rastreadores invisibles, por lo que una vez el rastreador aparece en tres páginas web diferentes este impide su paso. Es importante saber que este tipo de herramientas te ayudará a bloquear cualquier tipo de anuncio o amenaza que se presente en la red, por lo que es muy recomendable hacer uso de él. En caso que utilices como navegador predeterminado Mozilla Firefox u Opera también podrás hacer uso de Privacy Badger.

Deseat.me

Esta es otra de las herramientas online que puedes encontrar actualmente en la red, la misma se destaca por su excelente funcionamiento y por su gran utilidad, la misma realiza funciones de escaneo en tu bandeja de entrada de tu correo electrónico, incluso es capaz de analizar tus correos más antiguos.

En el caso que recibas algún email spam entonces automáticamente lo detectará y te enviará una alarma de ello. Para mayor ventana se puede usar sin la necesidad de tener una conexión a red, por lo que tus datos no serán compartidos con nadie, asegurándote así una máxima privacidad y protección de datos en todo momento. Por lo tanto, si estás buscando una manera de protegerte entonces Deseat.me es una muy buena alternativa para ti.

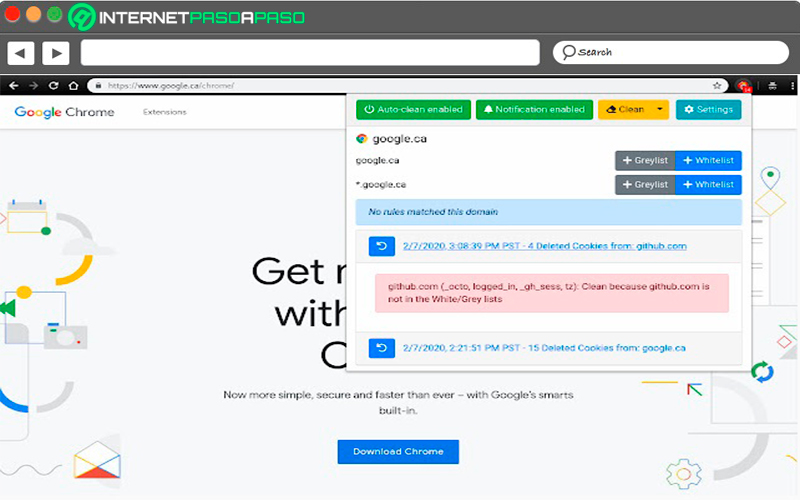

Cookies Autodelete

Esta es otra extensión que encontrarás disponible tanto para el navegador de Mozilla Firefox como para Google Chrome, su objetivo es llevar a cabo la eliminación de las cookies no usadas cada vez que se cierre la pestaña del navegador, por lo que evitará que se ejecute cualquier análisis sobre ti.

Para que puedas tener un mayor control sobre estos elementos a través de los ajustes puedes escoger cuales quieres conservar y cuales quieres eliminar, por lo que puedes eliminar todas las cookies especialmente de aquellos sitios que no confías. Por lo tanto, la función principal de esta extensión es prevenir el rastreo directo en las páginas web.

DuckDuckGo.com

Finalmente te presentamos este buscador web, el cual es uno de los más buscados e interesantes al momento de querer navegar con completa privacidad, el mismo se encarga de bloquear todo tipo de rastreadores en páginas web, evitando que el usuario se vea afectado por cualquier tipo de seguimiento. También ofrece valoraciones sobre la protección que ofrece la página web que estás visitando y de la misma manera utiliza conexiones encriptadas en todo momento.