Se habla permanentemente de nuestra privacidad en Internet y que Windows 10 no es de los mejores navegadores en cuanto a seguridad. Te mostraremos en este artículo que no es así, Windows 10 es un sistema operativo muy confiable y se lo puede blindar para que nuestra privacidad este en las mejores manos.

En este artículo te hablaremos todo lo referido a nuestra seguridad informática cuando utilizamos este sistema operativo. Te mostraremos qué herramientas son las más vulnerables que existen en Windows 10.

Analizaremos cada una de ellas y te mostraremos todos los pasos necesarios para poder configurar cada uno de los puntos débiles que muchas veces dejamos activados sin nuestro conocimiento.

¿Por qué es importante mantener nuestra privacidad en Internet?

Manteniendo la privacidad en Internet estamos protegiendo básicamente nuestros datos personales, nuestros gustos, nuestras familias y también nuestro sistema.

Decimos que protegemos nuestros datos personales porque existen sitios en Internet en los cuales, cuando estamos navegando, nos extraen información haciéndonos completar formularios, por ejemplo, en el que tenemos que volcar detalladamente cada uno de los mismos y después los usarán para malas intenciones.

Protegemos nuestros gustos cuando mantenemos la privacidad en Internet, ya que al instalarse archivos espías pueden saber qué páginas visitamos frecuentemente, qué periódicos nos gustan leer, de aquí sacaran también nuestro nivel de educación y también nuestra inclinación política.

Estos datos serán utilizados por empresas, las cuales nos mandarán anuncios publicitarios cada vez que naveguemos por esos sitios.

También decimos que tenemos que cuidar la privacidad para proteger nuestro sistema operativo, ya que si no tenemos un buen antivirus con firewall que funcione correctamente, pueden instalarse archivos maliciosos que pueden empezar a destruir el directorio de carpetas y hasta el kernel del sistema.

Identificando los problemas, ¿cuáles son las herramientas más vulnerables a las violaciones de privacidad en W10?

Como existen en todos los temas de informática, hay elementos que son más vulnerables que otros en cuanto a la seguridad se refieren.

Inmediatamente te presentaremos cada una de estas herramientas:

El sistema operativo

Las vulnerabilidades del sistema operativo Windows se generan muchas veces por errores en la actualización del programa, como por ejemplo existe un código en la actualización que está siendo incompatible con alguna otra función ya está instalada o diseñada en algún directorio previo.

Esta clase de vulnerabilidades también conocidas como “Exploit”, se corrigen a través de parches a los que llamamos “hotfixs”, de aquí surge el criterio de que siempre hay que tener actualizado nuestro sistema operativo, porque con la actualización se pueden instalar los hotfixs.

A las vulnerabilidades las podemos clasificar de acuerdo a su grado de peligro que pueda generar en el sistema operativo. Muchas de ellas deben su origen a:

Sobrecarga del buffer, esto se produce cuando el sistema operativo no puede controlar una aplicación la cual sobrecarga de datos albufera y genera que se desborden mismo y se empiece a copiar esos datos en otros lugares de almacenamiento que estén vacíos. Top puede generar ejecutar códigos que le pueden dar a un intruso privilegios de administrador.

Otro error que tiene el sistema operativo por lo cual lo hace vulnerable es cuando comparte en el mismo momento dos o más procesos con un mismo recurso. Esto aumenta la probabilidad de un ataque de un extraño.

Las redes

Hay dos maneras de que un sistema operativo pueda dañarse analizado desde el punto de vista de la entrada del virus, una es que nosotros instalemos ese malware a través de un dispositivo de almacenamiento externo.

Y la otra puerta de entrada es a través de la conexión a las redes, las cuales pueden ser de Internet o redes privadas, con las cuales se comparte acceso remoto con otros integrantes de la misma red.

Para esta última opción en especial, es muy importante tener un buen firewall activo permanentemente para que pueda filtrar toda clase de información dañina.

Si hablamos de Internet es por excelencia la red que más ataca la vulnerabilidad en nuestro sistema operativo

El navegador

Otro punto vulnerable que posee un sistema operativo es el navegador, con el agravante que el mismo es de uso habitual por parte del usuario. Dependerá mucho del desarrollo tecnológico que tenga el navegador.

A través del ordenador, este riesgo disminuye cuando es un software seguro y lo tenemos actualizado, se pueden infiltrar diferentes malware que pueden perjudicar al sistema. Está estimado que más del 90% de los ataques provienen de URLs que tienen malware.

Por todo esto es que recomendamos la utilización de navegadores reconocidos y además la instalación de “pluggins seguros”, que detectarán la confianza y seguridad que tienen los sitios que visitamos, es decir con esto creamos extensiones para aumentar la seguridad.

Las Cookies

Las Cookies son datos que se almacenan a través de la navegación de Internet en nuestro navegador y que pueden producir daños muy grandes en nuestro sistema.

Esta información, tiene un sistema de códigos de terceros que ayudan a los mismos a poder instalarse en nuestro sistema operativo y de ahí poder ejecutar acciones que pueden dañar de manera significativa nuestro sistema operativo.

Los scripts

Un script es un programa que se inserta a través de un archivo HTML, el cual ingresa a través del navegador y trabaja en él. Estos archivos se ejecutan cuando abrimos una página a través del navegador, no están alojados en nuestro disco duro.

Es aquí que se produce un agujero de vulnerabilidad, llamados «Cross Site Scripting (XSS)», porque si eso se escribe tienen códigos de embargo nuestro sistema operativo está en riesgo.

Es decir, por estos archivos se produce el «phishing», el cual básicamente consiste en suplantar un sitio web original por uno visualmente idéntico y que tiene la posibilidad de poder robar contraseñas u otros datos que se necesitan para ingresar al verdadero sitio.

Los anuncios

Las publicidades son las vulnerabilidades más comunes y famosas que existen en los sitios web. Esta técnica se la conoce como “Window Spoofing”, la cual consiste en mostrar ventanas que contienen mensajes falsos de notificación, por ejemplo, hemos ganado un premio en dinero.

Al hacer click en ellas inmediatamente se instalan códigos en nuestro sistema operativo y pueden causar daños muy grandes. Esto se lo puede detectar con antivirus además de la recomendación de no abrir estas ventanas.

Para impedir estos desagradables anuncios, recomendamos la instalación de Ghostery.

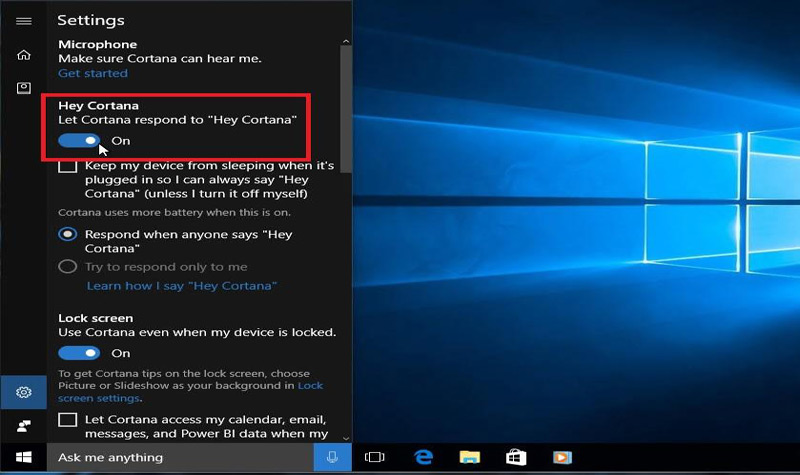

Cortana

Cortana es el asistente de voz que ofrece Windows para interactuar con los usuarios, se lo activa a través de «Hola Cortana», se puede acceder a nuestro ordenador cuando está bloqueado a través de la misma.

Si bien es cierto Microsoft ya realizó un hotfixs o parche en sus últimas actualizaciones, es recomendable no tener activado a Cortana porque existe la posibilidad que cuando empieza a escuchar la voz del usuario, el equipo se desbloquea y es el momento en que pueden ingresar archivos dañinos sin que todavía se haya puesto en funcionamiento los otros sistemas de seguridad que tienen el sistema operativo.

¿Es Windows el sistema operativo con más vulnerabilidades de privacidad que existe? ¿Debería considerar cambiarlo?

Si bien es cierto que se consideran más seguros a Linux que tiene un sistema de código abierto, o a MacOS que no permite ciertos códigos en su sistema, Windows se puede considerar como un sistema operativo seguro, siempre y cuando tengamos en cuenta algunas acciones para blindarlo.

Windows está desarrollado con código cerrado por lo que nadie, fuera de Microsoft, puede auditarlo o modificarlo, por más que personas fuera de la empresa hayan detectado vulnerabilidades. Las distribuciones que tiene Windows son a través de un sistema de pago, por lo que existen menos cantidad de usuarios que acceden a la activación del producto.

Todos los sistemas operativos tienen fallas de seguridad, Windows es la excepción por lo que no está exento de los llamados «ataques desde el día cero», es decir queda expuesto a esos ataques hasta que los ingenieros de Microsoft realicen los cambios y lancen las actualizaciones. El problema está en que muchas personas no realizan esas actualizaciones quedando los ordenadores con alta probabilidad de ser vulnerado.

Otro problema por lo cual Windows puede considerarse vulnerable es por la cantidad que existen de aplicaciones que se pueden instalar en el mismo, siendo estás muy pocas veces controladas en cuanto a su seguridad.

Con lo expuesto anteriormente podemos decidir que no es necesario emigrar de Windows simplemente tenemos que protegerlo obligarlo de una mejor manera para que su nivel de seguridad sea altamente confiable.

A continuación, te detallaremos cuáles son los pasos que debes tener en cuenta para hacerlo una fortaleza privada.

Pasos para configurar Windows 10 y hacerlo una fortaleza privada

Te mostramos los detalles para configurar Windows 10 y hacerlo altamente resistente a las diferentes vulnerabilidades:

Deshabilitar el asistente Cortana

Para desactivar Cortana seguiremos estos pasos:

- Nos dirigimos a «Inicio»

- Seleccionamos «Configuración»

- Escribimos en la barra «Cortana»

- Hacemos click en «Configuración de búsqueda y de Cortana»

- Desactivamos «Permitir a Cortana responder cuando digas Hola Cortana»

- Desactivamos «Permitir que Cortana escuchen mis comandos cuando presiono la tecla del logotipo de Windows + C»

- Desactivamos «Usar Cortana aunque el dispositivo esté bloqueado»

ID de Publicidad

Para poder desactivar el identificador de publicidad seguiremos estos pasos:

- Nos dirigimos a «Inicio»

- Seleccionamos «Configuración»

- Hacemos click en «Privacidad»

- Elegimos «General»

- Desactivamos «Los permisos para que las aplicaciones usen el identificador de publicidad…»

- Desactivamos «Dejar que los sitios web ofrezcan contenidos relevantes…»

- Desactivamos «Permite a Windows hacer un seguimiento de los lanzamientos de aplicaciones…»

- Desactivamos «Mostrarme contenido sugerido en la aplicación Configuración»

Configurar historial de actividades

Para desactivar la configuración del historial de búsqueda en Google tendremos que hacer estas indicaciones una por una.

Lo primero que haremos es borrar el historial que tenemos hasta el momento, para ello realizaremos estos pasos en Google Chrome:

- Abrimos el navegador

- Elegimos «Historial»

- Seleccionamos «Eliminar datos de navegación»

- Elegimos «Básicas»

- Seleccionamos «Intervalo de tiempo»

- Hacemos click en «Todos»

Una vez que ya hemos borrado los datos lo que haremos es configurar para que de manera automática no tengamos historial de navegación.

Para poder realizar esta acción vamos a hacer los siguientes pasos:

- Ingresamos al navegador

- Elegimos «Datos y personalización»

- Seleccionamos «Controles de actividad»

- Buscamos la opción “Actividad web y de aplicaciones»

- Hacemos click en «Administrar actividad»

- Buscamos «Más»

- Y seleccionamos «Guardar actividad durante»

- Elegimos el tiempo «Nunca»

- Hacemos click en «Siguiente»

- Y elegimos «Aceptar»

Cuando nuestro navegador es Firefox realizaremos estos pasos:

- Seleccionamos «Menú»

- Elegimos «Privacidad y seguridad»

- Hacemos click en «Historial»

- Seleccionamos la opción «Utilizar una configuración personalizada para el historial»

- Activamos la casilla «Limpiar el historial cuando Firefox se cierre»

Si necesitamos decidir qué tipo de historial podemos borrar haremos estos casos adicionales:

- Iremos a «Configuración…»

- Seleccionamos «Limpiar el historial cuando Firefox se cierre»

- Y elegimos «Preferencias para la limpieza del historial»

- Escribimos lo que necesitamos

- Hacemos click en «Aceptar»

- Apretamos «Preferencias para la limpieza del historial»

- Seleccionamos lo que necesitamos

- Hacemos click en «Aceptar»

Controlar datos de diagnóstico

Los datos de diagnósticos de Windows son aquellos que recaba Microsoft para tener actualizado el sistema operativo. Esto está regulado en los términos de privacidad de Microsoft.

Cuando necesitemos controlar los datos de diagnósticos vamos a realizar estos pasos:

- Nos dirigimos a «Inicio»

- Seleccionaremos «Configuración del equipo»

- Hacemos click en «Plantillas administrativas»

- Seleccionamos «Componentes de Windows»

- A continuación, elegimos «Recopilación de datos y versiones preliminares»

- Elegimos «Permitir telemetría»

- Hacemos click en la opción número 2

Configurar historial de ubicaciones

Cuando necesitemos configurar el historial de ubicaciones vamos a necesitar realizar esta guía:

- Seleccionamos «Inicio»

- Hacemos click en «Configuración»

- Seleccionamos «Privacidad»

- Buscamos la opción «Ubicación»

- Desactivamos «Servicio de la ubicación»

- Seleccionamos «Historial de ubicaciones»

- Hacemos click en «Borrar»

- Desactivamos también todas las aplicaciones que pueden tener una ubicación precisa de nuestro equipo

Encriptar las comunicaciones en línea

Con la encriptación de las comunicaciones en línea vamos a tener la ventaja de que solamente pueden acceder a ellas las personas que están autorizadas y las mismas serán cifradas.

Lo primero que tendremos que hacer es activar el cifrado del dispositivo.

Para que esto pueda suceder necesitaremos hacer estos pasos:

- Nos dirigimos a «Inicio»

- Buscamos «Configuración»

- Hacemos click en «Actualización y seguridad»

- Seleccionamos «Cifrado de dispositivos»

- Elegimos «Activar»

Lo siguiente que vamos a hacer es activar BitLocker.

Para ello vamos a hacer estos pasos:

- Primero tendremos que crear una cuenta de usuario local o de administrador de Windows 10.

- Después nos dirigiremos a «Inicio»

- Seleccionamos «Sistema Windows»

- Hacemos click en «Panel de control»

- Buscamos la opción «Sistema y seguridad»

- Apretamos en «Cifrado de unidad BitLocker»

- Elegimos «Administrar BitLocker»

- Y posteriormente hacemos click en «Administrar BitLocker»

- Seguimos las instrucciones de habilitación

Elegir un navegador seguro

Podemos nombrar a estos navegadores como aquellos que tienen una gran seguridad a la hora de amenazas de terceros, te recordamos que no son 100% seguro pero tienen un alto grado de confianza.

Ellos son:

- Google Chrome: Ofrece una navegación segura y tiene la opción de Sandbox para que se pueda añadir una capa de protección extra y protegernos de diferentes malware. Además, brinda actualizaciones constantes de manera automática.

- Opera: La gran característica que tiene este navegador es que trae incorporado un VPN, lo cual nos permite navegar con gran confianza y seguridad en diferentes sitios.

- Epic Privacy Browser: Posee el desarrollo de código abierto basado en Chromium, lo cual lo hace un navegador que deshabilita los servicios que ofrece Google. Otra gran característica de este navegador es que siempre navegamos en el modo privado u oculto, evitando así grandes posibilidades de rastreo.

- Firefox de Mozilla: Es considerado un navegador seguro porque dime una protección contra el rastreo de búsqueda de terceros bloqueando los componentes de las páginas en las cuales navegamos y su centro de control nos permite personalizar configuraciones para mejorar nuestra seguridad está relacionado con el navegador Tor simplemente hay que habilitar «add-on Tor».

Bloquear completamente las cookies

Para bloquear las cookies tendremos que seguir estos pasos para un navegador Chrome:

- Nos dirigimos a «Más»

- Seleccionamos «Configuración»

- Buscamos la opción «Configuración avanzada»

- Hacemos click en «Privacidad y seguridad»

- Elegimos «Configuración de contenido»

- Seleccionamos «Cookies»

- Buscamos la opción «Desactivar las cookies»

- Elegimos desactivar «Permitir que los sitios guarden y lean datos de cookies»

Cuando nuestro navegador sea Firefox realizaremos estos pasos:

- Hacemos click en «Herramientas»

- Elegimos “Opciones”

- Seleccionamos “Privacidad”

- Hacemos click en “Configuración de Privacidad”

- Elegimos la opción «Eliminar cookies y datos del sitio cuando cierre Firefox”

- Click en «Aceptar»

Si nuestro navegador es Opera, seguiremos esta guía:

- Seleccionamos «Herramientas»

- Hacemos click «Preferencias»

- Buscamos «Ir a la configuración del navegador»

- Buscamos la opción «Avanzado»

- Elegimos «Privacidad y Seguridad «

- Buscamos la opción «Configuración del sitio»

- Buscamos «Editar»

- Seleccionamos «Cookies»

Bloquear los scripts de terceros

Cuando necesitemos bloquear los Script haremos estos pasos en Google Chrome:

- Nos dirigiremos a “Menú”

- Seleccionamos «Herramienta»

- Elegimos «Opciones»

- Hacemos click en «Avanzadas»

- Apretamos «Configuración de contenido»

- Elegimos «Javascript»

- Seleccionamos «No permitir que ningún sitio ejecute JavaScript»

Para bloquear script en nuestro navegador opera haremos estos pasos:

- Descargamos la extensión «Opera Addons»

- Seguimos las instrucciones de instalación

- Una vez que tenemos instalado. este programa trabajar automáticamente con nuestro navegadorç

Bloquear los anuncios

Para poder bloquear publicidad en nuestro navegador Google Chrome vamos a realizar estos pasos:

- Nos tendremos que dirigir a «Inicio»

- Seleccionamos «Configuración»

- Hacemos click en «Configuración avanzada»

- Apretamos «Sincronización y servicios»

- Seleccionamos «Sincronización»

- Elegimos «Controlar cómo se usa tu historial de navegación para personalizar la Búsqueda, los anuncios y mucho más»

- Buscamos la opción «Mostrar todos los controles de actividad»

- Elegimos «Administrar actividad»

- Buscamos «Configuración relacionada»

- Hacemos click en «Anuncios»

- Elegimos la opción «Desactivar»

Lista de los mejores programas para mantener la privacidad intacta en Windows 10

Seguidamente te detallaremos los mejores programas para que nuestro sistema operativo Windows 10 se mantenga con la más alta privacidad:

W10Privacy

Este programa ofrece cambiar las configuraciones más importantes que tiene Windows 10 para convertirlo en una fortaleza.

Sus configuraciones son simples y pueden tener la opción que se necesita a través de una configuración personalizada su diseñador informa que cumple con el propósito previsto para tener las vulnerabilidades de un sistema operativo controladas.

Descargar W10Privacy Windows

AntiSpy para Windows 10

Esta herramienta puede activar y desactivar diferentes funciones de privacidad, lo cual resulta mucho más cómodo para no cometer errores, y así tener una configuración apropiada.

Está diseñada para la identificación de publicidades, para retener los scripts dañinos y bloquea cookies.

Descargar AntiSpy Windows

NoScript 10 «Quantum»

Extensión para Firefox proporciona una privacidad adicional ya que puede bloquear Javascript, Flash, Java y otros complementos que se pueden establecer como XSS y Clickjacking.

Simplemente hay que seguir las instrucciones de instalación y podremos disfrutar de una buena y confiable herramienta.

Webutation

Esta extensión también funciona para Chrome y Firefox, en la cual su trabajo está pensado en la recolección de datos de diferentes sitios y le asigna un cierto puntaje a esos sitios para que sus códigos se desarrollan mejor de acuerdo a la base de datos que va recabando.

Do Not Track Me

Otra extensión que también funciona para Chrome y Firefox.

Con ella podremos bloquear anuncios publicitarios y también bloquea archivos originados por Javascript, Flash o Java.