El Pentesting ha sido desde sus inicios la técnica de análisis mayormente utilizada para la detección de vulnerabilidades, y eliminación de fallos. Actualmente, se considera una de las actividades de ciberseguridad más importantes.

Todos sabemos que las entradas y salidas ofrecen una gran cantidad de información, donde el atacante puede utilizarla como quiera, y es allí, donde debe actuar un pentester, de forma que se puedan evitar estos robos.

Más adelante te explicaremos en ciencia exacta en qué consiste este tipo de actividad, y a quién se le conoce como pentester. En este artículo, tenemos toda la información de este tema, incluyendo su historia.

¿Qué es el pentesting y para qué sirve este tipo de pruebas en ciberseguridad?

Pentesting es una técnica que se ha venido implementando mucho actualmente, debido a los grandes ataques y fraudes que se ejecutan en Internet. Es un tema que está estrechamente relacionado con la ciberseguridad. La palabra pentesting es un compuesto de penetration y testing, y hace referencia a la práctica o contramedida que se utiliza para prevenir fallos o vulnerabilidades.

Esta es una de las profesiones o rama de la ciberseguridad más demanda en la actualidad, de forma que las organizaciones y grandes industrias puedan tener una mayor defensa contra los peligros informáticos. Un pentester o auditor de ciberseguridad, tiene un área de aplicación bastante amplia, y no se debe limitar a un simple test de penetración, ya que, su labor es evitar los fallos, y determinar el alcance de cada uno de ellos, dentro del sistema.

Historia y Origen ¿Cuándo nace este test para detectar vulnerabilidades?

La seguridad informática fue un tema de debate, que duró muchos años, iniciando desde 1960, donde los ataques a las redes de comunicación eran muy constantes. Pero el real inicio del pentesting, fue en junio de 1965, donde se realizó una conferencia convocada por La System Development Corporation (SDC) para debatir los temas de seguridad y la crisis informática que se presentaba en el momento.

Fue en esa conferencia donde una de los participantes, de la SDC, pudo invadir el sistema, evadiendo todas las protecciones de seguridad, que fueron añadidas en el mismo, burlando la estructura y protección de AN/FSQ-32. Para ese momento, solo existían dos modelos de esa computadora, y uno de ellos, era el que utilizaba la Agencia Central de Inteligencia de los Estados Unidos. Claramente, tal acto fue de gran alarma en toda la sociedad informática.

Después de tanto estudio, fue en la primavera de 1967 donde se originó la palabra penetración, otorgada así para indicar las violaciones de un sistema de seguridad. Quienes dieron tal nombre a estos ataques fueron; Willis Ware, Harold Petersen y Rein Tern (Corporación RAND), y Bernard Peters de la Agencia de Seguridad Nacional (NSA). Ya para su momento, todos los expertos en informáticas utilizaban los métodos de un atacante para identificar vulnerabilidades.

El gobierno de Estados Unidos apoyó la investigación, formando equipos para el estudio de penetraciones, con el nombre de Equipo Tigre. Después de 1970, luego de la aparición del equipo tigre, fue donde se creó la palabra pentesting que indica penetración de computadoras. En 1980, ya existían diferentes técnicas y herramientas para este trabajo, y fue el paso para la mejora y detección de vulnerabilidades en un sistema, hasta, hoy en día.

Tipos de pentest ¿Cómo se clasifican estas pruebas de seguridad?

Ahora que ya conocemos un poco de la historia de los test para detectar vulnerabilidades, procedemos a conocer cuáles son las diferentes clasificaciones de estas pruebas de seguridad.

Vamos a ello:

Servicios de red

Esta prueba consiste en el análisis de la configuración del firewall, por medio del estudio de filtrado Stafeful. El objetivo es identificar las diferentes vulnerabilidades que se encuentra en los servicios de red, debilitando la seguridad del sistema.

Aplicación Web

Este es el análisis que se realiza a profundidad, para el estudio en aplicaciones web. Por medio de este, se puede detectar cuando existen intrusos o nuestra página está siendo atacada. El informe del análisis detallado, nos permite encontrar la causa raíz de todo el problema, al igual que determinar las posibles vulnerabilidades que puedan dar paso a la intromisión de un atacante.

Client Side

Por medio de esta prueba se pueden explorar softwares, aplicaciones, contenidos y navegadores web. Al igual que todos los análisis, se utiliza para obtener datos de las amenazas y vulnerabilidades encontradas.

Prueba en Red Inalámbrica

Tal como lo indica su nombre, permite el análisis de las redes inalámbricas que se encuentran en la corporación. Las pruebas se basan en el estudio minucioso de los protocolos de red, sus puntos de accesos y los permisos para la gestión de activos.

Prueba de Ingeniería Social

Los ataques de ingeniería social, son los más frecuentes en la actualidad, y por medio de esta prueba, podemos repasar o revisar todos los puntos de acceso de estas campañas, además que determina cuando hemos colaborado en ellos.

¿Qué información podemos obtener después de realizar un pentest?

Después de realizar un pentest, se pueden extraer diferentes tipos de información. Esto depende del tipo de test o evaluación que se realice.

A continuación, te mostraremos sus clasificaciones:

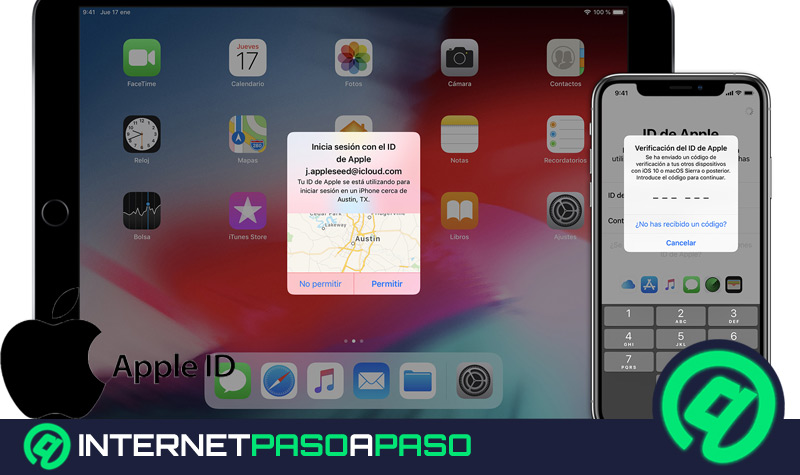

White Box

Se conoce toda la información y estructura de datos del sistema, incluyendo las contraseñas, direcciones IP, corta fuegos, y otras más. Este tipo de análisis en el más completo, y proporciona información fundamental para identificar vulnerabilidades en la arquitectura del sistema

Black Box

Es el análisis, conocido como pentesting real, y ofrece información con respecto a las amenazas, ataques, y fallas que se encuentran en la estructura de red. Los procesos que se ejecutan en este tipo de pentesting, actúan más como un ataque de ciberdelincuente, es decir como si el análisis se realizara desde un punto externo del servidor de red.

Grey Box

Este último, es el pentester más recomendado, ya que es el híbrido de los dos anteriores. Consiste en la obtención de información de tipo auditor, y atacante, la información obtenida, tienen los dos puntos de vista.

Lista de las principales herramientas utilizadas para realizar exámenes de penetración

Los pentester hacen uso de diferentes herramientas, que permite estudiar/comprender todas las amenazas y el nivel de agresión de cada una. El objetivo siempre se enfocará en obtener información de las brechas de seguridad existen en una red.

Las herramientas más utilizadas para hacer este tipo de trabajo, son las siguientes:

Kali Linux

El gran Kali Linux, es una de las distros de Linux que hemos mencionado más en nuestros artículos de hacker ético. Ahora, mencionaremos de esta, su gran sistema obtenido desde su última actualización. Ofreciéndonos nuevas funcionalidades con la suite de pentesting Metasploit 5.0, y las actualizaciones del Kernel 4.19. Kali Linux, también nos brinda una versión conocida como Out Of The Box, diseñada para los ataques de redes informáticas, ofreciéndonos más de 300 herramientas pentesting y ciberseguridad.

Nmap

Esta herramienta, es una de las más reconocidas en el mundo del pentesting, valorada por su gran escáner. Con el uso de nmap (Network Mapper), podemos mapear el sistema, obteniendo información de los puertos de una máquina, y lo que podemos encontrar en ellos. La información que se obtiene es de suma importancia, y puede ser utilizada para comprender el funcionamiento de los dispositivos, saber qué versión de app utiliza, o simplemente accedemos por medio de ella a la ID del servicio.

Metasploit

En cuanto al análisis y la detección de vulnerabilidades, se encuentra el grandioso Metasploit. Una herramienta, altamente conocida por la eficiencia de su trabajo en cuanto a redes, seguridad, aplicaciones, y lo hardware conectados.

El proceso de análisis, consiste en someter al objetivo a uno o diferentes exploits que contiene la base de datos de esta herramienta. Todo este proceso inicia, cuando se inserta un código al destino, para explorar toda su información. Con el uso de Metasploit, podemos entender cuáles son los diferentes tipos de vulnerabilidades que existen dentro de una red o sistema, permitiéndonos extraer la mayor información posible, para que fortalecer, o generar medidas de seguridad en contra del sector infectado o dañado.

Wireshark

Con Wireshark, podemos obtener información de una red, incluyendo los protocolos y tráficos. El proceso consiste en la captura de tráfico en tiempo real, permitiéndonos determinar de manera minuciosa, cuáles son las anomalías que se presentan. Normalmente es utilizada para el estudio de los protocolos, IP y los TCP/IP. Sin embargo, esta herramienta no se limita, debido que es capaz de ofrecer una mayor investigación, involucrando a casi todos los protocolos de una red.

Sqlmap

Las inyecciones de códigos SQL, nos permite el análisis profundo de las bases de datos, permitiéndonos saber cuáles son las vulnerabilidades encontradas con la intención de disiparlas. Sqlmap, nos ofrece la mejor forma, no solo por la gran comodidad, sino por su excelencia en trabajo, de obtener estas informaciones y explotar todas las posibles amenazas existentes en nuestra base de datos, incluyendo las brechas en los servidores BBDD.