Aunque no es la versión más reciente del sistema operativo de Windows, lo cierto es que, Windows 8 ha sido uno de los SO más legendarios de todos los tiempos. En vista de que, mostró una increíble transformación en comparación con las versiones anteriores y de ese modo, apostó por optimizar la experiencia de usuario a un gran nivel.

Por su parte, básicamente, Windows 8 se caracteriza por ser un sistema que funciona de forma eficiente sin importar las prestaciones del hardware, también garantiza una notable seguridad por su propio programa antivirus y antimalware, además de que proporciona un mayor nivel de personalización. Incluso, tiene la capacidad de ofrecer una conexión a la red más veloz y eficaz.

Ante esto último, la mayoría de los usuarios de W8 se interesan por conocer cuáles son los diferentes modos de conexión a Internet que admite dicho sistema operativo para poder adquirir una óptima experiencia de navegación. Es por eso que, en el presente post, te damos a conocer cada uno de los procesos disponibles a seguir para ello y, como información extra, los principales riesgos de seguridad en Internet.

Aprende paso a paso cómo conectarse a una red de Internet desde tu PC con Windows 8

En la actualidad, el Internet es fundamental para el desarrollo del día a día de las personas, en vista de que facilita la realización de múltiples acciones que requieren los internautas en diversos ámbitos.

Por eso, saber que hay que hacer para conectarse a una red de Internet desde Windows 8, resulta primordial para así sacar el máximo provecho posible de un PC. Ahora bien, afortunadamente, este sistema operativo permite realizar la conexión a una red de Internet de dos formas diferentes, las cuales son: por cable o Ethernet y por medio de una red WiFi.

Por ende, a continuación, te enseñamos como implementar cada uno de dichos métodos en Windows 8:

Por cable Ethernet

Hoy en día, siguen siendo muchas las personas que prefieren emplear una conexión a Internet por cable, gracias a las ventajas que esta proporciona. Ya que, por naturaleza, el Ethernet permite adquirir un mejor aprovechamiento del ancho de banda y así, provee una mayor velocidad.

Inclusive, se caracteriza por tener alta compatibilidad con la gran mayoría de enrutadores y dispositivos informáticos. Es por ello que, si quieres hacer uso de una conexión a la red por cable, es ideal que conozcas cuales son los pasos a seguir para conectarte a ella de forma eficiente en W8.

Así, a continuación, te enseñamos el procedimiento que se debe ejecutar:

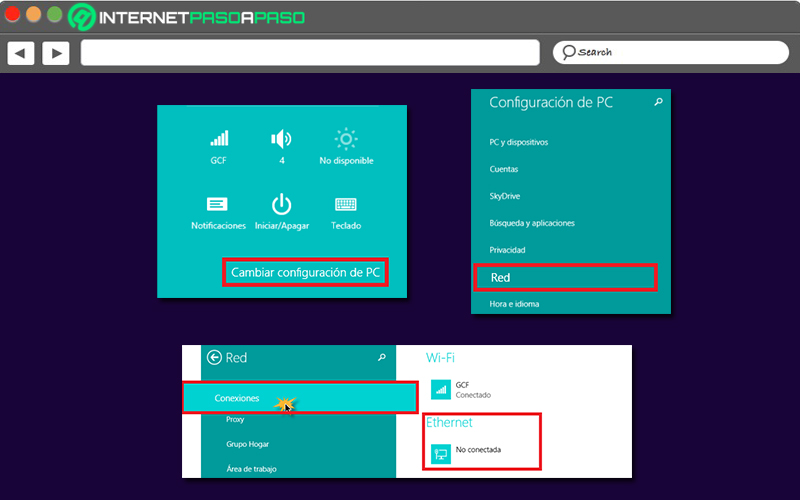

- Primero que todo, tienes que desplegar la Barra de acceso de W8 también conocida como “Charms Bar”. Ya sea, oprimiendo el atajo del teclado “Windows + C” o a través de las esquinas activas colocando el puntero del mouse en uno de los ángulos para deslizarlo sobre las opciones disponibles y elegir esta.

- Después de esto, haz clic en la “Configuración” y allí, en la parte inferior, selecciona la opción que dice “Cambiar configuración de PC”.

- Seguidamente, encontrarás una ventana que contiene un menú de configuración con un listado de ajustes que se puede efectuar. En dicho menú, tienes que hacer clic sobre “Red”.

- Hecho lo anterior, podrás observar un recuadro con cuatro opciones, entre las cuales debes seleccionar “Conexiones”.

- Posterior a ello, podrás elegir tu conexión por Ethernet directamente desde la sección indicada. Para así, introducir la contraseña correspondiente y después, puedes elegir si se trata de una red pública, doméstica o privada (solo cuando realices la primera conexión).

Ahora bien, cabe acotar que, antes de realizar este procedimiento, es obligatorio hacer la conexión con el cable ethernet. Para ello, emplea un extremo del cable coaxial a la salida de cable en la pared y el otro a la entrada “cable In/RF” en la parte trasera del módem. Después, en tu PC, conecta un extremo del cable ethernet y el otro extremo procede a introducirlo en el tomacorriente ethernet que se encuentra en la parte posterior del módem. Debes conectar también el cable de alimentación al tomacorriente y a la toma Power en dicho módem.

Por WiFi

Otro de los tipos de conexiones a la red más usuales de todas, es a partir del WiFi o Internet inalámbrico. Siendo esta, una alternativa preferida por múltiples usuarios de Windows 8, en vista de que su instalación es sencilla, no se requiere el uso de cables, su movilidad es notable y tiene una gran flexibilidad.

Entonces, si optas por conectarte a Internet por WiFi en tu Windows 8, tendrás que realizar el siguiente paso a paso:

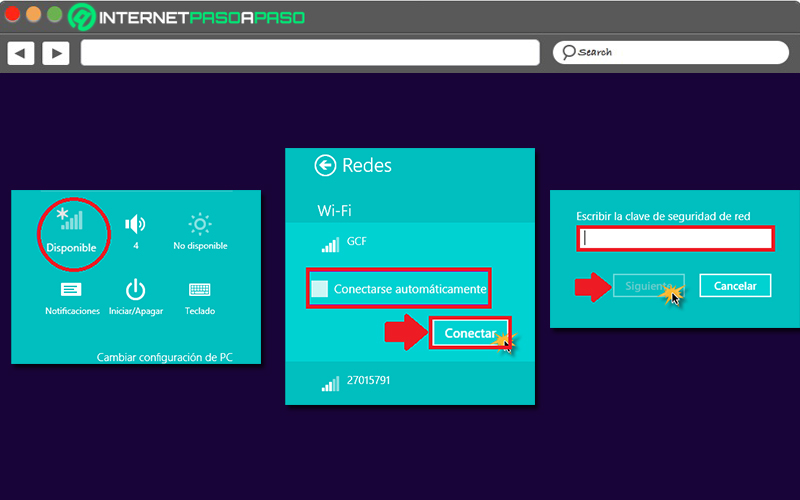

- Para iniciar, tienes que desplegar la Charms Barra o Barra de accesos en tu PC, como te explicamos en la parte anterior. Tomando en cuenta que, la forma más simple es oprimiendo las teclas “Windows” y “C” al mismo tiempo.

- En segundo lugar, es momento de seleccionar la opción “Configuración”.

- A continuación, procede a hacer clic sobre el icono del WiFi (este, es el que tiene forma de escalera). Lo cual, debes efectuarlo desde la parte inferior de la barra en donde presenta varias opciones.

- Una vez realices dicha pulsación, automáticamente, se desplegará un listado de todas las conexiones WiFi disponibles. En dicho listado, elige la red WiFi a la cual quieres conectar tu equipo.

- Después de esto, el sistema te solicitará que confirmes la conexión y para ello, es necesario oprimir el botón que indica “Conectar”. Además, puedes escoger si deseas configurar tu PC para conectarse a dicha red cuando se encuentre activa, con tan solo marcar la casilla de “Conectarse automáticamente”.

- Por último, posiblemente, el sistema te pedirá que ingreses la clave de seguridad de la red en cuestión y esta, tendrás que escribirla dentro del espacio en blanco. Después, solo resta presionar el botón de “Siguiente” para concretar la conexión.

- En caso de que sea una red WiFi pública, debes omitir el paso anterior. Ya que, no te solicitarán ninguna clave de acceso.

¿Cuáles son los principales riesgos de seguridad en Internet y cómo evitarlos?

Más allá de saber cómo conectarse a una red de Internet para aprovechar sus beneficios y navegar por las diferentes webs que deseas, también resulta interesante conocer los principales riesgos de seguridad que se encuentran en este entorno. Pues, por naturaleza, cuando navegas en la red te expones a un sinfín de amenazas que pueden atentar en contra de tu integridad y la de tu equipo. Por lo tanto, para evitar dichos riesgos, es valioso que conozcas cada uno de ellos.

Razón por la que, en esta sección del post, mencionaremos y detallaremos 5 de los peores peligros de seguridad presentes en la red para que así sepas como prevenirlos:

Phishing

Sin duda, esta es una de las mayores amenazas que se presentan en la red a la hora de navegar. La cual, básicamente, se define como un tipo de estafa que opta por usurpar los datos confidenciales de la víctima a través de un engaño fundamentado en ingeniería social para lograr su vil cometido. Dichos datos, usualmente, son: contraseñas, números de tarjetas de crédito, cuentas bancarias, etc.

En ese sentido, con el ataque Phishing, el “phisher” o el practicante de este delito online, se hace pasar por una empresa o entidad pública para solicitar información confidencial a los internautas con el supuesto fin de actualizarlos o comprobarlos. Sin embargo, su verdadero objetivo es efectuar un fraude o robo de fondos de las cuentas bancarias y, como consecuencia, genera una pérdida económica a las víctimas y afecta su integridad.

Para no caer en estos fraudes, lo mejor es dejar de responder ciertas solitudes de datos personales por medio del correo electrónico, los mensajes de texto o las llamadas telefónicas. También, es importante exigir que las entidades bancarias dispongan de un certificado de seguridad y cifrado seguro por Internet, para así saber que garantizan la autenticidad al cliente. Además, desconfía de cualquier dirección de sitio web contenida en un mensaje sospechoso.

Suplantación de identidad

Este, consiste en un delito online que se produce cuando un internauta malintencionado se apropia de la identidad digital de otra persona, de forma indebida. De ese modo, opta por actuar en su nombre con el fin de obtener información personal para así publicarla en la web y con ello, proceder a chantajear, extorsionar y/o desprestigiar a la víctima.

Incluso, este riesgo de seguridad en la red también se genera cuando cualquier persona crea un perfil haciendo uso de los datos de otro usuario y, bajo su nombre, se hace pasar por ella para adquirir ciertos beneficios. Como consecuencia, la victima puede sufrir burlas, insultos y hasta amenazas, al igual que tener pérdidas económicas y mostrar una imagen distorsionada de sí mismo en el entorno online.

Es ideal evitar que nadie pueda conocer las contraseñas de tus cuentas, por lo que no debes comunicarlas a ninguna persona. Además de ello, es esencial que utilices contraseñas realmente seguras que sean difíciles de descifrar. En caso de que detectes una usurpación de identidad en tu contra, procede a cambiar rápidamente la contraseña de acceso y pon una denuncia con las autoridades pertinentes.

Los virus informáticos

A lo largo del tiempo, estos se han catalogado como una de las amenazas informáticas más antiguas de todas. Así, se definen como un software malicioso ejecutable o un código que tiene la capacidad de infectar archivos y programas contenidos en cualquier equipo (ordenador, smartphone, tablet, etc.). De tal manera, por lo general, secuestra los recursos del equipo para propagarse, sembrar el caos y afectar la integridad de los usuarios.

Por su parte, en Internet, se pueden contraer diversos tipos de virus informáticos y malware que, por defecto, tienen fines maliciosos. Ahora bien, comúnmente, dichas amenazas están presentes en adjuntos de correos electrónicos, sitios web de dudosa reputación, anuncios en Internet, plataformas de mensajería instantánea, etc.

En primer lugar, es fundamental proteger el equipo a través del cual navegas en Internet utilizando un programa antivirus que pueda escanear, analizar y detectar amenazas para suprimirlas. También, resulta esencial que evites abrir archivos adjuntos de correo electrónico de remitentes desconocidos e instales softwares nuevos de sitios web confiables, además de mantener actualizado tu navegador de preferencia.

Ciberacoso o ciberbullying

Se trata de un tipo de acoso o intimidación que tiene lugar en el mundo online y se lleva a cabo por medio de las tecnologías digitales. Ya sea en plataformas de mensajería, redes sociales, juegos en Internet o teléfonos móviles. El cual, tiene como objetivo humillar, atemorizar o causar molestia en otras personas al difundir fotografías vergonzosas, enviar amenazas o mensajes hirientes y actuar de forma agresiva en contra se la víctima.

Sumado a esto, se caracteriza por ser una intimidación que puede mantenerse durante las 24 horas del día y se realiza en cualquier momento para que el perjuicio de la persona afectada pueda ser mayor que el acoso escolar tradicional, por ejemplo. Por consiguiente, es probable que la víctima se sienta indefensa ante esta ola de ataques que causan su aislamiento psíquico, la falta de comunicación, la depresión y hasta puede producir el suicidio.

Para no dejar que otros usuarios adquieran tu información confidencial y puedan intimidarte con eso, es relevante que hagas uso de contraseñas totalmente seguras en tus cuentas online. Asimismo, opta por mantener los perfiles de las redes sociales en modo privado y evita aceptar solicitudes de personas desconocidas. Incluso, es apropiado que no compartas información confidencial en Internet y bloquees a cualquier posible acosador lo antes posible.

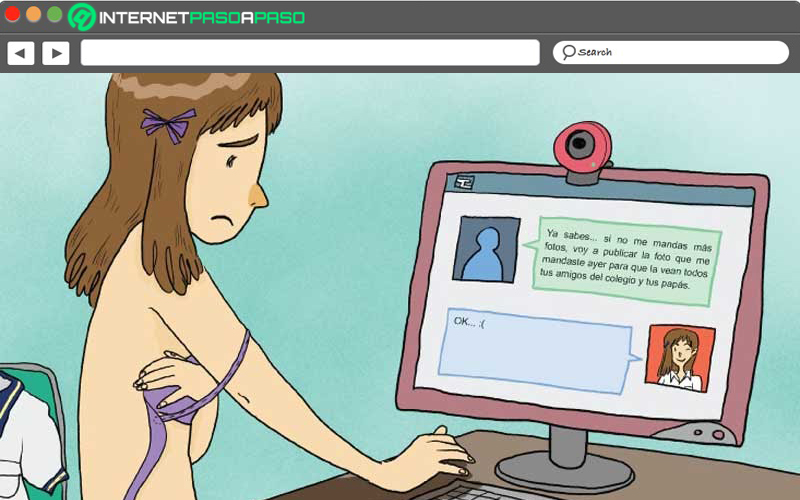

Sexting

Es una práctica que consiste en enviar mensajes, fotografías o vídeos con contenido sexual y erótico personal por medio de un dispositivo móvil haciendo uso de alguna aplicación de mensajería instantánea o una plataforma social como herramienta de comunicación. Habitualmente, se trata de una práctica bastante extendida entre los adolescentes que, aunque se usa como una “prueba de afecto hacia alguien”, se emplea para chantajear o extorsionar a uno de los participantes.

En ese sentido, generalmente, el sexting es realizado por parte del destinatario que, una vez recibe el contenido erótico, procede a utilizarlo de manera perjudicial para llevar a cabo su ataque y poder lograr su cometido. Causando así, la pérdida de privacidad para la otra persona al dañar su reputación y su imagen pública desde la red. De tal manera, produce un sentimiento de humillación en la victima y aparte de provocar problemas psicológicos, hasta supone pérdidas económicas al existir una extorsión.

Para no ser víctima de esto, lo mejor es dejar de enviar fotos o vídeos comprometedores que pongan en juego tu privacidad y con ello, no tendrás ningún tipo de vulnerabilidad para sufrir un sexting. Adicionalmente, evita el contacto con personas desconocidas a través de Internet, no accedas a ningún chantaje y no dudes en denunciar un ataque de este tipo con las autoridades pertinentes, en caso de ser necesario.