- La ciberseguridad evoluciona hacia ataques más autónomos, centrados en identidad, cadenas de suministro y dispositivos perimetrales.

- La IA impulsa tanto las capacidades ofensivas (SEaaS, deepfakes, malware refinado) como defensivas (CEM, XDR, automatización).

- Modelos como Zero Trust, MDR/MXDR y la criptografía post-cuántica se vuelven claves para reducir exposición y mejorar resiliencia.

- La presión regulatoria y la falta de talento obligan a integrar la gestión del riesgo y la cultura de seguridad en toda la organización.

La ciberseguridad en 2026 se perfila como un terreno donde la inteligencia artificial, el ransomware y la convergencia entre mundo físico y digital van a poner contra las cuerdas a empresas de todos los tamaños. Lejos de los titulares apocalípticos, el verdadero problema está en cómo se adoptan nuevas tecnologías sin una estrategia de seguridad madura, en la falta de gobernanza de la IA y en ecosistemas de cibercrimen que funcionan como auténticas multinacionales.

En este contexto, las organizaciones que sigan confiando solo en «más herramientas» y no en una visión estratégica de riesgo, identidad y resiliencia lo van a pasar mal. Veremos el auge del malware apoyado en IA, modelos de ingeniería social como servicio, ataques a cadenas de suministro, presión regulatoria y una guerra silenciosa por el control de la identidad digital. Todo apunta a que la clave ya no será evitar todos los incidentes, sino anticiparse, limitar el impacto y recuperarse rápido.

Un panorama de ciberamenazas mucho más autónomo y complejo

Para 2026, los analistas coinciden en que no necesariamente habrá más ciberataques en número absoluto, pero sí campañas mucho más autónomas, creíbles y difíciles de atribuir. Los grupos criminales combinan automatización, IA y especialización de tareas para hacer ataques más precisos y rentables, reduciendo errores y huellas que permitan identificarles.

El cibercrimen ya funciona como una industria de especialistas altamente profesionalizada: unos se dedican a conseguir accesos iniciales, otros a lavar datos, otros a extorsionar, y todos comparten frameworks, exploits y cadenas de herramientas comunes. Esto desdibuja las fronteras entre grupos y obliga a centrarse en los comportamientos y TTP, no tanto en el nombre de la banda de turno.

En paralelo, la convergencia de tecnologías como cloud, IoT, OT, IA generativa y entornos híbridos ha multiplicado la superficie de exposición y la complejidad operativa. Lo crítico ya no es solo proteger endpoints, sino routers, hipervisores, cámaras IP, sistemas industriales y cualquier activo no gestionado que quede fuera del radar del EDR tradicional.

Todo esto ocurre, además, bajo una presión regulatoria creciente: directivas como NIS2 o DORA obligan a demostrar capacidad real de detección, respuesta y continuidad, especialmente en sectores esenciales e infraestructuras críticas. La ciberseguridad deja de ser un tema puramente técnico para convertirse en un eje central de gobernanza corporativa.

IA agéntica, malware autónomo y gobernanza de la inteligencia artificial

La IA ha dejado de ser un simple acelerador de tareas para convertirse en un componente estructural de las campañas de ataque. Los ciberdelincuentes emplean IA agéntica y modelos avanzados para automatizar cadenas completas: reconocimiento, explotación, movimiento lateral y exfiltración, ajustando cada paso según la respuesta defensiva detectada.

Sin embargo, hay que separar lo sensacionalista de lo real. El discurso del “malware mágico generado por IA” no se corresponde del todo con lo que se observa en el campo: lo que sí está ocurriendo es que los LLM facilitan reescribir, traducir y pulir código malicioso existente, elevando la calidad del malware de bajo nivel y reduciendo los errores que antes permitían a los defensores crear descifradores de ransomware.

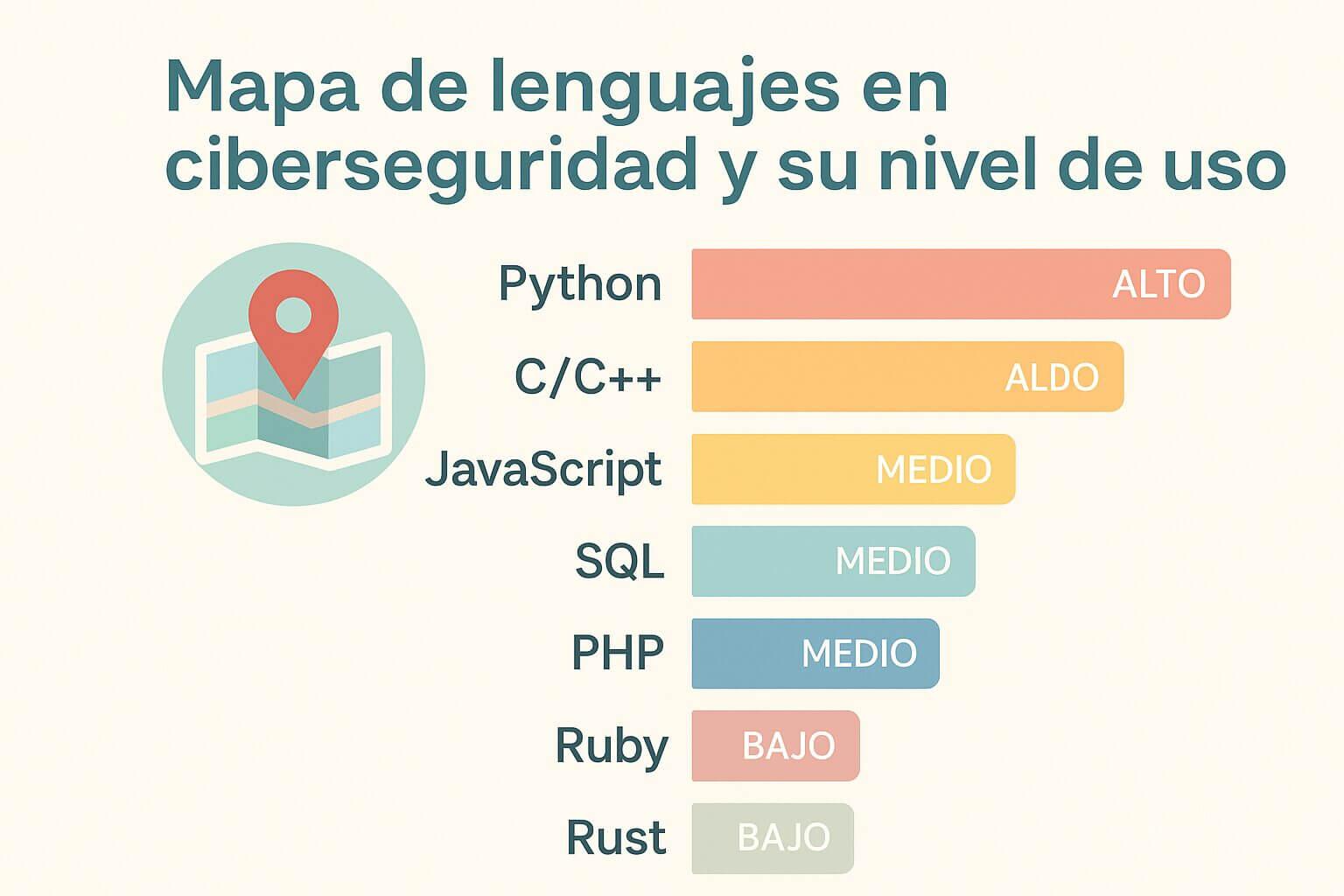

Los LLM permiten que los atacantes adopten con más facilidad lenguajes como Rust o Golang, más complejos y seguros para la memoria, complicando el análisis y facilitando el desarrollo de cifradores multiplataforma. Además, al homogeneizar el estilo de código, hacen que la atribución basada en “huella humana” sea cada vez más difícil, lo que complica investigaciones y acciones legales.

Donde sí hay un problema serio es en la gobernanza de la IA dentro de las propias empresas. La adopción de herramientas de IA ha saltado del área técnica a cualquier departamento: empleados que apenas superan los tests de phishing están ya copiando y pegando datos sensibles en servicios externos o conectando sistemas mediante estándares como MCP (Model Context Protocol), diseñado para interoperabilidad, no para seguridad.

Identidad digital, deepfakes y SEaaS: el nuevo frente de la ingeniería social

La identidad se ha convertido en el nuevo campo de batalla principal. A medida que avanzan los métodos de autenticación sin contraseña y los procesos remotos, los atacantes dejan de centrarse únicamente en robar credenciales estáticas para atacar elementos de identidad más complejos: biometría, firmas electrónicas, verificaciones de voz o autorizaciones de aplicaciones.

Una tendencia que va a explotar es el abuso de permisos en aplicaciones SaaS mediante OAuth y tokens de actualización. En lugar de robar contraseñas, los atacantes consiguen que el usuario o el administrador autoricen una integración aparentemente legítima en servicios como Microsoft 365, Salesforce o Slack, y a partir de ahí saltan entre inquilinos y mantienen acceso incluso después de restablecer la contraseña.

En paralelo, el mercado clandestino está consolidando el modelo SEaaS (Social Engineering as a Service). Por suscripción, cualquier delincuente sin apenas experiencia puede adquirir kits de ingeniería social con IA que incluyen clonación de voz, guiones de llamada, enlaces de autorización falsa y plantillas de correo o chat hiperrealistas, con versiones “premium” gestionadas por expertos que quieren distanciarse de la ejecución final.

Todo esto se combina con el auge de los deepfakes y las identidades sintéticas. Simular la voz de un CEO, una videollamada con apariencia legítima o una entrevista de trabajo falsa ya no es ciencia ficción. Los fraudes BEC, las estafas a proveedores y las órdenes de pago manipuladas se vuelven mucho más creíbles, forzando a las empresas a incluir verificación activa en cada flujo crítico, por tedioso que parezca.

Responder a este escenario exige reforzar la autenticación multifactor basada en contexto, implantar un enfoque Zero Trust donde nada se dé por válido sin comprobar, endurecer los procesos de validación interna (por ejemplo, para cambios de cuenta bancaria de proveedores) y formar a los empleados en detección de señales sutiles de manipulación, no solo en el típico correo de phishing mal redactado.

Ransomware 3.0, RaaS y ataques a cadenas de suministro

El ransomware sigue siendo el modelo de negocio estrella del cibercrimen, con un ecosistema RaaS (Ransomware as a Service) que funciona como una industria madura y racional, donde cada decisión técnica se orienta a maximizar beneficios y minimizar riesgos operativos. La complejidad del código importa menos que la fiabilidad, velocidad de ejecución y eficiencia de toda la cadena.

Estamos entrando de lleno en la era de la triple extorsión: los atacantes cifran sistemas, amenazan con publicar los datos y presionan directamente a clientes y socios de la víctima para aumentar el impacto reputacional y forzar el pago. En algunos casos, interrumpen la cadena de suministro para que terceros presionen a la organización afectada.

Es cada vez más habitual ver campañas centradas en cadenas de suministro y proveedores pequeños con defensas débiles. Comprometer a un socio logístico o un integrador de software abre la puerta a acceder, a través de conexiones de confianza, a una organización mucho más grande y protegida. El objetivo ya no es solo cifrar todo lo que se pueda, sino golpear puntos estratégicos para generar máxima presión económica.

Los grupos avanzados están migrando hacia técnicas sin malware y Living Off the Land (LOTL), abusando de herramientas administrativas legítimas (PowerShell, RMM, utilidades de monitorización) para moverse de forma sigilosa y pasar desapercibidos para las soluciones de detección basadas en firmas. El cifrador en Rust o Golang se reserva para la fase final, cuando el entorno ya está completamente comprometido.

Frente a este modelo, las organizaciones necesitan una combinación de backups inmutables y cifrados, pruebas de restauración periódicas, planes de respuesta integrales que involucren a IT, legal y comunicación, y una estrategia de prevención que dificulte la escalada de privilegios y el movimiento lateral. La resiliencia es tan importante como la capacidad de bloqueo inicial.

Dispositivos perimetrales, IoT, OT e infraestructuras críticas

Los routers, firewalls, appliances VPN, cámaras IP, hipervisores, sistemas de almacenamiento NAS y plataformas de telefonía VoIP se han convertido en objetivos prioritarios para el acceso inicial. Muchos de estos dispositivos están fuera del alcance del EDR clásico, se parchean tarde y mal, y a menudo se gestionan con credenciales por defecto o configuraciones heredadas.

En los últimos años, más de una quinta parte de las vulnerabilidades explotadas afectaban a dispositivos de infraestructura de red, y la tendencia apunta a que esta cifra siga creciendo. Los atacantes saben que, si consiguen controlar estos elementos, pueden mantenerse dentro del entorno durante largos periodos y pivotar con relativa comodidad hacia sistemas más críticos.

La situación es aún más delicada cuando entran en juego los entornos OT y las infraestructuras críticas. La conexión entre redes industriales y sistemas IT, combinada con la proliferación de sensores IoT poco seguros, abre la puerta a interrupciones de servicios básicos como agua, energía o sanidad. En muchos casos, basta con un indicio de intrusión para obligar al operador a detener la instalación por precaución, aunque el impacto real del ataque sea mínimo.

Además, el hacktivismo ha aprendido a usar la confusión como arma: campañas que exageran sus logros, anuncian intrusiones aparatosas y realizan cambios limitados pero visibles, forzando respuestas sobredimensionadas y daños reputacionales desproporcionados. La línea entre hacktivistas reales, faketivistas y actores alineados con Estados es cada vez más difusa.

Mitigar estos riesgos pasa por extender el inventario y la gestión de la exposición a todos los activos, tengan o no agente instalado, segmentar estrictamente redes IT y OT, aislar sistemas especialmente frágiles, reforzar el parcheo de dispositivos perimetrales y desplegar monitorización especializada en entornos industriales con detección de anomalías operacionales.

Riesgo cuántico y necesidad de criptografía post-cuántica

La amenaza cuántica ya no se puede tratar como un problema hipotético para “dentro de varias décadas”. El enfoque “Harvest Now, Decrypt Later” está calando entre actores avanzados: roban hoy grandes volúmenes de datos cifrados con la expectativa de poder descifrarlos cuando la computación cuántica práctica esté disponible.

Para organizaciones con ciclos de vida largos de hardware y datos, ignorar esta transición es jugar con fuego. Cualquier red donde los dispositivos se renueven cada cinco o más años debería empezar ya a planificar la migración criptográfica, identificando qué activos no soportarán algoritmos post-cuánticos, qué sistemas dependen de criptografía especialmente vulnerable y cómo aislar los elementos más frágiles.

La clave es desarrollar una verdadera cripto-agilidad: capacidad de cambiar algoritmos, protocolos y configuraciones sin tener que rehacer toda la arquitectura. Esto implica revisar contratos con proveedores, exigir hojas de ruta claras hacia PQC, evaluar la longevidad de los datos sensibles y definir prioridades según el impacto de una eventual ruptura criptográfica.

No todas las organizaciones tendrán que migrar al mismo ritmo, pero no hacer nada y esperar a que el mercado “lo resuelva solo” sí es una estrategia de alto riesgo. Los sectores donde la confidencialidad de la información debe mantenerse durante décadas (defensa, salud, I+D estratégica, banca) deben situar este tema en la agenda cuanto antes.

Zero Trust, CEM y modelos de defensa gestionada

Ante un panorama tan dinámico, la arquitectura de seguridad tradicional basada en perímetros está cada vez más agotada. Gana fuerza el modelo de Zero Trust, resumido en el “nunca confiar, siempre verificar”, donde cada usuario, dispositivo y flujo de datos se valida de forma continua y se limita estrictamente al mínimo acceso necesario.

Zero Trust no es un producto ni una casilla que se pueda marcar y olvidarse, sino una transformación cultural y arquitectónica. Implica microsegmentación de redes, autenticación multifactor adaptativa, verificación constante de identidad, protección robusta del endpoint y del navegador, y una gestión muy fina de privilegios y accesos temporales.

Al mismo tiempo, la seguridad se orienta hacia la Gestión Continua de la Exposición (CEM), que consiste en simular ataques de forma constante, correlacionar vulnerabilidades técnicas con el contexto de negocio, priorizar lo que realmente supone un riesgo y remediar de manera proactiva. Las organizaciones resilientes no solo responden bien a los incidentes; los anticipan y desactivan antes de que tengan impacto.

Dada la sofisticación de las amenazas y la escasez de talento, cada vez más empresas, incluso con equipos internos sólidos, recurren a servicios MDR y MXDR y a SOC gestionados para lograr cobertura 24×7, correlación avanzada de señales (XDR, SIEM, inteligencia de amenazas, gestión de vulnerabilidades) y respuesta rápida ante incidentes. La integración tecnológica y de procesos se vuelve tan importante como la elección concreta de herramientas.

Eso sí, todo este despliegue de detección y respuesta, por maduro que sea, no sustituye a una estrategia de prevención bien diseñada. La arquitectura debe ser hostil e impredecible para el atacante: segmentación lógica, honeypots, rotación de credenciales, políticas que asuman la posible existencia de un administrador malicioso y controles diseñados no solo para evitar accidentes, sino sabotaje deliberado.

Normativa, gestión del riesgo y factor humano

Normativas como NIS2, DORA o las leyes específicas de infraestructuras críticas obligan a las organizaciones a pasar de un enfoque reactivo a un modelo de madurez operativa continua. No basta con tener un firewall y un informe anual: hay que demostrar capacidad real de detección, respuesta documentada, continuidad de negocio probada y gobierno corporativo activo en materia de ciberseguridad.

Esto se traduce en la necesidad de integrar el riesgo cibernético en la gestión global de la organización. La ciberseguridad ya no se queda en el departamento de IT, sino que participa en decisiones de inversión, diseño de procesos, selección de partners y planificación estratégica. La pregunta ya no es “si nos atacan”, sino qué impacto tendrá y cómo vamos a seguir operando.

Además, el impacto económico del cibercrimen es tan descomunal que, si fuera un país, se situaría entre las mayores potencias del planeta. Ante este escenario, las empresas están obligadas a replantearse dónde ponen el dinero: en parches improvisados o en capacidades estructurales capaces de reducir de verdad su exposición y su tiempo de recuperación.

En medio de tanta tecnología, el eslabón humano sigue siendo el punto más vulnerable. 2026 debería ser el año en que muchas organizaciones por fin asuman que la formación no puede limitarse a un curso anual de concienciación. Hace falta un programa continuo, con simulaciones realistas, métricas claras y cultura de seguridad integrada en el día a día.

Al mismo tiempo, la escasez de perfiles especializados en ciberseguridad obliga a invertir en atracción y retención de talento, colaboración con centros formativos y reciclaje profesional. La competencia por profesionales que dominen cloud, respuesta a incidentes, threat hunting o seguridad en OT es feroz, y quienes no apuesten por ello quedarán condenados a depender en exceso de terceros.

Todo apunta a que los próximos años favorecerán a las organizaciones que consigan combinar visión estratégica, gobernanza de la IA, enfoque Zero Trust, gestión continua de la exposición y cultura de seguridad en todos los niveles. En un entorno donde el riesgo evoluciona cada día, la verdadera ventaja competitiva estará en anticiparse y adaptarse antes de que el siguiente ataque ponga a prueba la resiliencia de la empresa.