Los Keylogger son virus altamente peligrosos, que pueden generar copias de todas nuestras escrituras. Debemos cuidarnos de estos y protegernos ante cualquier ataque, por eso es muy importante conocer qué son y cómo actúan.

En este post, te enseñaremos características muy importantes que nos permitirán identificar rápidamente un keylogger, así como también te mostraremos qué hacer en presencia de ellos. Si no tomas en cuenta todo lo que dejamos más adelante, puedes exponerte a un gran peligro.

Recordemos que los ladrones informáticos, no son cuentos de hadas y la finalidad de ellos es obtener ingresos por medio del robo a otras personas, y realmente son expertos en lo que hacen, pero si tenemos una buena protección y prudencia en lo que hacemos de seguro no afectarán ningún archivo ni dato personal.

¿Qué es un Keylogger y cómo funciona este tipo de virus informático?

Cuando hablamos de keylogger, estamos hablando de un software que infecta nuestros dispositivos con la única finalidad de registrar cada escritura que hacemos con nuestro teclado. En otras palabras, un Keylogger es un virus que es enviado o instalado es un hardware que permite guardar un archivo con cada tecla pulsada por medio de nuestro teclado físico.

Este malware es del tipo daemon, y hace automáticamente el envío de datos, que le informan a otros usuarios todas nuestras informaciones, tales como: contraseña de banco, números telefónicos, números de tarjeta de crédito o cualquier otra.

Este tipo de archivos pueden ser instalados en nuestro PC por medio de un dispositivo externo (USB) o por medio de alguna descarga que hagamos por Internet. Un antivirus puede identificarlo como un troyano o bien como un gusano, aunque algunas veces puede pasar desapercibido.

¿Cuáles son las principales características de un archivo keylogger?

Los keylogger son altamente peligrosos, no porque pueda dañar el comportamiento de nuestro PC, sino que roba toda nuestra información personal. Por eso siempre debemos estar atento cuando veamos un comportamiento inusual en nuestra computadora, e identificar rápidamente un virus informático.

Si ves que un programa tiene las siguientes características debes actuar rápido:

- Un keylogger es un software que se diseña bajo el lenguaje de programación de visual Basic v5, y tiene un tamaño de aproximadamente 920576 Bytes.

- Se presenta mayormente como un software que infecta nuestro PC de manera directa, identificándose como un Troyano.

- Se activa luego de cuatro reinicios o encendidos de nuestra computadora.

- Genera envíos de correos electrónicos con datos codificados.

- Registra todas las pulsaciones de las teclas que usemos durante el día.

- Si buscamos su dirección, veremos que siempre se aloja dentro del sistema de Windows, obteniendo una guía de directorio de la siguiente manera: HKEY_LOCAL_MACHINE\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Run

%nombre del troyano% = %sysdir%\%nombre del troyano%

donde %sysdir% es el directorio de sistema de Windows.

Objetivos de un keylogger ¿Qué es lo que busca un hacker con ellos en nuestros dispositivos?

Los keylogger son creados por los hackers para obtener toda la información que nosotros escribimos, y la verdad es que escribimos mucho más que unas simples palabras, y ellos saben eso. Como ya mencionamos los keylogger tiene como función principal registrar cada pulsación de nuestro teclado físico, por lo que aun nuestras claves de banco o número de tarjetas de crédito están en peligro ante este virus.

Bien sabemos en el día a día, nosotros ingresamos a nuestra banca virtual, o hacemos constantemente compras por Internet, y para efectuar cada compra escribimos contraseñas o cualquier otro dato, como número telefónico o correo electrónico. Estos datos en presencia de un keylogger no están seguro, ya que genera una copia de ellos y lo envía a su creador, lo que le permite al hacker, extraer nuestro dinero o comprar con nuestras tarjetas sin consentimiento de nosotros.

¿Cómo ha entrado un keylogger a mi ordenador o móvil? Principales métodos de contagio

Este es un programa que no va de manera aleatoria contaminando cualquier usuario, es enviado u obtenido mediante descarga de archivos, o en los casos más comunes al hacer clics en correos electrónicos que incluyen ofertas realmente atractivas.

Debido a los virus como estos, no debemos confiar mucho en las páginas piratas, porque si queremos descargar un software, juego, películas o fotos también puede hacernos descargar de manera inconsciente un keylogger. Otro de los métodos de contagio es insertar discos de almacenamiento externos en nuestro PC, así como los pendrive USB.

Estos tipos de virus son muy famosos, por lo que es muy recomendable evitar lo máximo posible hacer descargas de Internet, utilizando transferencia de archivos a través de FTP, canales IRC, redes sociales o por el intercambio de punto a punto (P2P).

Eliminando el Keylogger ¿Qué debo hacer para deshacerme de este malware?

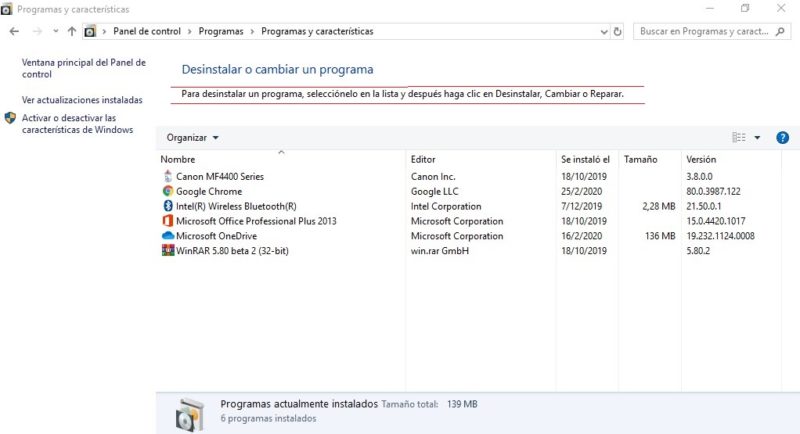

Los keylogger no son muy difícil de eliminar, en sí al tener un antivirus instalado en nuestro PC este lo detecta, y lo inhabilita o desinstala de nuestra computadora, aunque si no estamos utilizando ningún antivirus podemos desinstalarlo o eliminarlo con las mismas herramientas de Windows.

Sigue las instrucciones:

- Para ello debemos primero ir al “Panel de control”, allí veremos la opción de “Desinstalar Programa o Agregar o Remover Programa”. El cómo se llame la opción depende de la versión de Windows que estemos utilizando.

- Luego abrirá una lista de aplicaciones y software instalados en nuestra computadora, si vemos que hay en esa lista alguna aplicación que no conozcamos, porque nunca la instalamos nosotros, debemos eliminarla ya que es un posible virus, o un Keylogger en este caso.

- Para eliminarlo, solo debemos pulsar sobre ese software sospechoso, y en la parte superior veremos que aparecen unas opciones, entre ellas seleccionaremos donde dice “Desinstalar”, y luego se nos mostrará un cuadro de dialogo, preguntándonos si de verdad estamos seguros de eliminarlo, damos clic en “Aceptar” y procederá la eliminación del mismo.

Esto debemos hacerlo con todos los archivos y aplicaciones que consideremos que son sospechosos. Después de esto, debemos apagar y encender nuestro PC para que se actualicen los cambios efectuados.

Consejos para mejorar la seguridad de todos tus equipos y evitar los keylogger

En resumen un keylogger es un software infeccioso que roba todos los datos escritos por medio de pulsaciones en el teclado. Es una amenaza que puede aparentar no ser gran cosa, pero en sí, ser realmente peligrosa para nosotros.

Para prevenirlo es muy recomendable hacer lo siguiente:

- No descargar cualquier archivo de Internet

- Bloquear todos los correos no deseados, y evitar hacer clic en ellos

- No dejarnos engañar con promociones bastante llamativas de Internet.

- Utilizar un potente antivirus como lo son Avast o AVG.

Si sospechamos la presencia de un virus de estos en nuestro PC lo mejor es atacarlo, aunque si solamente sospechamos y no queremos actuar de manera inmediata mejor es aplicar los siguientes consejos y así evitar el robo de información:

- Debemos instalar una extensión de un antivirus en nuestro navegador, ya que este detectará cualquier movimiento de datos de manera inusual.

- Si entramos en nuestras bancas online, evitar escribir las contraseñas con nuestro teclado físico. En la actualidad muchas bancas obligan a sus usuarios escribir sus claves secretas y contraseñas con un teclado virtual que ellos mismo ofrecen.

- Utilizar la herramienta de nuestro navegador que nos permite guardar todo lo que escribimos, conocido como autocompletar, para que así evitemos escribir nuevamente una contraseña o datos importantes. Este consejo aplica si utilizamos una computadora propia, ya que tampoco no es recomendable hacerlo en PC ajenos o públicos.

Si llegamos al punto que, si deseamos eliminar el virus, en la sección anterior de este post te explicamos cómo hacerlo.