La efectividad del phishing radica en su simpleza y en lo fácil que es ejecutarlo de forma masiva. Esta es una de las razones por las que permanece como uno de los métodos de estafa más utilizados.

Este método de usurpación de identidad se aplica en mayor medida a clientes de correo electrónico. Pueden ser enviados a cualquier dirección de email y, por supuesto, el servicio de Outlook no está exento de esta amenaza.

En los próximos párrafos, te enseñaremos paso a paso cómo proteger tu cuenta de correo contra este tipo de estafa, y los riesgos que puede suponer el no blindar tu información personal de Outlook.

¿Qué es el Phishing y cuáles son los riesgos de caer en él?

El phishing es una modalidad de estafa muy comúnmente utilizada en contra de usuarios de servicios de correo electrónico o mensajería instantánea. La meta de esta técnica de ciberataque es engañar o intimidar al usuario para que este comparta información personal con los atacantes. Esta información puede constar de datos personales. Puede también incluir información empresarial, o bancaria, e incluso una demanda de transferencia de fondos.

El procedimiento más utilizado es enviar un correo al objetivo, remitido desde una dirección de correo que usurpa la identidad de conocido o una empresa en la que el objetivo confía. El tono del mensaje es generalmente urgente. Cuando los atacantes saben lo que hacen, es cuando más efectividad tiene esta estafa, puesto que, en muchos casos, los mensajes incluyen un enlace de redirección a páginas falsas que son imitaciones muy convincentes de una página legítima.

En general, el phishing se aplica a servicios de mensajería instantánea y correo electrónico, puesto que estos ofrecen una mayor facilidad para ocultar la identidad por medio de nombres e imágenes personalizables. Al tratarse de Outlook, uno de los servicios de correo electrónico más utilizados del mundo, es un fenómeno más común de lo que uno podría imaginarse. Teniendo esto en mente, existen medidas y herramientas que podemos utilizar para proteger nuestros datos.

¿Cuáles son las principales técnicas de phishing?

Este método de ciberataque es tan versátil, que puede aplicarse en diversas plataformas, y afectar a una gran cantidad de usuarios. Ha llegado al punto de que es muy común ver mensajes de este tipo en WhatsApp, así como en nuestra plataforma de mensajes de texto. Sin embargo, uno de los métodos que ofrece mayor libertad para un phisher es una plataforma de correo electrónico, pues le permite modificar la apariencia del mensaje, y anexar sitios web que, de ingresar, puede vulnerar la integridad de los datos del usuario.

Considerando esto, las modalidades de phishing más comúnmente vistas en correos electrónicos pueden resumirse en las siguientes:

Spear phishing

En esta modalidad, el procedimiento para llegar a la potencial víctima consta de hacerse pasar por una persona de alto perfil, una presa conocida, o un alto cargo dentro de una organización. Por este medio, el phisher envía a la victima un correo que contiene una gran cantidad de información referente a este, con el objetivo de hacerle creer que le conoce, y de ese modo presionarle para que comparta información, la cual luego el phisher venderá en el marcado negro, o usará en contra de la víctima.

Phishing de redirección

Este procedimiento es un poco más complejo que otros, puesto que requiere de dos dominios web para que la estafa continúe, por lo que es menos común. Sin embargo, esto no lo hace menos riesgoso, puesto que se usa en campañas masivas, y aunque su porcentaje de víctimas es mucho menor, aun se traduce en varios miles de personas

Por medio de esta modalidad, el atacante envía correos en cadena contando alguna historia, de forma tan convincente como sea posible para convencer al objetivo de que ingrese a los enlaces anexados en el correo. Estos enlaces llevan a sitios web que pueden vulnerar la seguridad de la cuenta de correo, o introducir spyware u otros programas maliciosos en el ordenador, poniendo en riesgo, no solo la información del usuario, sino su equipo.

Whaling

Este método se centra más en el storytelling. Al aplicarlo, el phisher personifica a un empleado de alto rango de una empresa conocida, y cuenta una historia bastante creíble al objetivo con el fin de hacer que baje la guardia. Una vez cumplido este objetivo, el phisher realiza una demanda. Esta puede variar entre llenar un formulario con datos personales, ingresar a cierto sitio web o enviar un pago a un servicio.

Consejos para evitar ser víctima de phishing en Outlook

A pesar de que Outlook cuenta con herramientas de detección de phishing, en última instancia, la responsabilidad de la protección de los datos recae en el usuario, y en los pasos que este toma para la protección de su información. La metodología aplicada por los hackers usualmente corresponde un patrón específico, con algunas variaciones en cada uno.

Por lo tanto, los pasos que se describirán a continuación para reducir las posibilidades de caer en una estafa pueden ser usados en cualquier servicio de correo:

Verificar la legitimidad del remitente

Como primer paso, es necesario asegurarse de que el remitente del correo sospechoso sea verídico. El procedimiento para esto depende de si el phisher intenta suplantar a un conocido personal o a una empresa. Para el primer caso, la solución es tan simple como contactar por otro medio a dicho conocido, y asegurarse de que envió ese correo. Para las empresas, es la mayoría del caso, estas cuentan con un dominio propio en sus direcciones de correo, lo que puede funcionar como un indicativo claro de si un mensaje es legítimo o no.

Buscar fallas en el contenido del correo

Ya sea porque el estafador es novato, descuidado, o simplemente no le da importancia, en muchos casos se da la situación en la que el contenido del correo electrónico está plagado de faltas de ortografía, las cuales delatan la estafa. En conjunto con esto, es posible encontrar muchas otras señales por medio de las cuales podremos darnos cuenta del posible engaño.

Estas señales pueden ser saludos genéricos y no personalizados, ausencia de información de contacto en la firma del mensaje, y un tono general de urgencia e incluso de amenaza en el cuerpo del mensaje.

Otros indicadores a los cuales el usuario debe estar pendiente:

- Alerta de Outlook por actividad sospechosa sobre un usuario o mensaje.

- El correo urge al usuario a ingresar a un sitio web, llenar un formulario con datos personales o realizar un pago

- Oferta de premios gratuitos.

Autenticación de email implícita

Microsoft 365 cuenta con una función conocida como “Autenticación de email implícita” , por medio de la cual el sistema podrá identificar la actividad del remitente, y verificar su autenticidad de forma automática y segura para el usuario Este estudio se realiza por medio de un estudio de historial de comportamiento del remitente, historia de correos enviados del remitente, historial del receptor y reputación del remitente, entre otras técnicas avanzadas de análisis.

Verificar la seguridad de los enlaces

Es muy común que en los correos phishing se incluya un enlace que puede llevar páginas con malware o spyware, o sitios forjados con la intención de engañar al usuario, simulando ser una página web legítima de una empresa conocida por el usuario.

Incluso si el link está disfrazado con texto modificado, es posible identificarlo al posicionar el cursor sobre el texto de enlace, sin hacer clic. Esta acción nos mostrará el enlace real que se oculta, y podremos estudiarlo adecuadamente. Además de esto, tenemos software de verificación online, que podremos encontrar en http://virustotal.com en donde tendremos la posibilidad de pegar el enlace y verificar si contiene algún software malicioso.

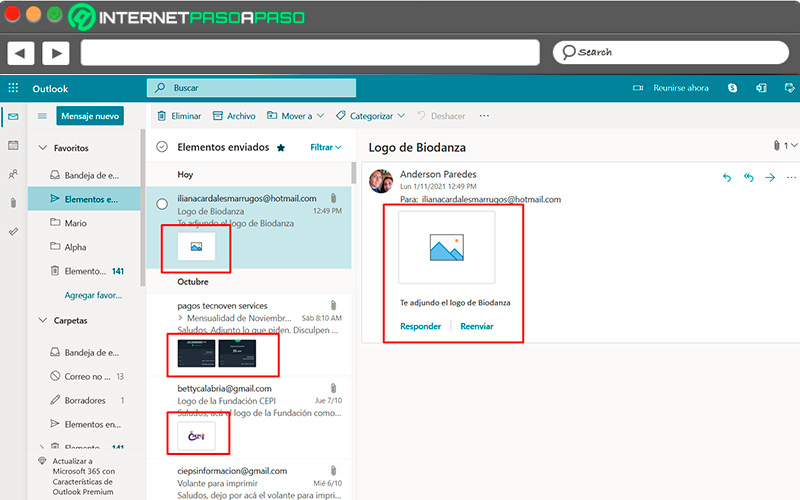

No descargar archivos adjuntos

Los correos que contienen archivos adjuntos son especialmente riesgosos si provienen de usuarios desconocidos. Estos archivos son el alojamiento perfecto para spyware, que se introducen en tu ordenador y espían tus actividades. Para evitar este tipo de ciberataque, la mejor opción es evitar abrir archivos adjuntos de usuarios desconocidos, en conjunto con mantener los cortafuegos y antivirus del ordenador actualizados.

Las mejores herramientas de seguridad para evitar ser víctima de phishing

Debido a que el phishing es un riesgo constante para todos los servicios de correo electrónico, y está además en constante evolución, no se debe escatimar en herramientas y medios de protección contra este tipo de estafas.

A continuación, te enseñaremos las mejores herramientas de las que puedes disponer para proteger tu cuenta de correo Outlook contra el phishing en la mayoría de sus modalidades:

Microsoft Office 365 ATP

Esta función de Office 365, denominada como Advanced Threat Protection, funciona como un servicio de seguridad para correos electrónicos, empleado ampliamente en el ámbito corporativo. Su popularidad en este ambiente proviene del hecho de que proporciona una de las inteligencias artificiales con mayor procesamiento de datos disponible, permitiendo reconocer potenciales elementos de phishing en un email. Su coste inicial son 2€ por usuario al mes, hasta 5€ con la adición de complementos.

Mimecast.com

Este servicio está pensado para la protección de datos de empresas, proporcionando una plataforma segura, la cual incluye la protección de la marca corporativa. Del mismo modo, brinda protección por medio de copias de seguridad de los servicios de email corporativos. De esta forma, la empresa contará con una base de datos de respaldo constantemente actualizada en caso de un ataque exitoso, permitiendo así dar continuidad al servicio brindado.

Avanan.com

Figura como muchas de las plataformas de tipo SaaS que están encargadas de las mejoras de seguridad en Office 365 y Workspace. Funciona por medio de un servicio basado en la nube, lo cual permite al usuario gestionar las opciones de seguridad de forma eficiente desde cualquier equipo.

Puede conectarse a plataformas como Office 365 y Workspace por medio de API, y forma parte de una línea de productos anti-phishing que comienzan sus servicios por 4€ mensuales por usuario, lo cual incluye las opciones de filtrado de correo, protección contra robo de cuentas y seguridad de ajustes, entre otras

PhishProtection.com

Es uno de los mejores servicios de protección anti-phishing disponibles, puesto que cuenta con una gran variedad de funciones y beneficios por el precio de 500€ anuales por cada 25 usuarios. Entre todas sus ventajas ofrece análisis de archivos adjuntos, inspección de URL, colaboración instantánea con seis bases de datos de alta fidelidad, y seguridad contra usurpación de identidad con dominio de proveedores.

Ironscales.com

Esta versátil herramienta trabaja por medio del uso de una inteligencia artificial para mejorar las funciones de seguridad nativas del servicio de correo electrónico. Utiliza también las tasas de interacción del usuario para responder rápidamente a potenciales ataques. Cuenta además con la particularidad de que puede obtener información adicional de la amenaza, como la cantidad de correos a los que fue enviado, y la cantidad de usuarios que reportaron el correo como amenaza.

![¿Cuáles son los mejores atajos del teclado para Outlook que debes conocer para potenciar tu productividad? Lista [year]](https://internetpasoapaso.com/wp-content/uploads/Cuales-son-los-mejores-atajos-del-teclado-para-Outlook-que-debes-conocer-para-potenciar-tu-productividad-Lista-2021.jpg)