Si bien Linux es uno de los sistemas operativos más seguros, no hay que bajar la guardia ni descuidarse en la protección del ordenador y de los archivos que tengamos almacenados en él. La razón es que también existen formas de que sea vulnerado, poniendo en riesgo la privacidad.

Para proteger a sus usuarios, Linux pone a disposición diferentes herramientas que impiden que personas no autorizadas hagan uso o violenten los archivos personales. Algunas de las aplicaciones vienen instaladas desde el principio y solo deben ser configuradas. En otros casos, deben ser descargadas y agregadas a la distribución.

En el resto de este tutorial, vamos a dedicar tiempo a indicar los principales peligros en lo que a seguridad se refiere al utilizar Linux, las configuraciones básicas que deben realizarse al ordenador y las distribuciones especializadas en cuidar la privacidad de los usuarios.

¿Cuáles son los principales riesgos de seguridad de los que debes protegerte en Linux?

En la medida que más usuarios se suman a Linux, los ciberdelincuentes se aprovechan para crear más recursos que empañan el avance del software libre, enfocándose principalmente en los puntos frágiles para atacar por allí. La idea es conocer los principales problemas en el tema de seguridad y saber configurar el ordenador de forma adecuada para que se defienda al momento de una amenaza.

Aquí te listamos algunos de los riesgos que se presentan con más frecuencia:

- Instalar cualquier aplicación: la falta de seguridad en las herramientas que se descargan para las distribuciones lleva a abrir la puerta a muchos ataques. Uno de los fallos más comunes es no colocar seriales confiables.

- Configurar el software de forma incorrecta: colocar contraseñas débiles, dejar expuestas las redes o archivos abiertos a todo público.

- Infectarse por un malware: los componentes de esta familia son diversos, pero uno de los más populares es Ransomware. Sus creadores ven en Linux una forma de generar miles de euros al lanzar un ataque.

- Tener aplicaciones desactualizadas: si una distribución tiene un fallo, en la siguiente actualización se corrige, pero si nos quedamos obsoletos y no instalamos la nueva versión, se abre una brecha para que cualquier persona ingrese al sistema sin autorización.

Aprende paso a paso cómo configurar tu ordenador con Linux para hacerlo una fortaleza de seguridad

Como en otros aspectos de la vida, si descuidamos la seguridad tendremos que pagar las consecuencias. En el caso que nos ocupa, mantener protegido el ordenador donde tengamos instalado Linux es responsabilidad nuestra.

Por ello, te indicamos a continuación las configuraciones básicas que se deben aplicar:

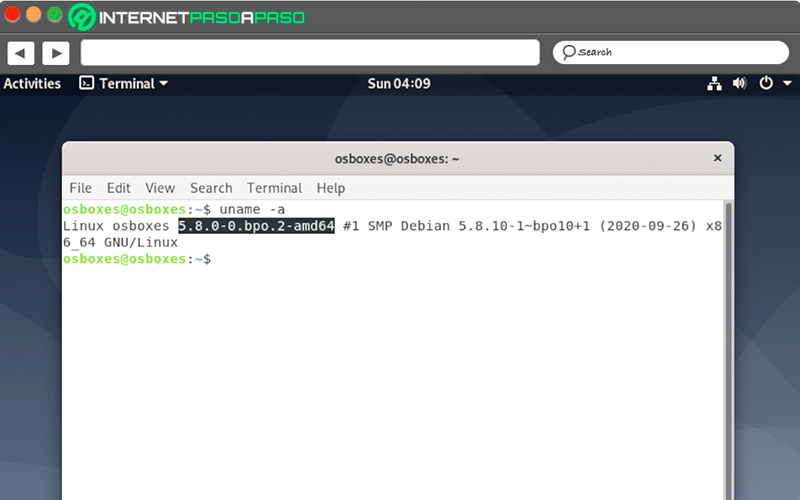

Actualizar SO

Tener la versión más reciente de la distribución de Linux impide que otros se aprovechen de brechas de seguridad o fallos que pudieron existir en determinado momento y que fueron corregidos.

Para actualizar el sistema operativo sigue los siguientes pasos:

- Abre la terminal de comandos en tu ordenador.

- Ingresa el siguiente comando

sudo apt-get updatey pulsa la tecla “Enter”. - Ahora, agrega nuevamente

sudo apt-get upgrade. - Al finalizar, reinicia el ordenador.

El procedimiento suele ser rápido, aunque depende en buena medida de cuántos archivos tenga que actualizar. Lo bueno es que no tienes que ir renovando uno por uno, con los comandos indicados el desarrollo es automático.

Usar VPN

Una VPN ayuda a proteger de los ataques informáticos al sistema operativo, ya que brinda una conexión en línea anónima pero a la vez cifrada, impidiendo que los datos puedan ser vistos, utilizados o violentados por terceras personas.

Los pasos para instalar una red privada virtual en el ordenador son los siguientes:

- Lo primero es elegir la VPN a utilizar, las hay de pago y gratuitas. Busca una que sea confiable.

- Ingresa al sitio web y comienza la descarga. Se consiguen opciones de 32 bits y 64 bits.

- En muchas distribuciones Linux actuales, se permite ejecutar el instalador directamente sin ir a los comandos.

- Si necesitas hacerlo mediante la terminal, ejecuta el siguiente comando:

cd ~/Downloads/. - Si utilizas Mint, Ubuntu o Debian, ingresa este código:

sudo dpkg -i [nombre del archivo]. - Por otro lado, si trabajas con CentOS o Fedora, agrega estas líneas:

sudo yum install [nombre del archivo]. - Luego que finalice la instalación, toca activar la VPN.

- Para hacerlo, abre nuevamente la terminal y agrega:

expressvpn activate. - Con estos pasos, tendrás la seguridad que te brinda una red virtual.

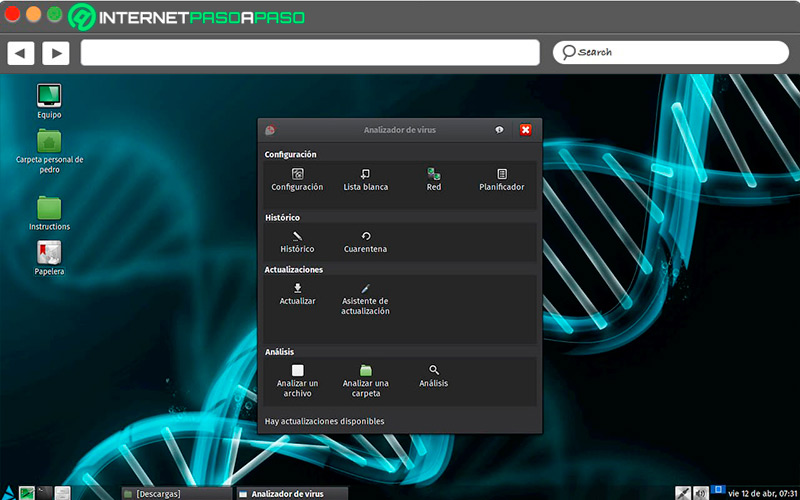

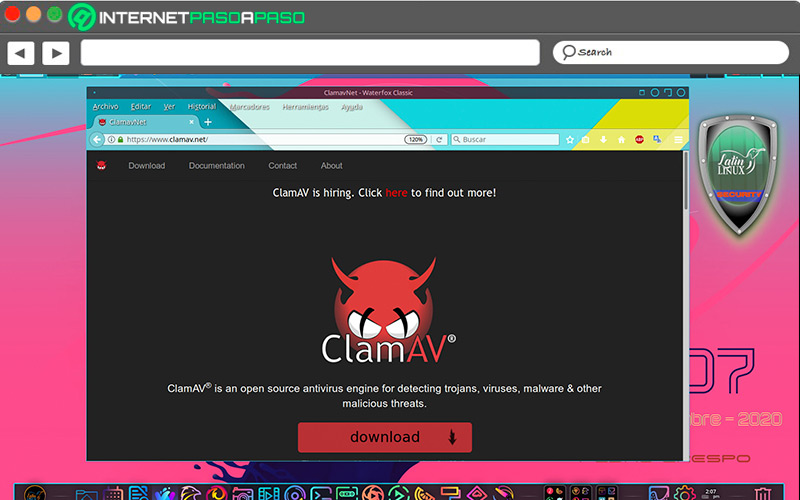

Usar Antivirus

Hay opiniones de todo tipo sobre el uso o no de antivirus en Linux. Y aunque podríamos considerar diversos factores, lo cierto es que utilizarlo tiene sus ventajas y ayuda a la protección.

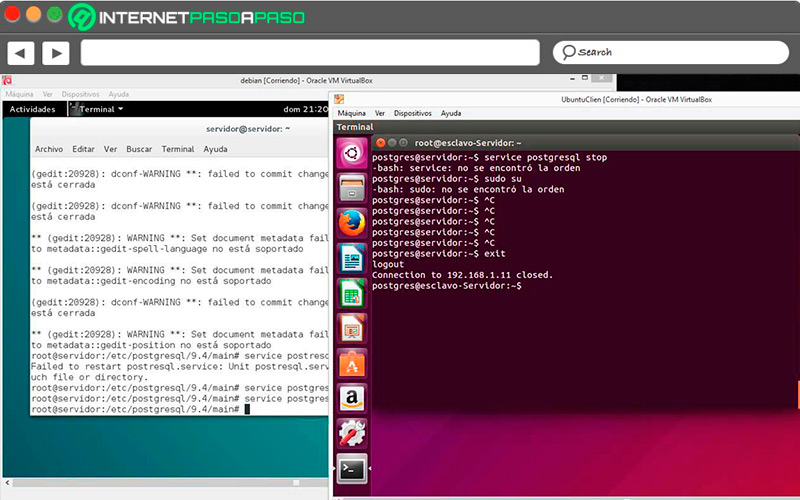

Para instalarlo debes seguir los siguientes pasos:

- En este caso, vamos a utilizar como ejemplo ClamAV.

- Ingresamos a su sitio web

clamav.nety buscamos la pestaña “Download”. - Toda vez que finalice la descarga, tecleamos el siguiente comando:

# apt-get install clamavy se instala automáticamente. - Si deseas realizarlo de forma manual, ingresa

freshclamen la terminal. - Al estar instalado, puedes escanear todo el ordenador con este código:

clamscan –ri.

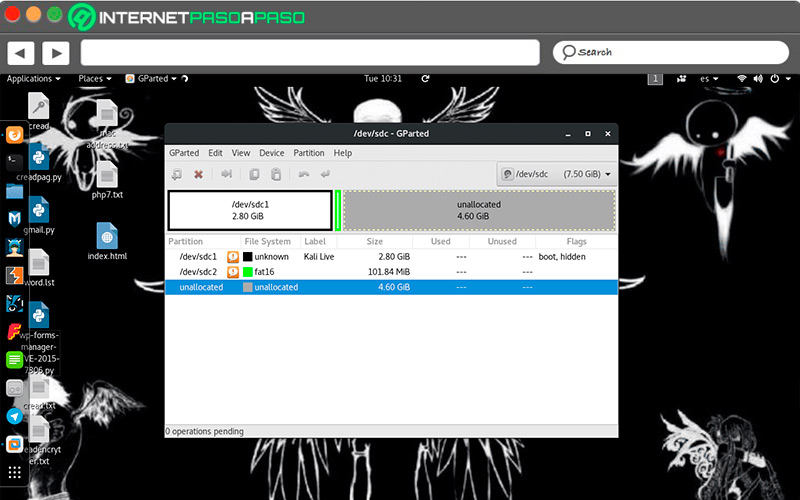

Encriptar archivos y discos importantes

Aunque para algunos pueda ser tedioso colocar contraseñas a los documentos y carpetas, es algo necesario para cuidar la seguridad del sistema, pues no se podrá modificar ni cambiar nada a menos que tenga tu autorización.

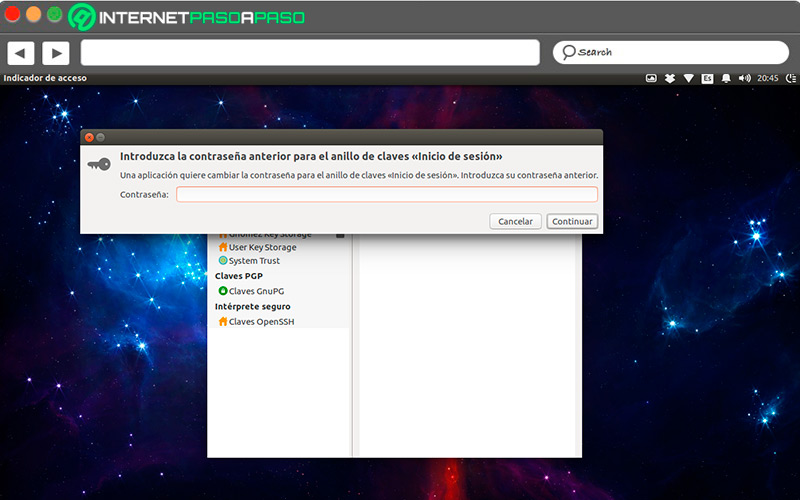

Para encriptar los archivos sigue los siguientes pasos:

- Si no lo tiene instalado por defecto el sistema, agrega la aplicación LUKS ingresando este comando:

sudo apt install cryptsetup. - Antes de cifrar, es recomendable realizar una copia de seguridad de los archivos porque debemos formatear la partición.

- En caso de que no queramos hacer el formateo, debemos hacer el cifrado desde otro equipo.

- Para crear la partición, agregamos este comando:

sudo fdisk /dev/sdb. - Tecleamos “n” para la nueva partición y “p” para indicar que es primaria.

- Si estamos de acuerdo con los valores que nos da el sistema, le damos “Aceptar”, de lo contrario modificamos el tamaño de la partición.

- Ahora montamos la partición con este código:

sudo cryptsetup luksFormat /dev/sdb1. - Al aparecer la ventana, colocamos “YES” en letras mayúsculas y agregamos la clave de cifrado.

- Para ver las particiones, ingresamos

lsblk –f. - Para ingresar a la partición que hemos creado con LUKS, ingresa

cryptsetup luksOpen /dev/sdb1 particioncifrada. - Colocamos la contraseña que nos solicita y ejecutamos

lsblk –fpara que nos aparezca la partición cifrada que hemos creado. - Toca darle formato a la partición con este código:

mkfs.ext4 /dev/mapper/particioncifrada. - Realizado este paso, tendremos los archivos “EXT4” en la partición que hemos cifrado.

- Vamos a crear en este momento el punto de montaje

mkdir -p /home/bron/particioncifrada/archivos. - Y para montarlo tecleamos:

mount /dev/mapper/particioncifrada /home/bron/particioncifrada/archivos. - Al acceder al directorio, tendremos la posibilidad de cifrar todos los datos que queramos.

- Es importante saber que cada vez que reiniciemos el sistema, para ingresar a la partición cifrada se debe teclear este comando:

cryptsetup luksOpen /dev/sdb1 particioncifrada. - Nos pedirá la contraseña y luego montaremos de nuevo la unidad con este comando:

mount /dev/mapper/particioncifrada /home/bron/particioncifrada/archivos. - En vez de hacerlo automático, es más recomendable seguir los pasos manuales para mantener siempre la seguridad.

Limite los usuarios del sistema

Fijar límites en las funciones que tienen otros usuarios del sistema es útil para proteger la información personal que allí se tiene guardada.

Lo recomendable es solo conceder acceso a quienes necesitan ingresar al equipo, para hacerlo sigue los siguientes pasos:

- Asigna una contraseña a cada usuario con el comando

passwdpara que esté obligado a autenticarse al ingresar al ordenador. - Utiliza el comando

sudopara saber quien ha ingresado al sistema. - Deshabilita las cuentas que no se usan con este comando:

userdel. - Bloquea las cuentas por tiempos limitados con este comando:

usermod --lock NOMBRE-USUARIO.

Lista de las mejores herramientas de seguridad para instalar en Linux y hacerlo más seguro

Las herramientas que listamos a continuación son necesarias para aumentar los parámetros de seguridad del ordenador con una distribución Linux instalada. Todas se pueden conseguir en las diferentes tiendas de aplicaciones y las vamos a buscar de acuerdo con nuestro sistema operativo.

Veamos a continuación:

ClamAV.net

Este antivirus gratuito es uno de los más famosos para la plataforma Linux y tiene la ventaja de que al encontrarse en los repositorios oficiales su instalación es muy fácil. Sirve para analizar el sistema de forma completa o parcial en la búsqueda de varios tipos de virus.

PrivacyBadger.org

Se trata de un protector de seguridad para los navegadores web e impide que otros puedan rastrear la actividad que realizas al conectarte a internet. Al no recopilar información, terceros no pueden utilizarla. Es compatible con Chrome y Firefox, y requiere poco espacio en el disco duro.

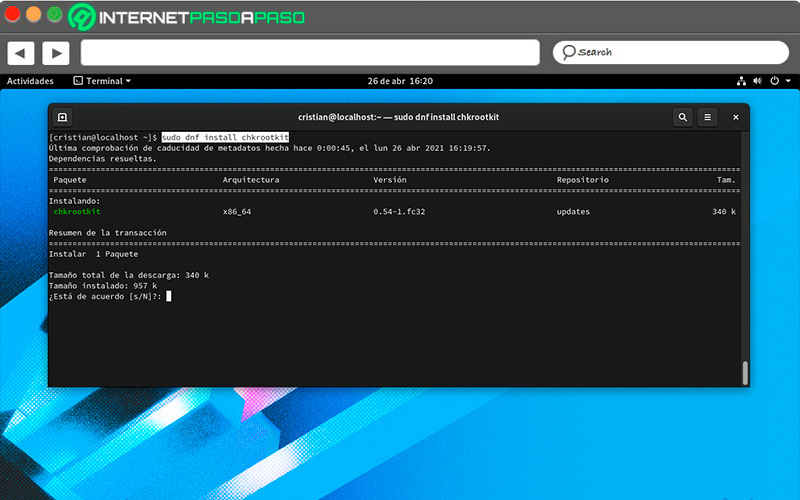

Chkrootkit

Esta aplicación ayuda a detectar si en el sistema se encuentran alojados rootkits, unos programas en los que se ocultan virus que hacen que el funcionamiento se ponga en riesgo. Al revisar los repositorios oficiales de tu distribución, vas a encontrar Chkrootkit y para instalarlo debes conceder permisos de usuario.

LUKS

Su principal objetivo es contribuir al encriptado de los archivos y discos de tu ordenador. Entre sus características destaca que almacena toda la información de manera que pueda ser fácil su migración. Así mismo, brinda protección para distintos tipos de ataque y guarda múltiples contraseñas.

Tigre Kali Linux

Uno de sus principales propósitos es detectar las brechas de seguridad que pueda tener el sistema. Para ello realiza frecuentemente comprobaciones mediante los scripts Shell, en los que se informa si algún intruso ha intentado penetrar el ordenador. Lo puedes agregar a través de un gestor de paquetes.

Estas son las distribuciones Linux más seguras que puedes instalar para mantener tus datos protegidos

Tal vez para un usuario nuevo, las siguientes distribuciones no sean las más sencillas de utilizar e instalar, pero para los amantes de la seguridad y quienes buscan proteger su ordenador son las más indicadas.

Te hemos preparado cinco distros de Linux pensadas en la privacidad:

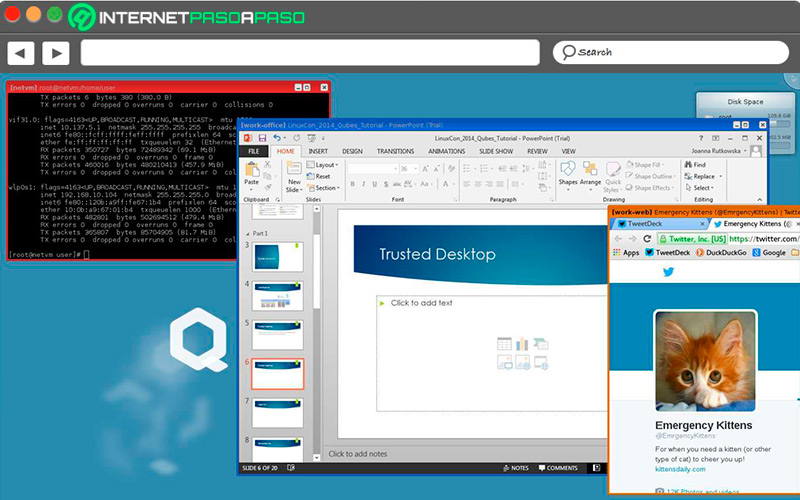

Qubes OS

Según los expertos, esta es una de las distribuciones de Linux más seguras. Una de sus características es el uso de las herramientas de virtualización para proteger los archivos guardados en el ordenador. Su protección no se basa en un antivirus, sino en una herramienta llamada Hypervisor Xen que interviene en los mecanismos a ejecutar. Por defecto, todos esos detalles vienen configurados, lo que facilita su uso e instalación. Se puede descargar desde qubes-os.org de forma gratuita.

Whonix

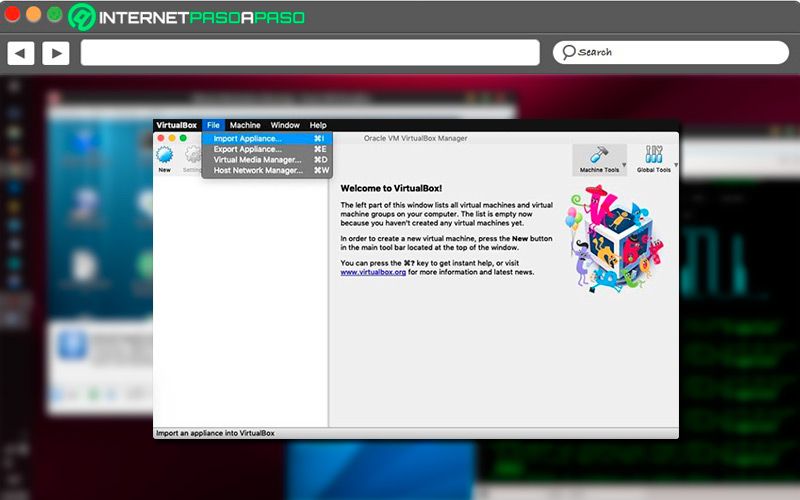

Esta distro que está basada en Debian tiene dos enfoques principales, el anonimato en la navegación por internet y la seguridad del sistema operativo. No es posible para nadie rastrear nuestra actividad, puesto que las conexiones se escanean mediante la red Tor, evitando que sea revelada la identidad. También se vale del aislamiento a través de máquinas virtuales y aparte de Linux está disponible para otros sistemas operativos.

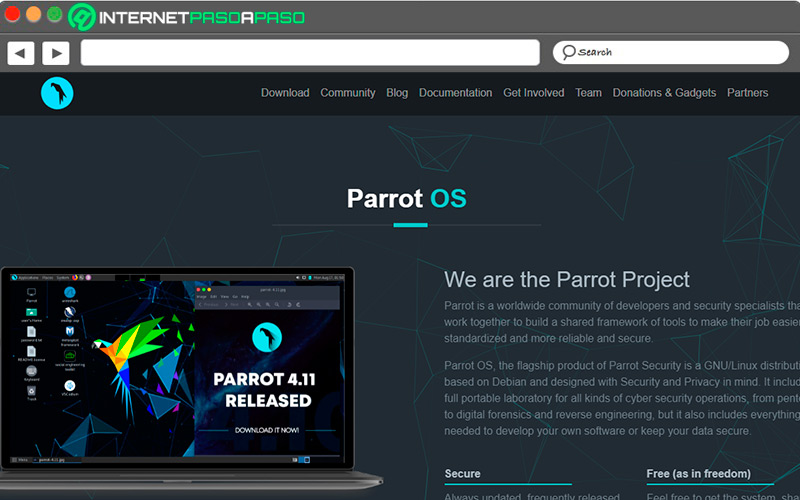

Parrot Os

Aunque es una distro muy segura, no por eso es descuidada en su aspecto visual, mostrando varios entornos para escoger el que nos guste. Ofrece programas que están configurados para hacer más efectivas las labores de seguridad. Con Parrot, es posible analizar la estabilidad de tu red Wifi o ejecutar pruebas de penetración. Al momento de instalarla, se puede elegir entre la distribución dedicada a la seguridad o una que pueda funcionar en cualquier tarea cotidiana.

Pure OS

Esta distro utiliza I2P para encriptar las conexiones permitiendo el acceso mediante Tor. También cuenta con herramientas de verificación de redes en los que se puede apreciar al momento el tráfico entre tu equipo e internet. El sistema funciona bastante bien, pero hay que tener ciertos conocimientos informáticos por lo menos en la instalación para que no haya errores. Sus elementos gráficos son parecidos a Windows, por lo que un usuario nuevo se adaptará fácilmente.

Tails

Mantener el anonimato y la seguridad se logra con esta distribución en tu ordenador. No deja ninguna huella de la actividad realizada sin importar en qué lugar te encuentres. Funciona desde un dispositivo USB, independientemente del sistema operativo que tengas instalado. El navegador web, el correo electrónico, la mensajería instantánea y la ofimática vienen pensados en el tema de la privacidad. Además, cuando está en uso obliga a todas las conexiones de red a trabajar de forma anónima.

No queda ninguna duda de que proteger la seguridad también es un elemento importante en Linux. Las nuevas tecnologías y métodos llevan a que aparezcan riesgos que hace unos años quizá no existían. Si deseas siempre mantener protegidos tus documentos importantes y evitar que otros vulneren tu privacidad, en todo momento debes buscar la forma de protegerte.