- Los archivos ICS se perciben como seguros, pero se están usando para campañas de spoofing y phishing que explotan la confianza en el calendario.

- Los atacantes se apoyan en dominios legítimos o cuentas comprometidas, urgencia y códigos QR para robar credenciales a través de invitaciones maliciosas.

- La mitigación pasa por ajustar políticas de invitaciones, tratar los ICS como contenido sensible y reforzar MFA y acceso condicional.

- La formación específica sobre riesgos en el calendario y un buen sistema de reporte son claves para cortar estas campañas a tiempo.

Los archivos ICS y las invitaciones de calendario se han convertido en una vía de entrada muy jugosa para los ciberdelincuentes. Durante años los hemos visto como algo inocente: un correo con una reunión, adjuntas el .ics, haces clic en “Aceptar” y la cita se añade automáticamente a tu agenda de Outlook, Google Calendar o iCloud. Justo esa sensación de normalidad es la que están explotando campañas de spoofing y phishing cada vez más frecuentes.

En los últimos meses se han detectado oleadas de ataques que usan invitaciones ICS para colar enlaces fraudulentos, códigos QR maliciosos y suplantar cuentas corporativas legítimas, muchas veces usando direcciones que parecen internas como calendar@tudominio.com. El resultado es un escenario en el que los filtros clásicos de correo no siempre reaccionan a tiempo y en el que el usuario se encuentra el engaño directamente en el calendario, un entorno en el que normalmente baja la guardia.

Qué es un archivo ICS y por qué se ha convertido en un problema

Un fichero ICS es un formato estándar de calendario basado en iCalendar pensado para intercambiar eventos entre diferentes aplicaciones: Outlook, Google Calendar, Apple Calendar y prácticamente cualquier solución de agenda moderna lo entiende sin problema. En la práctica, es un archivo de texto estructurado que contiene campos como fecha, hora, asunto, descripción, organizador y asistentes.

En el día a día de una empresa, los ICS se utilizan constantemente para coordinar reuniones internas, convocar a proveedores, enviar webinars o programar citas comerciales. El flujo típico es conocido por cualquier usuario: llega un correo con una invitación, se abre el adjunto .ics, el calendario pregunta si se quiere agregar el evento y, con un clic, la reunión queda agendada con sus recordatorios automáticos.

El problema es que este ecosistema se percibe como “seguro” tanto por los usuarios como por muchas soluciones de seguridad. Al ser texto plano y no un ejecutable o un documento con macros, los motores de análisis tienden a darle un tratamiento de bajo riesgo. Se mira la cabecera del correo, la reputación del dominio, la autenticación SPF/DKIM/DMARC y, si todo encaja, la invitación pasa sin levantar muchas sospechas.

Además, la integración profunda entre correo y calendario en plataformas como Microsoft 365 o Google Workspace hace que muchas veces el usuario ni siquiera sea consciente de que hay un adjunto ICS. Solo ve una notificación de evento con su asunto, el nombre del organizador, algún texto en la descripción y los botones de “Aceptar”, “Rechazar” o “Proponer nueva hora”. Ese salto de canal —del email a la app de calendario— es justo lo que están aprovechando los atacantes.

Método de ataque: spoofing y phishing a través de invitaciones ICS

Las campañas actuales de spoofing y phishing con invitaciones ICS imitan de forma muy precisa el flujo legítimo de reuniones para colarse entre los controles. No hablamos de correos burdos con dominios extraños, sino de mensajes que, a simple vista, podrían haberlos enviado perfectamente los sistemas internos de la empresa.

Un patrón muy habitual empieza con el registro de un dominio totalmente legítimo por parte del atacante, configurado con sus registros SPF, DKIM y DMARC como manda el manual. Ese dominio puede ser neutro o hacerse pasar por marca de terceros, pero lo relevante es que, a ojos de los filtros de correo, tiene buena reputación y supera sin problemas la autenticación técnica.

En una variante todavía más peligrosa, el delincuente compromete una cuenta corporativa real: roba credenciales mediante otra campaña de phishing, abusa de tokens de sesión o explota algún fallo para iniciar sesión en Microsoft 365, Google Workspace o un servidor de correo on-premises. Desde ese momento dispone de un buzón auténtico de la organización, con lo que su tráfico se percibe como totalmente confiable.

Con acceso a una cuenta “limpia”, el atacante envía invitaciones de calendario con un fichero ICS adjunto o usando directamente la función de crear reunión de la plataforma (por ejemplo, desde una cuenta de Outlook comprometida). El cuerpo del mensaje suele contener muy poco texto o ninguno, precisamente para no disparar motores de análisis semántico. El pilar de la campaña está dentro del evento, no en el correo.

La trampa se esconde en los campos del propio ICS: descripciones con enlaces a webs de phishing, imágenes embebidas que simulan documentos internos, textos que piden “firmar” algo urgente y, cada vez con más frecuencia, códigos QR que redirigen a sitios fraudulentos. El archivo también puede manipular el campo de organizador para que el calendario muestre direcciones que parecen servicios internos, como calendar@empresa.com o calendar@tudominio.com, generando una sensación de total legitimidad.

Tácticas habituales: QR, urgencia y suplantación del organizador

Una de las tácticas que más se repite en estas campañas es la inclusión de imágenes dentro de la invitación que aparentan ser manuales, políticas o formularios corporativos. En esa imagen se ve un supuesto documento oficial con un mensaje tipo “Documento de recursos humanos pendiente de firma” acompañado de un código QR para completarla.

El uso del QR no es casual: desplaza la acción al móvil de la víctima, donde a menudo hay menos controles de seguridad corporativos que en el portátil del trabajo. La persona escanea el código con la cámara o con una app de lectura, llega a una página que simula ser el proveedor de firma electrónica, el portal del banco o el acceso de la propia empresa, e introduce sus credenciales sin sospechar.

Otra pieza clave es la ingeniería social basada en la urgencia y el miedo. Los títulos de los eventos suelen ir cargados de presión: “¡ALERTA! Tu cuenta será bloqueada”, “Cobro automático programado en 12 horas”, “Verificación de nómina pendiente” o “Actualización obligatoria de políticas de seguridad”. El objetivo es que, cuando salte el aviso del calendario, el usuario sienta que está ante una notificación oficial y tenga prisa por pinchar para evitar un problema mayor.

Los atacantes también explotan la suplantación directa de los sistemas de calendario. Se ven muchos casos donde el evento aparece “enviado en nombre de” calendar@tudominio.com, pese a que en la organización jamás se haya configurado una dirección así. Esto se consigue declarando ese correo como organizador en el propio ICS. Visualmente, el usuario interpreta que se trata de una cita generada por un robot interno o por el sistema de reservas corporativo.

Además, algunos ataques ni siquiera adjuntan un fichero .ics, sino que usan la invitación directa de plataformas como Google Calendar. Dependiendo de la configuración de la víctima, el evento puede añadirse automáticamente a la agenda sin que el correo correspondiente pase demasiado tiempo en la bandeja de entrada. El enlace malicioso queda en la descripción del evento, listo para ser pulsado cuando llegue el recordatorio.

Por qué los ataques con ICS esquivan tantos controles de seguridad

Los sistemas modernos de filtrado de correo están muy evolucionados para parar el phishing clásico: reputación de dominios, verificación SPF/DKIM/DMARC, análisis de texto, sandboxing de adjuntos, inspección de URLs y un largo etcétera. Sin embargo, las invitaciones ICS juegan con las esquinas de este modelo.

En primer lugar, el mensaje suele proceder de dominios o cuentas perfectamente legítimas. No hay direcciones con letras cambiadas tipo paypa1.com, ni dominios de spam conocidos, ni nada especialmente chirriante. Si además el buzón está comprometido dentro de la propia organización, el correo ni siquiera sale al exterior: se envía y se recibe íntegramente dentro del ecosistema corporativo, donde los controles suelen ser más laxos.

En segundo lugar, el formato ICS no se considera tradicionalmente de alto riesgo. Es texto estructurado; muchos motores no lo tratan igual que un PDF, un DOCX o un ZIP. Eso significa que el enlace malicioso o el contenido engañoso puede camuflarse en la descripción del evento o en campos poco inspeccionados, pasando por debajo del radar de ciertas soluciones, especialmente si estas no profundizan en el contenido de los eventos de calendario.

También influye la propia automatización de los calendarios en Google Workspace y Microsoft 365. En muchos tenants, las invitaciones externas se muestran por defecto en la agenda, aunque el usuario no las haya aceptado expresamente. En algunos casos, ni siquiera es necesario que abra el correo para que el evento aparezca visible. Esto reduce la eficacia de controles que dependen de la interacción con el mensaje original, como banners de advertencia o reescritura de URLs.

Por último, hay un factor psicológico muy potente: el usuario ve el calendario como un espacio “interno” y bajo control. Un recordatorio que aparece junto a otras reuniones reales, con formato idéntico, se percibe como parte natural de la jornada. Ese sesgo hace que muchos empleados bajen la guarda precisamente donde más falta hace, sobre todo si el asunto hace referencia a nóminas, bancos, políticas internas o servicios corporativos.

Otras tendencias asociadas: PDF con QR, CAPTCHA y validación en tiempo real

El phishing del calendario no va solo; suele ir acompañado de otras técnicas diseñadas para evadir controles automáticos. Distintos informes de proveedores de seguridad, como Kaspersky, han descrito campañas en las que el ICS es solo una pieza más dentro de un engranaje más amplio.

Una de las combinaciones más vistas es el uso de PDF con códigos QR incrustados en lugar de enlaces clicables. El correo puede parecer inocuo, sin URLs sospechosas a simple vista, pero al abrir el PDF hay un QR que dirige a la web maliciosa. Algunas soluciones de seguridad tienen más dificultades para analizar imágenes dentro de documentos, con lo que esta técnica consigue el mismo efecto que el QR en el calendario: empujar al usuario a usar el móvil fuera del entorno corporativo más controlado.

Otra táctica es adjuntar PDF cifrados con contraseña. La clave suele ir en el cuerpo del correo o se envía por un canal paralelo. Al estar cifrado, el documento se escapa del análisis profundo que realizan muchos gateways o sandboxes. Es, en la práctica, una capa de invisibilidad temporal que protege el contenido malicioso hasta que lo abre el usuario.

En el lado web, aumentan las páginas de phishing que encadenan varios CAPTCHA o verificaciones supuestamente de seguridad antes de mostrar el formulario real. La idea es filtrar bots y rastreadores automáticos: si el sistema no es capaz de resolver esos pasos, nunca llegará a ver el contenido de robo de credenciales, mientras que la víctima humana sí, reforzando la eficacia del ataque.

Por si fuera poco, muchas de estas páginas integran sistemas de validación de cuentas en tiempo real. Cuando el usuario introduce un correo, el sitio comprueba si parece legítimo para el servicio suplantado. Si no encaja, muestra mensajes de error creíbles, animando a probar con otra dirección. Esta atención al detalle hace que el engaño resulte aún más verosímil y dificulta que el usuario perciba la anomalía.

El calendario como “entrada lateral” en la organización

Históricamente, muchas empresas han tratado el calendario como una función secundaria pegada al correo, sin concederle un papel propio en la estrategia de seguridad. Hoy esa visión se ha quedado muy corta: la agenda se ha transformado en un auténtico hub de integraciones, automatismos y flujos de trabajo que afectan directamente al negocio.

En numerosas organizaciones, las invitaciones externas se aceptan o se muestran con muy poca fricción. Es habitual que ciertos dominios se consideren confiables de forma global o que los usuarios hayan normalizado aceptar prácticamente cualquier reunión que “suene” a colaborador, proveedor o comunicación interna. Los eventos que parecen formaciones internas, cambios de política, revisiones salariales o avisos de facturación tienen una tasa de aceptación especialmente alta.

Al mismo tiempo, el calendario se conecta cada vez más con herramientas de productividad e incluso con soluciones basadas en IA: asistentes que generan resúmenes de reuniones, bots que lanzan recordatorios en herramientas de chat, automatismos que disparan flujos de aprobación cuando se agenda determinado tipo de evento, etc. Un evento malicioso que se cuele en ese ecosistema podría, en ciertos escenarios, alimentar procesos que no están pensados para manejar contenido hostil.

En la práctica, el calendario se ha convertido en una “entrada lateral” a la organización. Los atacantes ya no compiten solo en la bandeja de entrada, donde el usuario ha interiorizado el discurso del phishing y mira con más suspicacia. Prefieren un entorno donde la apariencia es homogénea, los recordatorios se repiten y la persona usuaria está más centrada en gestionar su agenda que en analizar la legitimidad de cada cita.

Todo esto explica por qué se están viendo campañas dirigidas específicamente a personal de oficina y entornos B2B, con invitaciones muy bien afinadas al contexto de negocio. La meta casi siempre es la misma: robar credenciales valiosas, hacerse con una cuenta real y aprovecharla después para moverse lateralmente, lanzar nuevas oleadas de spam desde dentro o acceder a recursos internos.

Medidas técnicas para mitigar el riesgo con invitaciones ICS

Desde la óptica de sistemas y seguridad, la solución no pasa por cortar por lo sano todo lo que huela a calendario, porque eso rompería de lleno la operativa diaria. Se trata más bien de buscar un equilibrio entre continuidad de negocio y reducción de superficie de ataque.

Existe la posibilidad de bloquear todos los adjuntos .ics en el gateway de correo, pero en la mayoría de organizaciones esto resultaría inasumible: se perderían reuniones con clientes, proveedores, socios y colaboradores externos que dependen de este formato estándar. De forma similar, desactivar por completo las reuniones externas puede reducir el riesgo, pero a costa de paralizar buena parte de la actividad corporativa.

Lo que sí es viable es afinar las políticas de invitaciones externas en Microsoft 365 o Google Workspace. Por ejemplo, deshabilitar que las citas procedentes de remitentes desconocidos se añadan automáticamente al calendario, exigir que el usuario las acepte manualmente o establecer políticas distintas según el dominio de origen (tratando de forma más restrictiva los que no pertenecen a socios habituales).

Otra línea de defensa es ajustar las reglas del gateway y del resto del stack de seguridad para considerar las invitaciones de calendario como contenido potencialmente sensible. Esto implica revisar con lupa los correos que llevan adjuntos .ics, las solicitudes de reunión con cuerpo de texto prácticamente vacío, los eventos que contienen enlaces en la descripción y los remitentes que intentan parecer internos sin serlo, en especial direcciones del tipo calendar@tudominio.com que no estén contempladas en la configuración de la empresa.

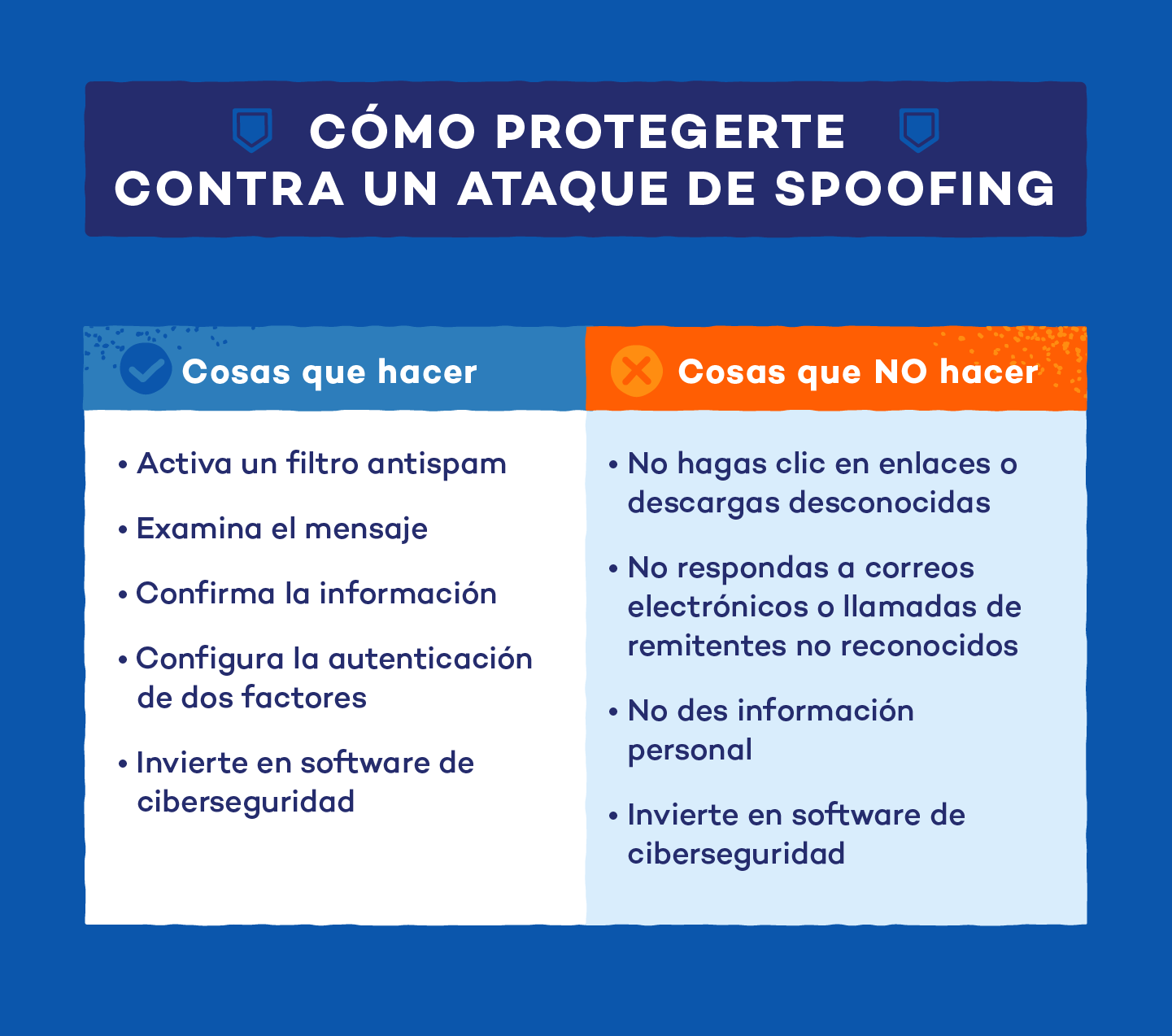

Por último, es fundamental reforzar la protección posterior al posible robo de credenciales y proteger la privacidad en Internet. Estos ataques, en la mayoría de casos, buscan hacerse con usuarios y contraseñas válidas. Subir el nivel de seguridad del inicio de sesión usando MFA resistente al phishing (llaves físicas de seguridad, passkeys, aplicaciones con aprobación explícita) y políticas de acceso condicional ligadas a dispositivos corporativos ayuda a que, incluso si alguien pica en el enlace o el QR, el impacto sea mucho menor.

Formación, reporte y cultura de seguridad alrededor del calendario

Por muy buenos que sean los controles técnicos, el eslabón decisivo sigue siendo el usuario. La mayoría de estos ataques se apoyan en ingeniería social, aprovechando la confianza en las herramientas de organización y la prisa del día a día. Aquí la concienciación no es un complemento “bonito de tener”, sino una pieza central.

Los programas de formación deberían incluir ejemplos concretos de phishing vía calendario, no limitarse a correos extraños de estilo clásico. Hay que enseñar a los empleados a cuestionar las invitaciones que aparecen de repente, sobre todo si llevan títulos alarmistas, vienen de direcciones desconocidas o incluyen enlaces y códigos QR para “resolver” problemas de cuentas, nóminas o facturas.

Resulta igual de importante contar con un mecanismo sencillo y fiable de reporte de correos e invitaciones sospechosas. Cuando las personas ven que cada aviso que envían se analiza de verdad y que reciben feedback, tienden a reportar más, lo que a su vez permite detectar patrones, bloquear nuevas campañas y afinar las reglas de seguridad de forma reactiva.

Un enfoque formativo clave tiene que ver con la gestión de la urgencia y el miedo. Conviene entrenar a la plantilla para desconfiar de cualquier mensaje o evento que exija actuar en cuestión de minutos bajo amenaza de bloqueo, embargo o corte de servicio. Si la alerta parece venir de un banco, un proveedor o una plataforma externa, lo recomendable es verificar siempre por canales oficiales: escribir la URL manualmente en el navegador o usar la app oficial, jamás entrar desde el enlace que trae la invitación o el QR.

Combinando formación específica sobre calendario, canales de reporte eficaces y un mensaje corporativo muy claro —la agenda también es un posible vector de ataque— se reduce de manera significativa la probabilidad de que alguien caiga en la enésima “reunión urgente” sospechosa. A la vez, los equipos de seguridad obtienen información en tiempo real sobre qué campañas están llegando realmente a los usuarios.

Todo este escenario deja una lección que conviene tener muy presente: las invitaciones ICS han dejado de ser un terreno neutro. A medida que el correo electrónico tradicional se ha blindado con más y mejores defensas, los atacantes se han movido hacia canales donde la apariencia de normalidad juega a su favor. Entender cómo funciona el spoofing y el phishing mediante archivos de calendario, ajustar las políticas técnicas y acostumbrar a los equipos a sospechar de esa “cita rara” que aparece de la nada en la agenda se ha convertido en una parte esencial de cualquier estrategia de ciberseguridad mínimamente seria.