Según una reciente investigación, el modo aplicación de Google Chrome se puede utilizar para perpetrar ataques de phishing y robar datos de inicio de sesión. Este 4 de octubre, el investigador de ciberseguridad conocido como “mr.d0x” señaló que los piratas informáticos tienen la posibilidad de explotar la función y generar pantallas de inicio de sesión que parezcan oficiales, pero que realmente son una estafa. Así, las victimas creen que han accedido a una web legitima, pero esta es fraudulenta.

Principalmente, dicha falla del modo de aplicación de Chrome es aprovechada desde ChromeOS. Allí, los atacantes utilizan un archivo HTML con el parámetro “app” incrustado, emplean la técnica del navegador en navegador para agregar una barra de direcciones falsa u obtienen acceso al dispositivo de destino. Desafortunadamente, la amenaza también se puede efectuar en dispositivos Linux y MacOS.

El modo aplicación de Google Chrome en ChromeOS podría usarse para el phishing

Recientemente, un grupo de investigadores liderado por el experto en ciberseguridad “mr.d0x” anunció que hallaron una nueva técnica de phishing que abusa de una función de vista de página de Google Chrome, específicamente del modo aplicación del navegador en ChromeOS, con el objetivo de lanzar ataques de robo de credenciales de inicio de sesión.

Por defecto, cuando los usuarios de ChromeOS acceden a su interfaz limpia y minimalista para realizar las búsquedas que desean, el modo de app presenta una nueva ventana del navegador que no contiene la barra de direcciones ni las barras de herramientas, incluso, carece de la barra de tareas que muestra el icono de página del sitio web. Dicha particularidad, ahora es usada para abusar de este modo y presentar aparentes páginas web oficiales que, en realidad, son fraudulentas.

De manera específica, la estafa consiste en mostrar páginas de inicio de sesión falsas con nombre de empresas y servicios reconocidos. Dichas páginas simulan ser ventanas emergentes de los propios sitios web, para elevar la posibilidad de introducir el nombre de usuario y la contraseña correspondiente. Estos datos son recibidos por los ciberdelincuentes y se alojan en sus registros de inmediato.

Así, resulta más sencillo que los atacantes logren convencer a los internautas de ejecutar un acceso a la determinada página web con la función de modo aplicación de Chrome. En caso de que el usuario acceda a lo que parece ser el formulario de inicio de sesión y coloque su información de ingreso, automáticamente se perpetra el ataque de phishing y se abre una nueva pestaña, tal y como si estos datos de inicio de sesión de los usuarios se hubieran cargado en la plataforma.

“Lo que este modus operandi es intentar que la víctima potencial abra un archivo que es el acceso directo, para entrar en ese sitio web. Si la persona cae, estaría entrando en una página falsa, la cual podría contener virus o simplemente ser una página para iniciar sesión y robar así la contraseña”.

mr.d0x, investigador de ciberseguridad.

En consecuencia, la base del ataque es el modo de aplicación de Google Chrome. En pocas palabras, detrás de este plan, la idea es que los internautas se sientan más en confianza y presten menos atención a las ventanas que presenta el famoso navegador web. Lo cual, suele ser mucho más difícil de falsificar en aplicaciones de escritorio. Gracias a su semejanza, los usuarios no se percatan de que es una web “anormal” e introducen sus datos con completa libertad.

Ahora bien, la razón de esta brecha de seguridad es que los ciberdelincuentes se han centrado en los archivos de acceso directo de Windows (.LNK) y estos no han sido tratados por Microsoft, a pesar de que tomaron medidas para eliminar los archivos maliciosos de Office. Por consiguiente, los atacantes han descubierto innumerables formas para realizar sus embestidas de phishing y han aprovechado los archivos .LNK con éxito, para proveer todo tipo de virus y malware.

La estafa proviene de un acceso directo de Windows, enviado por email o mensajería instantánea que, al hacer clic, muestra la pantalla de inicio de sesión en nombre de Microsoft, presentando así, un enfoque en el robo de credenciales corporativas.

Debido a esto, el investigador hace énfasis en que no sólo es posible ejecutar este ataque en ChromeOS a través de Windows, sino que también se puede llevar a cabo en Linux y MacOS. Esto se debe a que los delincuentes cibernéticos únicamente requieren que el modo de aplicación se inicie localmente en cualquier dispositivo.

“La característica es parte del sistema Chromium, lo que hace que los usuarios de navegadores como Edge y Brave también sean objetivos, aunque la base instalada de Chrome lo convierte en el foco principal”.

mr.d0x, investigador de ciberseguridad.

Otro de los detalles que llama la atención del grupo de expertos, es el hecho de que el software de seguridad del sistema operativo no logra detectar la pantalla de inicio de sesión falsa. Todo parece indicar que los atacantes han construido esta amenaza de forma astuta y profesional, para evitar la detección por parte de herramientas de ciberseguridad. Desafortunadamente, los diseños de pantalla falsos terminan convirtiéndose en elementos casi indistinguibles de sus versiones legítimas.

Chromium’s application mode can be used to easily build realistic phishing desktop applications. Enjoy.https://t.co/rUolWjd5Ch pic.twitter.com/bRRxPHcVzd

— mr.d0x (@mrd0x) October 1, 2022

¿Qué es el modo aplicación de ChromeOS y cómo evitar que te engañen con él?

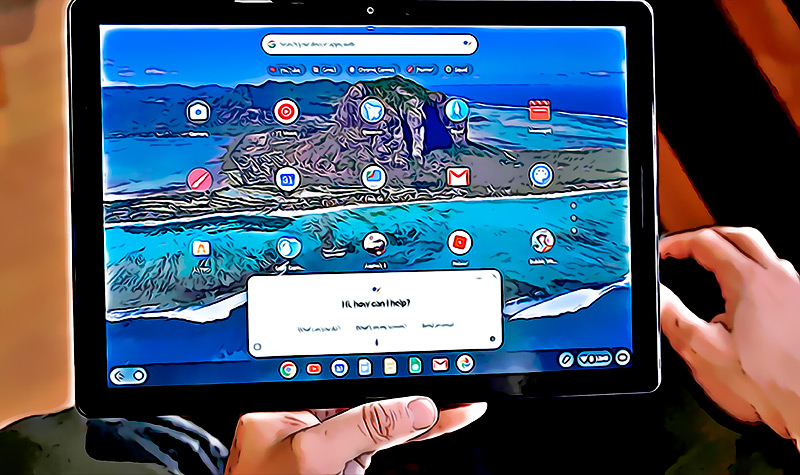

En este momento, tanto Google Chrome como otros navegadores basados en Chromium poseen la función llamada “modo aplicación”. Básicamente, se trata de una nueva función diseñada para que los desarrolladores web puedan crear una aplicación con apariencia de escritorio nativa. Así, se ha convertido en una útil herramienta para que los internautas puedan disfrutar de una página web más intuitiva, simple, práctica y limpia. Gracias a que la página no contiene la barra de direcciones ni la barra de herramientas icónica del navegador.

El modo aplicación de ChromeOS es efectivo para usar sistemas operativos en ordenadores pequeños, por ejemplo.

Sin embargo, los delincuentes informáticos han detectado esta potencial brecha de los navegadores web y han comenzado a explotar el modo aplicación de ChromeOS para perpetrar amenazas de phishing. Mediante la nueva interfaz simple, limpia e intuitiva, tienen la posibilidad de generar pantallas de inicio de sesión que parecen realistas, pero son falsas. Como es difícil detectarlas, vale la pena aprender a evitar ser víctima de dichos atacantes y por eso, te enseñamos las principales formas de prevenir un engaño de tal magnitud:

- Usa el sentido común a tu favor – De cualquiera manera, cuando emplees el modo aplicación de Chrome, asegúrate de ingresar siempre a páginas web oficiales y revisar su dirección URL minuciosamente. Es fundamental evitar sitios web que aparentan ser legítimos, peor en su diseño o link presentan algún elemento extraño. Asimismo, ten en cuenta esto hasta cuando no emplees el modo aplicación.

- No introduzcas tus credenciales en cualquier página – A pesar de que te motiven hacerlo, no siempre es necesario registrarte en cualquier sitio web que te encuentres en la red. Es esencial tener mucho cuidado en donde ingresas tus usuarios, contraseñas y datos personales. Además, opta por ignorar estos formularios de registro que aparecen al azar mientras navegas en Internet.

- Mantén todo actualizado – Otra medida de gran ayuda para librarte de este tipo de ataques, consiste en mantener todo actualizado. Si empleas Google Chrome con frecuencia y como tu navegador web determinado, opta por aplicar esta regla en el propio navegador. Del mismo modo, es idóneo actualizar el sistema operativo e instalar las últimas versiones o parches para eludir brechas de seguridad.

- Instala programas o herramientas de seguridad – Aunque estos ataques no pueden ser detectados por muchos softwares de seguridad, igualmente es esencial contar con un programa reconocido que sea capaz de detectar y prevenir la entrada de malware, para elevar tu privacidad.